Een nieuwe Android-backdoor die diep in de firmware van het apparaat is ingebed, kan in stilte gegevens verzamelen en het gedrag ervan op afstand regelen, volgens nieuwe bevindingen van Kaspersky.

De Russische cyberbeveiligingsleverancier zei dat hij de achterdeur had ontdekt, genaamd Keenaduin de firmware van apparaten die zijn gekoppeld aan verschillende merken, waaronder Alldocube, waarbij het compromis plaatsvond tijdens de bouwfase van de firmware. Keenadu is gedetecteerd in Alldocube iPlay 50 mini Pro-firmware die teruggaat tot 18 augustus 2023. In alle gevallen is de achterdeur ingebed in de tabletfirmware en bevatten de firmwarebestanden geldige digitale handtekeningen. De namen van de andere leveranciers zijn niet bekendgemaakt.

“In verschillende gevallen werd de gecompromitteerde firmware geleverd met een OTA-update”, zei beveiligingsonderzoeker Dmitry Kalinin in een uitgebreide analyse die vandaag is gepubliceerd. “Bij het starten wordt een kopie van de achterdeur in de adresruimte van elke app geladen. De malware is een meerfasige lader die zijn operators de onbeperkte mogelijkheid geeft om het apparaat van het slachtoffer op afstand te bedienen.”

Sommige van de door Keenadu opgehaalde payloads maken het mogelijk de zoekmachine in de browser te kapen, inkomsten te genereren met nieuwe app-installaties en heimelijk te communiceren met advertentie-elementen. Een van de payloads is ingebed in verschillende zelfstandige apps die worden gedistribueerd via repository’s van derden, evenals officiële app-marktplaatsen zoals Google Play en Xiaomi GetApps.

Uit telemetriegegevens blijkt dat 13.715 gebruikers wereldwijd Keenadu of zijn modules zijn tegengekomen, waarbij de meerderheid van de gebruikers werd aangevallen door de malware die zich in Rusland, Japan, Duitsland, Brazilië en Nederland bevindt.

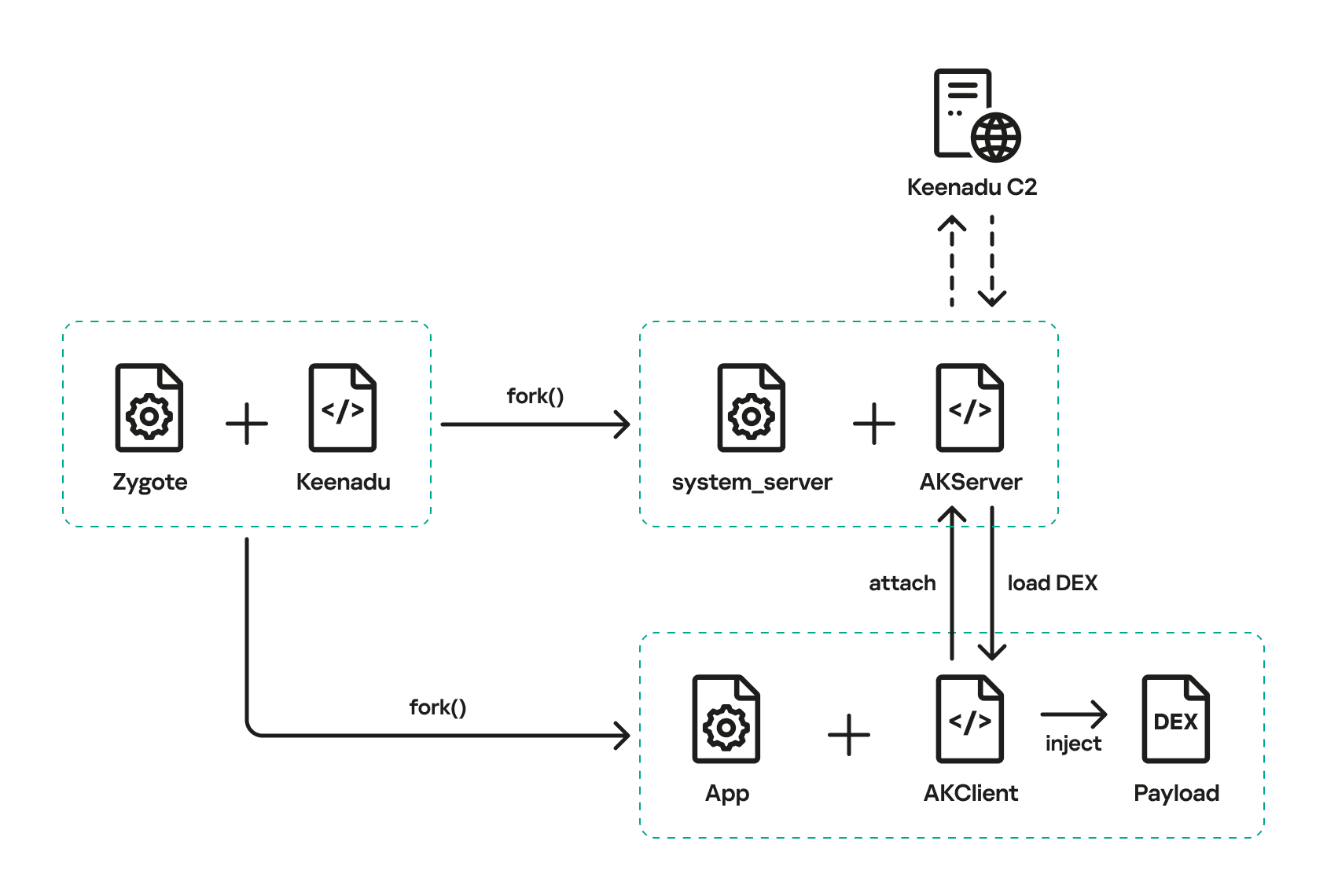

Keenadu werd eind december 2025 voor het eerst onthuld door Kaspersky en beschreef het als een achterdeur in libandroid_runtime.so, een cruciale gedeelde bibliotheek in het Android-besturingssysteem die wordt geladen tijdens het opstarten. Zodra het actief is op een geïnfecteerd apparaat, wordt het in het Zygote-proces geïnjecteerd, een gedrag dat ook wordt waargenomen bij een andere Android-malware genaamd Triada.

De malware wordt aangeroepen door middel van een functieaanroep die wordt toegevoegd aan libandroid_runtime.so, waarna wordt gecontroleerd of de malware wordt uitgevoerd in systeemapps van Google-services of van mobiele providers zoals Sprint of T-Mobile. Als dit het geval is, wordt de executie afgebroken. Het heeft ook een kill-schakelaar om zichzelf te beëindigen als het bestanden met bepaalde namen in systeemmappen vindt.

“Vervolgens controleert de Trojan of deze binnen het system_server-proces draait”, zei Kalinin. “Dit proces bestuurt het hele systeem en beschikt over maximale rechten; het wordt gelanceerd door het Zygote-proces wanneer het start.”

Als deze controle waar is, gaat de malware verder met het maken van een exemplaar van de klasse AKServer. Anders wordt er een exemplaar van de klasse AKClient gemaakt. De AKServer-component bevat de kernlogica en het command-and-control (C2)-mechanisme, terwijl AKClient wordt geïnjecteerd in elke app die op het apparaat wordt gestart en dient als brug voor interactie met AKServer.

Dankzij deze client-server-architectuur kan AKServer aangepaste kwaadaardige payloads uitvoeren die zijn afgestemd op de specifieke app waarop deze zich richt. AKServer heeft ook een andere interface blootgelegd die kwaadaardige modules die binnen de context van andere apps zijn gedownload, kunnen gebruiken om machtigingen aan/van een willekeurige app op het apparaat te verlenen of in te trekken, de huidige locatie op te halen en apparaatinformatie te exfiltreren.

De AKServer-component is ook ontworpen om een reeks controles uit te voeren die ervoor zorgen dat de malware wordt beëindigd als de interfacetaal Chinees is en het apparaat zich in een Chinese tijdzone bevindt, of als Google Play Store of Google Play Services afwezig zijn op het apparaat. Zodra aan de noodzakelijke criteria is voldaan, decodeert de Trojan het C2-adres en verzendt metagegevens van het apparaat in gecodeerd formaat naar de server.

Als reactie retourneert de server een gecodeerd JSON-object met details over de payloads. Echter, in wat een poging lijkt om de analyse te compliceren en detectie te omzeilen, verhindert een extra controle die in de achterdeur is ingebouwd, dat de C2-server enige payloads levert totdat 2,5 maanden zijn verstreken sinds de eerste check-in.

“De server van de aanvaller levert informatie over de payloads als een objectarray”, legt Kaspersky uit. “Elk object bevat een downloadlink voor de payload, de MD5-hash, pakketnamen van doelapps, namen van doelprocessen en andere metadata. De aanvallers kozen met name Amazon AWS als hun CDN-provider.”

Enkele van de geïdentificeerde kwaadaardige modules worden hieronder vermeld:

- Keenadu-laderdat zich richt op populaire online winkels zoals Amazon, Shein en Temu om niet-gespecificeerde payloads te leveren. Het vermoeden bestaat echter dat ze het mogelijk maken om zonder medeweten van het slachtoffer artikelen aan de winkelwagentjes van de apps toe te voegen.

- Clicker-laderdat wordt geïnjecteerd in de Launcher van YouTube, Facebook, Google Digital Wellbeing en Android System om payloads te leveren die kunnen communiceren met advertentie-elementen op gaming-, recepten- en nieuwswebsites.

- Google Chrome-moduledat zich richt op de Chrome-browser om zoekopdrachten te kapen en deze door te sturen naar een andere zoekmachine. Het is echter vermeldenswaard dat de kapingspoging kan mislukken als het slachtoffer een optie selecteert uit de suggesties voor automatisch aanvullen op basis van trefwoorden die in de adresbalk zijn ingevoerd.

- Nova-klikkerdat is ingebed in de systeemachtergrondkiezer en machine learning en WebRTC gebruikt om te communiceren met advertentie-elementen. Hetzelfde onderdeel kreeg van Doctor Web de codenaam Phantom in een analyse die vorige maand werd gepubliceerd.

- Installeer het genereren van inkomstendat is ingebed in de systeemstarter en geld genereert met app-installaties door advertentieplatforms te laten geloven dat een app is geïnstalleerd via een legitieme advertentietap.

- Google Play-moduledat de Google Ads-advertentie-ID ophaalt en deze opslaat onder de sleutel ‘S_GA_ID3’, zodat deze waarschijnlijk door andere modules kan worden gebruikt om een slachtoffer op unieke wijze te identificeren.

Kaspersky zei dat het ook andere Keenadu-distributievectoren heeft geïdentificeerd, onder meer door de Keenadu-lader in verschillende systeemapps, zoals de gezichtsherkenningsservice en de systeemstarter, in de firmware van verschillende apparaten te integreren. Deze tactiek is waargenomen in een andere Android-malware, bekend als Dwphon, die was geïntegreerd in systeemapps die verantwoordelijk zijn voor OTA-updates.

Een tweede methode betreft een Keenadu-laderartefact dat is ontworpen om te werken binnen een systeem waarop het system_server-proces al is aangetast door een andere vooraf geïnstalleerde achterdeur die overeenkomsten vertoont met BADBOX. Dat is niet alles. Er is ook ontdekt dat Keenadu wordt verspreid via trojan-apps voor slimme camera’s op Google Play.

De namen van de apps, die zijn gepubliceerd door een ontwikkelaar genaamd Hangzhou Denghong Technology Co., Ltd., zijn als volgt:

- Eoolii (com.taismart.global) – 100.000+ downloads

- Ziicam (com.ziicam.aws) – 100.00+ downloads

- Eyeplus-Uw huis in uw ogen (com.closeli.eyeplus) – 100.000+ downloads

Hoewel deze apps niet langer beschikbaar zijn om te downloaden via Google Play, heeft de ontwikkelaar dezelfde reeks apps ook in de Apple App Store gepubliceerd. Het is niet duidelijk of de iOS-tegenhangers de Keenadu-functionaliteit bevatten. The Hacker News heeft Kaspersky benaderd voor commentaar en we zullen het verhaal bijwerken als we iets horen. Dat gezegd hebbende, wordt aangenomen dat Keenadu voornamelijk is ontworpen om Android-tablets te targeten.

Omdat BADBOX in sommige gevallen als distributievector voor Keenadu fungeert, heeft verdere analyse ook infrastructuurverbindingen tussen Triada en BADBOX blootgelegd, wat aangeeft dat deze botnets met elkaar interacteren. In maart 2025 zei HUMAN dat het overlappingen identificeerde tussen BADBOX en Vo1d, een Android-malware die zich richt op Android-gebaseerde tv-boxen van andere merken.

De ontdekking van Keenadu is om twee belangrijke redenen verontrustend:

- Aangezien de malware is ingebed in libandroid_runtime.so, werkt deze binnen de context van elke app op het apparaat. Hierdoor kan het heimelijke toegang krijgen tot alle gegevens en wordt de app-sandboxing van Android ineffectief.

- Het vermogen van de malware om machtigingen te omzeilen die worden gebruikt om app-rechten binnen het besturingssysteem te controleren, verandert het in een achterdeur die aanvallers onbelemmerde toegang en controle over het aangetaste apparaat geeft.

“Ontwikkelaars van vooraf geïnstalleerde backdoors in de firmware van Android-apparaten hebben zich altijd onderscheiden door hun hoge expertiseniveau”, concludeert Kaspersky. “Dit geldt nog steeds voor Keenadu: de makers van de malware hebben een diep inzicht in de Android-architectuur, het opstartproces van de app en de belangrijkste beveiligingsprincipes van het besturingssysteem.”

“Keenadu is een grootschalig, complex malwareplatform dat aanvallers onbeperkte controle geeft over het apparaat van het slachtoffer. Hoewel we momenteel hebben aangetoond dat de achterdeur voornamelijk wordt gebruikt voor verschillende vormen van advertentiefraude, sluiten we niet uit dat de malware in de toekomst in de voetsporen van Triada kan treden en inloggegevens kan gaan stelen.”