Volgens watchTowr zijn bedreigingsactoren begonnen met het misbruiken van een onlangs onthulde kritieke beveiligingsfout die gevolgen heeft voor BeyondTrust Remote Support (RS) en Privileged Remote Access (PRA).

“Van de ene op de andere dag hebben we de eerste in-the-wild exploitatie van BeyondTrust via onze wereldwijde sensoren waargenomen”, zegt Ryan Dewhurst, hoofd van de threat intelligence bij watchTowr, in een bericht op X. “Aanvallers misbruiken get_portal_info om de x-ns-company-waarde te extraheren voordat ze een WebSocket-kanaal opzetten.”

Het beveiligingslek in kwestie is CVE-2026-1731 (CVS-score: 9,9), waardoor een niet-geverifieerde aanvaller code op afstand kan uitvoeren door speciaal vervaardigde verzoeken te verzenden.

BeyondTrust merkte vorige week op dat succesvolle exploitatie van de tekortkoming een niet-geverifieerde externe aanvaller in staat zou kunnen stellen om besturingssysteemopdrachten uit te voeren in de context van de sitegebruiker, wat zou resulteren in ongeautoriseerde toegang, gegevensonderschepping en verstoring van de dienstverlening.

Het is gepatcht in de volgende versies:

- Ondersteuning op afstand – Patch BT26-02-RS, 25.3.2 en hoger

- Bevoorrechte toegang op afstand – Patch BT26-02-PRA, 25.1.1 en hoger

Het gebruik van CVE-2026-1731 laat zien hoe snel bedreigingsactoren nieuwe kwetsbaarheden kunnen bewapenen, waardoor de tijd voor verdedigers om kritieke systemen te patchen aanzienlijk wordt verkleind.

CISA voegt 4 tekortkomingen toe aan de KEV-catalogus

De ontwikkeling komt op het moment dat de Amerikaanse Cybersecurity and Infrastructure Security Agency (CISA) vier kwetsbaarheden heeft toegevoegd aan zijn Known Exploited Vulnerabilities (KEV)-catalogus, daarbij verwijzend naar bewijs van actieve exploitatie. De lijst met kwetsbaarheden is als volgt:

- CVE-2026-20700 (CVSS-score: 7,8) – Een ongepaste beperking van bewerkingen binnen de grenzen van een geheugenbufferkwetsbaarheid in Apple iOS, macOS, tvOS, watchOS en visionOS waardoor een aanvaller met geheugenschrijfmogelijkheid willekeurige code zou kunnen uitvoeren.

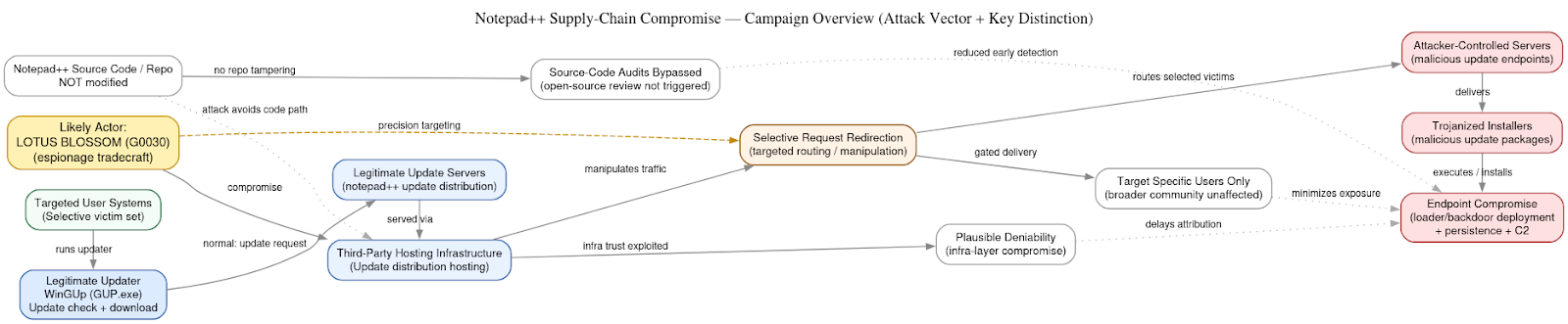

- CVE-2025-15556 (CVSS-score: 7,7) – Een download van code zonder een integriteitscontrolekwetsbaarheid in Notepad++, waardoor een aanvaller updateverkeer kan onderscheppen of omleiden om een door de aanvaller bestuurd installatieprogramma te downloaden en uit te voeren, wat kan leiden tot het uitvoeren van willekeurige code met de rechten van de gebruiker.

- CVE-2025-40536 (CVSS-score: 8.1) – Een beveiligingscontrole omzeilt een kwetsbaarheid in de SolarWinds Web Help Desk waardoor een niet-geverifieerde aanvaller toegang kan krijgen tot bepaalde beperkte functionaliteit.

- CVE-2024-43468 (CVSS-score: 9,8) – Een SQL-injectiekwetsbaarheid in Microsoft Configuration Manager waardoor een niet-geverifieerde aanvaller opdrachten op de server en/of onderliggende database kan uitvoeren door speciaal vervaardigde verzoeken te verzenden.

Het is vermeldenswaard dat CVE-2024-43468 in oktober 2024 door Microsoft is gepatcht als onderdeel van de Patch Tuesday-updates. Het is momenteel onduidelijk hoe deze kwetsbaarheid wordt misbruikt bij aanvallen in de echte wereld. Er is ook geen informatie over de identiteit van de dreigingsactoren die misbruik maken van de fout en de omvang van dergelijke inspanningen.

De toevoeging van CVE-2024-43468 aan de KEV-catalogus volgt op een recent rapport van Microsoft over een meerfasige inbraak waarbij de bedreigingsactoren betrokken waren die aan het internet blootgestelde SolarWinds Web Help Desk (WHD)-instances exploiteerden om initiële toegang te verkrijgen en zich lateraal over het netwerk van de organisatie te verplaatsen naar andere waardevolle activa.

De Windows-maker zei echter dat het niet duidelijk is of de aanvallen misbruik maakten van CVE-2025-40551, CVE-2025-40536 of CVE-2025-26399, aangezien aanvallen plaatsvonden in december 2025 en op machines die kwetsbaar waren voor zowel de oude als de nieuwe reeks kwetsbaarheden.

Wat CVE-2026-20700 betreft, erkende Apple dat de tekortkoming mogelijk is uitgebuit in een uiterst geavanceerde aanval op specifieke gerichte individuen op versies van iOS vóór iOS 26, waardoor de mogelijkheid ontstond dat deze werd gebruikt om commerciële spyware af te leveren. Het werd eerder deze week opgelost door de technologiegigant.

Ten slotte is de exploitatie van CVE-2025-15556 door Rapid7 toegeschreven aan een aan China gelieerde, door de staat gesponsorde dreigingsacteur genaamd Lotus Blossom (ook bekend als Billbug, Bronze Elgin, G0030, Lotus Panda, Raspberry Typhoon, Spring Dragon en Thrip). Het is bekend dat het minstens sinds 2009 actief is.

Het is gebleken dat de gerichte aanvallen een voorheen ongedocumenteerde achterdeur opleveren, genaamd Chrysalis. Terwijl de supply chain-aanval op 2 december 2025 volledig werd gestopt, wordt geschat dat de compromittering van de Notepad++-updatepijplijn tussen juni en oktober 2025 bijna vijf maanden heeft geduurd.

Het team van DomainTools Investigations (DTI) omschreef het incident als nauwkeurig en als een “stille, methodische inbraak” die wijst op een geheime missie voor het verzamelen van inlichtingen, bedoeld om het operationele lawaai zo laag mogelijk te houden. Het kenmerkte ook dat de dreigingsactor een voorliefde had voor lange verblijftijden en meerjarige campagnes.

Een belangrijk aspect van de campagne is dat de broncode van Notepad++ intact werd gelaten, en dat in plaats daarvan werd vertrouwd op trojan-installatieprogramma’s om de kwaadaardige ladingen af te leveren. Hierdoor konden de aanvallers broncodebeoordelingen en integriteitscontroles omzeilen, waardoor ze feitelijk langere tijd onopgemerkt konden blijven, voegde DTI eraan toe.

“Vanuit hun positie binnen de update-infrastructuur hebben de aanvallers niet zomaar kwaadaardige code naar de wereldwijde Notepad++-gebruikersbasis gepusht”, aldus het rapport. “In plaats daarvan betoonden ze zich terughoudend en leidden ze selectief updateverkeer af naar een beperkt aantal doelen, organisaties en individuen wier positie, toegang of technische rollen hen strategisch waardevol maakten.”

“Door misbruik te maken van een legitiem updatemechanisme waar ontwikkelaars en beheerders specifiek op vertrouwen, hebben ze routinematig onderhoud getransformeerd in een heimelijk toegangspunt voor hoogwaardige toegang. De campagne weerspiegelt de continuïteit in het doel, een aanhoudende focus op regionale strategische intelligentie, uitgevoerd met geavanceerdere, subtielere en moeilijker te detecteren methoden dan in eerdere iteraties.”

In het licht van de actieve exploitatie van deze kwetsbaarheden hebben de agentschappen van de Federal Civilian Executive Branch (FCEB) tot 15 februari 2026 de tijd om CVE-2025-40536 aan te pakken, en tot 5 maart 2026 om de overige drie te repareren.