De Indiase defensiesector en overheidsorganisaties zijn het doelwit van meerdere campagnes die zijn ontworpen om Windows- en Linux-omgevingen in gevaar te brengen met trojans voor externe toegang die gevoelige gegevens kunnen stelen en voortdurende toegang tot geïnfecteerde machines kunnen garanderen.

De campagnes worden gekenmerkt door het gebruik van malwarefamilies zoals Geta RAT, Ares RAT en DeskRAT, die vaak worden toegeschreven aan op Pakistan gerichte dreigingsclusters die worden gevolgd als SideCopy en APT36 (ook bekend als Transparent Tribe). SideCopy, actief sinds minstens 2019, zal naar verwachting opereren als een onderdeel van Transparent Tribe.

“Alles bij elkaar versterken deze campagnes een bekend maar evoluerend verhaal”, zegt Aditya K. Sood, vice-president van Security Engineering en AI Strategy bij Aryaka. “Transparent Tribe en SideCopy vinden spionage niet opnieuw uit, maar verfijnen het.”

“Door de platformonafhankelijke dekking uit te breiden, te leunen op geheugenresidente technieken en te experimenteren met nieuwe leveringsvectoren, blijft dit ecosysteem onder de ruisvloer opereren terwijl de strategische focus behouden blijft.”

Gemeenschappelijk voor alle campagnes is het gebruik van phishing-e-mails met kwaadaardige bijlagen of ingebedde downloadlinks die potentiële doelwitten naar de door de aanvaller gecontroleerde infrastructuur leiden. Deze initiële toegangsmechanismen dienen als kanaal voor Windows-snelkoppelingen (LNK), ELF binaire bestanden en PowerPoint Add-In-bestanden die, wanneer ze worden geopend, een proces in meerdere fasen starten om de Trojaanse paarden te verwijderen.

De malwarefamilies zijn ontworpen om permanente toegang op afstand te bieden, systeemverkenning mogelijk te maken, gegevens te verzamelen, opdrachten uit te voeren en langdurige operaties na een compromittering in zowel Windows- als Linux-omgevingen mogelijk te maken.

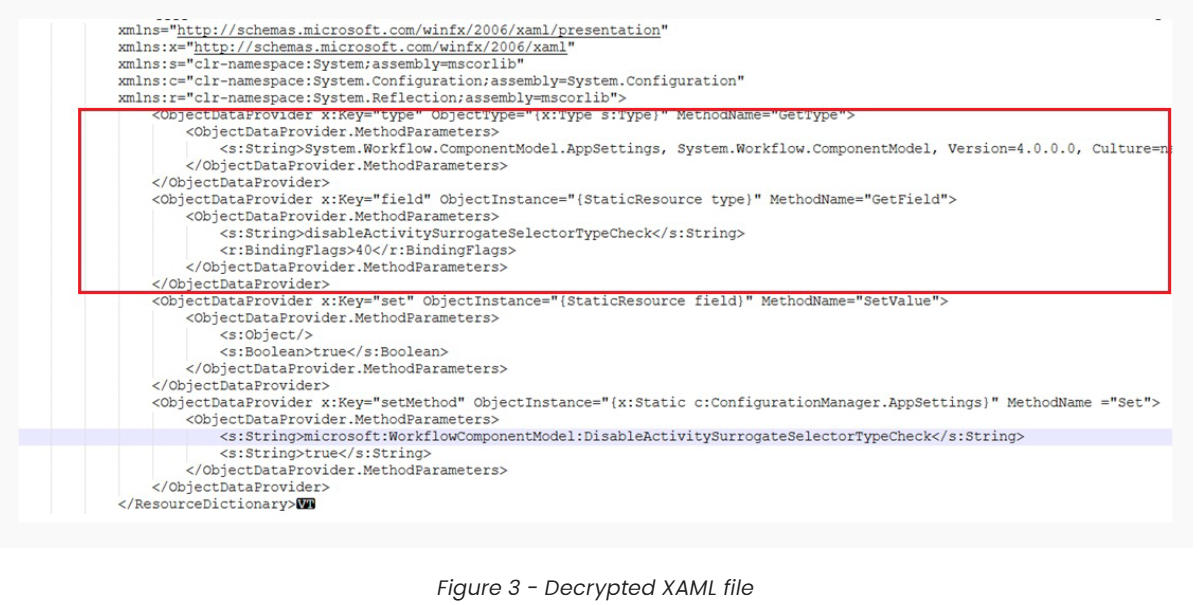

Eén van de aanvalsketens is als volgt: een kwaadaardig LNK-bestand roept “mshta.exe” aan om een HTML-toepassingsbestand (HTA) uit te voeren dat wordt gehost op gecompromitteerde legitieme domeinen. De HTA-payload bevat JavaScript om een ingebedde DLL-payload te decoderen, die op zijn beurt een ingebedde datablob verwerkt om een lok-PDF naar schijf te schrijven, verbinding maakt met een hardgecodeerde command-and-control (C2)-server en het opgeslagen lokvogelbestand weergeeft.

Nadat het lokdocument is weergegeven, controleert de malware op geïnstalleerde beveiligingsproducten en past de persistentiemethode dienovereenkomstig aan voordat Geta RAT op de getroffen host wordt geïmplementeerd. Het is vermeldenswaard dat deze aanvalsketen eind december 2025 werd gedetailleerd door CYFIRMA en Seqrite Labs-onderzoeker Sathwik Ram Prakki.

Geta RAT ondersteunt verschillende opdrachten om systeeminformatie te verzamelen, lopende processen op te sommen, een specifiek proces te beëindigen, geïnstalleerde apps weer te geven, inloggegevens te verzamelen, de inhoud van het klembord op te halen en te vervangen door door de aanvaller aangeleverde gegevens, schermafbeeldingen te maken, bestandsbewerkingen uit te voeren, willekeurige shell-opdrachten uit te voeren en gegevens van aangesloten USB-apparaten te verzamelen.

Parallel aan deze op Windows gerichte campagne loopt een Linux-variant die een Go-binair bestand gebruikt als uitgangspunt om een op Python gebaseerde Ares RAT te laten vallen door middel van een shell-script dat is gedownload van een externe server. Net als Geta RAT kan Ares RAT ook een breed scala aan opdrachten uitvoeren om gevoelige gegevens te verzamelen en Python-scripts of opdrachten uit te voeren die door de bedreigingsactor zijn uitgegeven.

Aryaka zei dat het ook een andere campagne heeft waargenomen waarbij de Golang-malware, DeskRAT, wordt geleverd via een frauduleus PowerPoint Add-In-bestand dat een ingebouwde macro uitvoert om uitgaande communicatie met een externe server tot stand te brengen om de malware op te halen. Het gebruik van DeskRAT door APT36 werd in oktober 2025 gedocumenteerd door Sekoia en QiAnXin XLab.

“Deze campagnes demonstreren een goed toegeruste, op spionage gerichte dreigingsacteur die zich doelbewust richt op de Indiase defensie, overheid en strategische sectoren via kunstaas met defensiethema, nagebootste officiële documenten en regionaal vertrouwde infrastructuur”, aldus het bedrijf. “De activiteit strekt zich verder uit dan defensie, maar omvat ook beleid, onderzoek, kritieke infrastructuur en aan defensie aangrenzende organisaties die binnen hetzelfde vertrouwde ecosysteem opereren.”

“De inzet van Desk RAT, naast Geta RAT en Ares RAT, onderstreept een evoluerende toolkit die is geoptimaliseerd voor stealth, persistentie en toegang op lange termijn.”