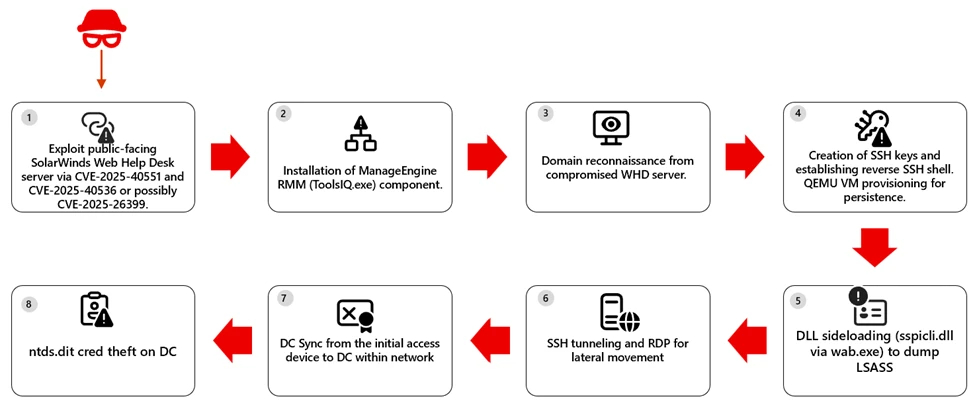

Microsoft heeft onthuld dat het een inbraak in meerdere fasen heeft waargenomen, waarbij de bedreigingsactoren gebruik maakten van aan het internet blootgestelde SolarWinds Web Help Desk (WHD)-instanties om initiële toegang te verkrijgen en zich lateraal over het netwerk van de organisatie te verplaatsen naar andere waardevolle activa.

Dat gezegd hebbende, zei het Microsoft Defender Security Research Team dat het niet duidelijk is of de activiteit is bewapend met onlangs onthulde gebreken (CVE-2025-40551, CVSS-score: 9,8, en CVE-2025-40536, CVSS-score: 8,1), of een eerder gepatchte kwetsbaarheid (CVE-2025-26399, CVSS-score: 9,8).

“Aangezien de aanvallen plaatsvonden in december 2025 en op machines die tegelijkertijd kwetsbaar waren voor zowel de oude als de nieuwe reeks CVE’s, kunnen we niet op betrouwbare wijze de exacte CVE bevestigen die werd gebruikt om voet aan de grond te krijgen”, aldus het bedrijf in een rapport dat vorige week werd gepubliceerd.

Hoewel CVE-2025-40536 een kwetsbaarheid is om de beveiligingscontrole te omzeilen waardoor een niet-geverifieerde aanvaller toegang kan krijgen tot bepaalde beperkte functionaliteit, verwijzen CVE-2025-40551 en CVE-2025-26399 beide naar niet-vertrouwde deserialisatiekwetsbaarheden van gegevens die kunnen leiden tot uitvoering van externe code.

Vorige week heeft de Amerikaanse Cybersecurity and Infrastructure Security Agency (CISA) CVE-2025-40551 toegevoegd aan zijn Known Exploited Vulnerabilities (KEV)-catalogus, daarbij verwijzend naar bewijs van actieve uitbuiting in het wild. De agentschappen van de Federal Civilian Executive Branch (FCEB) kregen de opdracht om de oplossingen voor de fout uiterlijk op 6 februari 2026 toe te passen.

Bij de door Microsoft gedetecteerde aanvallen zorgde succesvolle exploitatie van de blootgestelde SolarWinds WHD-instantie ervoor dat de aanvallers niet-geverifieerde externe code konden uitvoeren en willekeurige opdrachten konden uitvoeren binnen de WHD-applicatiecontext.

“Na succesvolle exploitatie zorgde de gecompromitteerde service van een WHD-instantie ervoor dat PowerShell gebruik maakte van BITS (Background Intelligent Transfer Service) voor het downloaden en uitvoeren van payloads”, merkten onderzoekers Sagar Patil, Hardik Suri, Eric Hopper en Kajhon Soyini op.

In de volgende fase downloadden de bedreigingsactoren legitieme componenten die verband hielden met Zoho ManageEngine, een legitieme oplossing voor monitoring en beheer op afstand (RMM), om permanente controle op afstand over het geïnfecteerde systeem mogelijk te maken. De aanvallers volgden dit op met een reeks acties:

- Gevoelige domeingebruikers en -groepen geïnventariseerd, inclusief domeinbeheerders.

- Er is persistentie tot stand gebracht via omgekeerde SSH- en RDP-toegang, waarbij de aanvallers ook proberen een geplande taak te maken om een QEMU virtuele machine te starten onder het SYSTEM-account bij het opstarten van het systeem om de sporen binnen een gevirtualiseerde omgeving te verdoezelen terwijl SSH-toegang wordt vrijgegeven via port forwarding.

- Gebruikte DLL side-loading op sommige hosts door gebruik te maken van “wab.exe”, een legitiem uitvoerbaar systeem geassocieerd met het Windows-adresboek, om een frauduleuze DLL (“sspicli.dll”) te starten om de inhoud van LSASS-geheugen te dumpen en inloggegevens te stelen.

In ten minste één geval zei Microsoft dat de bedreigingsactoren een DCSync-aanval hebben uitgevoerd, waarbij een Domain Controller (DC) wordt gesimuleerd om wachtwoord-hashes en andere gevoelige informatie op te vragen uit een Active Directory (AD)-database.

Om de dreiging tegen te gaan, wordt gebruikers geadviseerd om de WHD-instanties up-to-date te houden, ongeautoriseerde RMM-tools te vinden en te verwijderen, service- en beheerdersaccounts te wisselen en aangetaste machines te isoleren om de inbreuk te beperken.

“Deze activiteit weerspiegelt een veel voorkomend patroon met grote impact: een enkele blootgestelde applicatie kan een pad bieden naar een volledige domeincompromis wanneer kwetsbaarheden niet zijn gepatcht of onvoldoende worden gecontroleerd”, aldus de Windows-maker.

“Bij deze inbraak vertrouwden aanvallers sterk op ‘leef-buiten-het-land’-technieken, legitieme administratieve hulpmiddelen en stille persistentiemechanismen. Deze handelskeuzes versterken het belang van diepgaande verdediging, tijdige patching van internetgerichte diensten en op gedrag gebaseerde detectie over identiteits-, eindpunt- en netwerklagen heen.”