Cybersecurity-onderzoekers hebben de laatste hand gelegd aan een gateway-monitoring en adversary-in-the-middle (AitM) raamwerk genaamd DMes die sinds minstens 2019 wordt beheerd door dreigingsactoren uit China.

Het raamwerk bestaat uit zeven op Linux gebaseerde implantaten die zijn ontworpen om diepgaande pakketinspectie uit te voeren, verkeer te manipuleren en malware af te leveren via routers en edge-apparaten. De primaire doelwitten lijken Chineessprekende gebruikers te zijn, een beoordeling gebaseerd op de aanwezigheid van phishing-pagina’s voor het verzamelen van inloggegevens voor Chinese e-maildiensten, exfiltratiemodules voor populaire Chinese mobiele applicaties zoals WeChat en codeverwijzingen naar Chinese mediadomeinen.

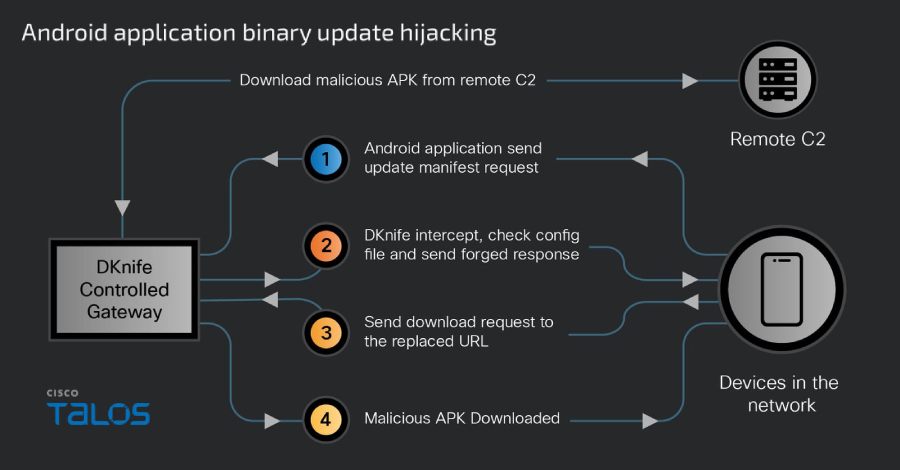

“De aanvallen van DKnife richten zich op een breed scala aan apparaten, waaronder pc’s, mobiele apparaten en Internet of Things (IoT)-apparaten”, merkte Cisco Talos-onderzoeker Ashley Shen op in een rapport van donderdag. “Het levert en communiceert met de ShadowPad- en DarkNimbus-backdoors door binaire downloads en Android-applicatie-updates te kapen.”

Het cyberbeveiligingsbedrijf zei dat het DKnife ontdekte als onderdeel van zijn voortdurende monitoring van een ander Chinees dreigingsactiviteitencluster met de codenaam Earth Minotaur dat is gekoppeld aan tools als de MOONSHINE-exploitkit en de DarkNimbus (ook bekend als DarkNights) achterdeur. Interessant genoeg is de achterdeur ook gebruikt door een derde, aan China verbonden groep voor geavanceerde persistente dreigingen (APT), genaamd TheWizards.

Een analyse van de infrastructuur van DKnife heeft een IP-adres aan het licht gebracht waarop WizardNet wordt gehost, een Windows-implantaat dat door TheWizards wordt ingezet via een AitM-framework dat Spellbinder wordt genoemd. Details van de toolkit zijn in april 2025 door ESET gedocumenteerd.

Het targeten van Chineessprekende gebruikers hangt volgens Cisco af van de ontdekking van configuratiebestanden die zijn verkregen van een enkele command-and-control (C2)-server, waardoor de mogelijkheid ontstaat dat er andere servers kunnen zijn die vergelijkbare configuraties hosten voor verschillende regionale targeting.

Dit is belangrijk in het licht van de infrastructurele verbindingen tussen DKnife en WizardNet, aangezien bekend is dat TheWizards zich richt op individuen en de goksector in Cambodja, Hong Kong, het vasteland van China, de Filippijnen en de Verenigde Arabische Emiraten.

In tegenstelling tot WizardNet is DKnife ontworpen om op Linux-gebaseerde apparaten te draaien. Dankzij de modulaire architectuur kunnen operators een breed scala aan functies bedienen, variërend van pakketanalyse tot verkeersmanipulatie. Het wordt geleverd via een ELF-downloader en bevat zeven verschillende componenten:

- dknife.bin – Het centrale zenuwstelsel van het raamwerk dat verantwoordelijk is voor deep packet inspection, rapportage van gebruikersactiviteiten, kaping van binaire downloads en DNS-kaping

- postapi.bin – Een datareportermodule die fungeert als een relais door verkeer van DKnife te ontvangen en te rapporteren aan externe C2

- sslmm.bin – Een omgekeerde proxymodule aangepast van HAProxy die TLS-beëindiging, e-maildecodering en URL-omleiding uitvoert

- mmdown.bin – Een updatemodule die verbinding maakt met een hardgecodeerde C2-server om APK’s te downloaden die voor de aanval worden gebruikt

- yitiji.bin – Een pakketdoorstuurmodule die een overbrugde TAP-interface op de router creëert om door aanvallers geïnjecteerd LAN-verkeer te hosten en te routeren

- remote.bin – Een peer-to-peer (P2P) VPN-clientmodule die een communicatiekanaal naar externe C2 creëert

- dkupdate.bin – Een updater- en watchdog-module die de verschillende componenten levend houdt

“DKnife kan inloggegevens verzamelen van een grote Chinese e-mailprovider en phishing-pagina’s hosten voor andere diensten”, aldus Talos. “Voor het verzamelen van e-mailreferenties presenteert de component sslmm.bin zijn eigen TLS-certificaat aan clients, beëindigt en decodeert POP3/IMAP-verbindingen en inspecteert de platte tekststroom om gebruikersnamen en wachtwoorden te extraheren.”

“Geëxtraheerde inloggegevens worden getagd met ‘WACHTWOORD’, doorgestuurd naar de postapi.bin-component en uiteindelijk doorgestuurd naar externe C2-servers.”

Het kernonderdeel van het raamwerk is ‘dknife.bin’, dat zorgt voor deep packet inspection, waardoor operators verkeersmonitoringcampagnes kunnen uitvoeren, variërend van ‘heimelijke monitoring van gebruikersactiviteiten tot actieve in-line aanvallen die legitieme downloads vervangen door kwaadaardige payloads’. Dit omvat –

- Biedt bijgewerkte C2-versies voor Android- en Windows-varianten van DarkNimbus-malware

- Uitvoeren van op DNS gebaseerde kaping via Domain Name System (DNS) via IPv4 en IPv6 om kwaadaardige omleidingen voor JD.com-gerelateerde domeinen mogelijk te maken

- Het kapen en vervangen van Android-applicatie-updates die verband houden met Chinese nieuwsmedia, videostreaming, beeldbewerkingsapps, e-commerceplatforms, taxiserviceplatforms, gaming en pornografische videostreaming-apps door hun updatemanifestverzoeken te onderscheppen

- Het kapen van Windows en andere binaire downloads op basis van bepaalde vooraf geconfigureerde regels om via DLL te leveren aan de zijkant van de ShadowPad-achterdeur, die vervolgens DarkNimbus laadt

- Interferentie met de communicatie van antivirus- en pc-beheerproducten, waaronder 360 Total Security- en Tencent-services

- Bewaak de gebruikersactiviteit in realtime en rapporteer deze terug naar de C2-server

“Routers en edge-apparaten blijven belangrijke doelwitten in geavanceerde, gerichte aanvalscampagnes”, aldus Talos. “Nu bedreigingsactoren hun inspanningen intensiveren om deze infrastructuur in gevaar te brengen, is het begrijpen van de tools en TTP’s die zij gebruiken van cruciaal belang. De ontdekking van het DKnife-framework benadrukt de geavanceerde mogelijkheden van moderne AitM-bedreigingen, die deep-packet-inspectie, verkeersmanipulatie en op maat gemaakte malware-levering over een breed scala aan apparaattypen combineren.”