CERT Polska, het Poolse computernoodhulpteam, onthulde dat gecoördineerde cyberaanvallen gericht waren op meer dan dertig wind- en fotovoltaïsche parken, een particulier bedrijf uit de productiesector en een grote warmtekrachtcentrale (WKK) die warmte levert aan bijna een half miljoen klanten in het land.

Het incident vond plaats op 29 december 2025. De dienst heeft de aanvallen toegeschreven aan een dreigingscluster genaamd Static Tundra, dat ook wordt gevolgd als Berserk Bear, Blue Kraken, Crouching Yeti, Dragonfly, Energetic Bear, Ghost Blizzard (voorheen Bromine) en Havex. Er wordt aangenomen dat Static Tundra verband houdt met de eenheid Centrum 16 van de Russische Federale Veiligheidsdienst (FSB).

Het is vermeldenswaard dat recente rapporten van ESET en Dragos de activiteit met matig vertrouwen toeschrijven aan een andere Russische, door de staat gesponsorde hackgroep, bekend als Sandworm.

“Alle aanvallen hadden een puur destructief doel”, zei CERT Polska in een vrijdag gepubliceerd rapport. “Hoewel aanvallen op hernieuwbare energieparken de communicatie tussen deze faciliteiten en de distributiesysteembeheerder verstoorden, hadden ze geen invloed op de lopende productie van elektriciteit. Op dezelfde manier bereikte de aanval op de warmtekrachtcentrale niet het beoogde effect van de aanvaller, namelijk het verstoren van de warmtetoevoer naar eindgebruikers.”

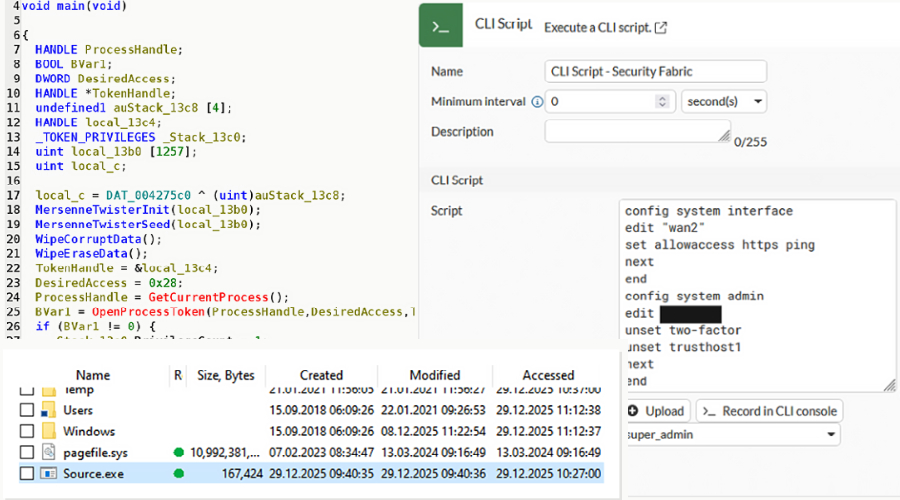

De aanvallers zouden toegang hebben gekregen tot het interne netwerk van elektriciteitssubstations die verbonden zijn met een hernieuwbare energiefaciliteit om verkenningen en verstorende activiteiten uit te voeren, waaronder het beschadigen van de firmware van controllers, het verwijderen van systeembestanden of het lanceren van op maat gemaakte wiper-malware met de codenaam DynoWiper van ESET.

Bij de inbraak gericht op de CHP was de tegenstander betrokken bij langdurige gegevensdiefstal die teruggaat tot maart 2025, waardoor ze hun privileges konden escaleren en zich lateraal over het netwerk konden verplaatsen. De pogingen van de aanvallers om de wiper-malware tot ontploffing te brengen, waren niet succesvol, merkte CERT Polska op.

Aan de andere kant wordt aangenomen dat de aanval op het bedrijf uit de productiesector opportunistisch is, waarbij de dreigingsactor aanvankelijk toegang krijgt via een kwetsbaar Fortinet-perimeterapparaat. Bij de aanval op het netaansluitpunt was waarschijnlijk ook sprake van de exploitatie van een kwetsbaar FortiGate-apparaat.

Tot nu toe zijn er minstens vier verschillende versies van DynoWiper ontdekt. Deze varianten werden ingezet op Mikronika HMI-computers die door de energiefaciliteit werden gebruikt en op een netwerkshare binnen de WKK nadat de toegang was beveiligd via de SSL-VPN-portaaldienst van een FortiGate-apparaat.

“De aanvaller kreeg toegang tot de infrastructuur met behulp van meerdere accounts die statisch waren gedefinieerd in de apparaatconfiguratie en waarvoor geen tweefactorauthenticatie was ingeschakeld”, zei CERT Polska, waarin de modus operandi van de actor tegen de CHP werd beschreven. “De aanvaller maakte verbinding via Tor-nodes, evenals Poolse en buitenlandse IP-adressen, die vaak in verband werden gebracht met een gecompromitteerde infrastructuur.”

De functionaliteit van de ruitenwisser is redelijk eenvoudig:

- Initialisatie waarbij een pseudorandom number generator (PRNG) wordt geplaatst, genaamd Mersenne Twister

- Inventariseer bestanden en beschadig ze met behulp van de PRNG

- Bestanden verwijderen

Het is de moeite waard hier te vermelden dat de malware geen persistentiemechanisme heeft, een manier om te communiceren met een command-and-control (C2)-server, of om shell-opdrachten uit te voeren. Ook probeert het de activiteit niet te verbergen voor beveiligingsprogramma’s.

CERT Polska zei dat de aanval op het bedrijf uit de productiesector het gebruik betrof van een op PowerShell gebaseerde wiper genaamd LazyWiper, waarmee scripts bestanden op het systeem overschrijven met pseudowillekeurige reeksen van 32 bytes om ze onherstelbaar te maken. Er wordt vermoed dat de kernwisfunctionaliteit is ontwikkeld met behulp van een groot taalmodel (LLM).

“De malware die werd gebruikt bij het incident waarbij duurzame energieboerderijen betrokken waren, werd rechtstreeks op de HMI-machine uitgevoerd”, benadrukt CERT Polska. “In de WKK-fabriek (DynoWiper) en het productiesectorbedrijf (LazyWiper) werd de malware daarentegen binnen het Active Directory-domein verspreid via een PowerShell-script dat werd uitgevoerd op een domeincontroller.”

De dienst beschreef ook enkele van de overeenkomsten op codeniveau tussen DynoWiper en andere door Sandworm gebouwde ruitenwissers als “algemeen” van aard en biedt geen enkel concreet bewijs of de dreigingsacteur aan de aanval heeft deelgenomen.

“De aanvaller gebruikte inloggegevens verkregen uit de lokale omgeving in pogingen toegang te krijgen tot clouddiensten”, aldus CERT Polska. “Nadat de aanvaller de inloggegevens had geïdentificeerd waarvoor overeenkomstige accounts bestonden in de M365-service, downloadde hij geselecteerde gegevens van services zoals Exchange, Teams en SharePoint.”

“De aanvaller was vooral geïnteresseerd in bestanden en e-mailberichten die verband hielden met de modernisering van het OT-netwerk, SCADA-systemen en technisch werk dat binnen de organisaties werd uitgevoerd.”