Cybersecurity-onderzoekers hebben een nieuwe campagne ontdekt die wordt toegeschreven aan een aan China gelieerde bedreigingsacteur, bekend als UAT-8099 die plaatsvond tussen eind 2025 en begin 2026.

De activiteit, ontdekt door Cisco Talos, heeft zich gericht op kwetsbare Internet Information Services (IIS)-servers in heel Azië, maar met een specifieke focus op doelen in Thailand en Vietnam. De omvang van de campagne is momenteel onbekend.

“UAT-8099 gebruikt webshells en PowerShell om scripts uit te voeren en de GotoHTTP-tool te implementeren, waardoor de bedreigingsacteur externe toegang krijgt tot kwetsbare IIS-servers”, zei beveiligingsonderzoeker Joey Chen donderdag in een overzicht van de campagne.

UAT-8099 werd voor het eerst gedocumenteerd door het cyberbeveiligingsbedrijf in oktober 2025, waarin de exploitatie door de bedreigingsacteur van IIS-servers in India, Thailand, Vietnam, Canada en Brazilië werd beschreven om fraude met zoekmachineoptimalisatie (SEO) te vergemakkelijken. Bij de aanvallen worden de servers geïnfecteerd met een bekende malware, genaamd BadIIS.

Er wordt aangenomen dat de hackgroep van Chinese afkomst is, waarbij de aanvallen dateren van april 2025. Het dreigingscluster vertoont ook overeenkomsten met een andere BadIIS-campagne met de codenaam WEBJACK van de Finse cyberbeveiligingsleverancier WithSecure in november 2025, gebaseerd op overlappingen in tools, command-and-control (C2)-infrastructuur en slachtofferschapsvoetafdruk.

De nieuwste campagne is gericht op het compromitteren van IIS-servers in India, Pakistan, Thailand, Vietnam en Japan, hoewel Cisco zegt dat het een “duidelijke concentratie van aanvallen” heeft waargenomen in Thailand en Vietnam.

“Terwijl de bedreigingsactoren blijven vertrouwen op webshells, SoftEther VPN en EasyTier om gecompromitteerde IIS-servers te controleren, is hun operationele strategie aanzienlijk geëvolueerd”, legt Talos uit. “Ten eerste markeert deze nieuwste campagne een verschuiving in hun black hat SEO-tactieken naar een meer specifieke regionale focus. Ten tweede maakt de actor steeds meer gebruik van red team-hulpprogramma’s en legitieme tools om detectie te omzeilen en persistentie op de lange termijn te behouden.”

De aanvalsketen begint met het verkrijgen van initiële toegang door UAT-8099 tot een IIS-server, meestal door misbruik te maken van een beveiligingsprobleem of zwakke instellingen in de bestandsuploadfunctie van de webserver. Dit wordt gevolgd door de bedreigingsacteur die een reeks stappen initieert om kwaadaardige ladingen in te zetten:

- Voer ontdekkings- en verkenningsopdrachten uit om systeeminformatie te verzamelen

- Implementeer VPN-tools en creëer persistentie door een verborgen gebruikersaccount aan te maken met de naam “admin$”

- Laat nieuwe tools vallen zoals Sharp4RemoveLog (verwijder Windows-gebeurtenislogboeken), CnCrypt Protect (verberg kwaadaardige bestanden), OpenArk64 (open-source anti-rootkit om beveiligingsproductprocessen te beëindigen) en GotoHTTP (beheer op afstand van de server)

- Implementeer BadIIS-malware met behulp van het nieuw gemaakte account

Nu beveiligingsproducten stappen ondernemen om het ‘admin$’-account te markeren, heeft de bedreigingsacteur een nieuwe controle toegevoegd om te verifiëren of de naam is geblokkeerd. Als dat het geval is, gaat hij verder met het aanmaken van een nieuw gebruikersaccount met de naam ‘mysql$’ om de toegang te behouden en de BadIIS SEO-fraudeservice zonder enige onderbreking uit te voeren. Bovendien is waargenomen dat UAT-8099 meer verborgen accounts creëert om persistentie te garanderen.

Een andere opmerkelijke verschuiving betreft het gebruik van GotoHTTP om de geïnfecteerde server op afstand te besturen. De tool wordt gestart door middel van een Visual Basic-script dat wordt gedownload door een PowerShell-opdracht die wordt uitgevoerd na de implementatie van een webshell.

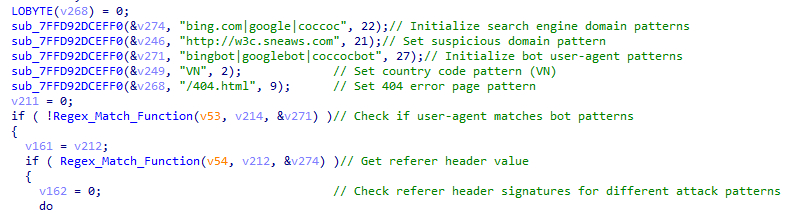

De BadIIS-malware die bij de aanvallen wordt ingezet, bestaat uit twee nieuwe varianten die zijn aangepast om zich op specifieke regio’s te richten: terwijl BadIIS IISHijack slachtoffers in Vietnam uitkiest, is BadIIS asdSearchEngine vooral gericht op doelen in Thailand of gebruikers met Thaise taalvoorkeuren.

Het einddoel van de malware blijft grotendeels hetzelfde. Het scant binnenkomende verzoeken naar IIS-servers om te controleren of de bezoeker een crawler van een zoekmachine is. Als dat het geval is, wordt de crawler doorgestuurd naar een SEO-fraudesite. Als het verzoek echter afkomstig is van een gewone gebruiker en de Accept-Language-header in het verzoek Thais aangeeft, wordt HTML met een kwaadaardige JavaScript-omleiding in het antwoord geïnjecteerd.

Cisco Talos zei dat het drie verschillende varianten heeft geïdentificeerd binnen het BadIIS asdSearchEngine-cluster:

- Exclusieve variant met meerdere extensies, die het bestandspad in het verzoek controleert en negeert als het een extensie op de uitsluitingslijst bevat die veel hulpbronnen kan vergen of het uiterlijk van de website kan belemmeren

- Variant voor HTML-sjablonen laden, die een systeem voor het genereren van HTML-sjablonen bevat om dynamisch webinhoud te creëren door sjablonen van schijf te laden of ingebedde fallbacks te gebruiken en tijdelijke aanduidingen te vervangen door willekeurige gegevens, datums en URL-afgeleide inhoud

- Dynamische pagina-extensie/directory-indexvariant, die controleert of een opgevraagd pad overeenkomt met een dynamische pagina-extensie of een directory-index

“We zijn van mening dat de dreigingsactor, UAT-8099, deze functie heeft geïmplementeerd om prioriteit te geven aan het targeten van SEO-inhoud en tegelijkertijd de stealth te behouden”, zei Talos over de derde variant.

“Aangezien SEO-vergiftiging afhankelijk is van het injecteren van JavaScript-links in pagina’s die door zoekmachines worden gecrawld, richt de malware zich op dynamische pagina’s (bijvoorbeeld default.aspx, index.php) waar deze injecties het meest effectief zijn. Bovendien vermijdt de malware, door hooks te beperken tot andere specifieke bestandstypen, de verwerking van incompatibele statische bestanden, waardoor het genereren van verdachte serverfoutlogboeken wordt voorkomen.”

Er zijn ook tekenen dat de bedreigingsacteur actief bezig is met het verfijnen van zijn Linux-versie van BadIIS. Een binair ELF-artefact dat begin oktober 2025 naar VirusTotal is geüpload, omvat net als voorheen proxy-, injector- en SEO-fraudemodi, terwijl de gerichte zoekmachines worden beperkt tot alleen crawlers van Google, Microsoft Bing en Yahoo!