Google maakte woensdag bekend dat het samenwerkte met andere partners om IPIDEA te ontwrichten, dat het omschreef als een van de grootste residentiële proxynetwerken ter wereld.

Daartoe zei het bedrijf dat het juridische stappen heeft ondernomen om tientallen domeinen te verwijderen die worden gebruikt om apparaten te controleren en het proxyverkeer er doorheen te sturen. Op het moment van schrijven is de website van IPIDEA (“www.ipidea.io”) niet langer toegankelijk. Het adverteerde zichzelf als de “leidende leverancier van IP-proxy ter wereld” met meer dan 6,1 miljoen dagelijks bijgewerkte IP-adressen en 69.000 dagelijks nieuwe IP-adressen.

“Residentiële proxynetwerken zijn een alomtegenwoordig hulpmiddel geworden voor alles, van hoogwaardige spionage tot grootschalige criminele plannen”, zegt John Hultquist, hoofdanalist van Google Threat Intelligence Group (GTIG), in een verklaring gedeeld met The Hacker News.

“Door verkeer via de internetverbinding thuis van een persoon te leiden, kunnen aanvallers zich in het volle zicht verbergen terwijl ze bedrijfsomgevingen infiltreren. Door de infrastructuur die wordt gebruikt om het IPIDEA-netwerk te runnen neer te halen, hebben we effectief het tapijt weggetrokken onder een mondiale marktplaats die toegang verkocht tot miljoenen gekaapte consumentenapparaten.”

Google zei dat de proxy-infrastructuur van IPIDEA deze maand nog is gebruikt door meer dan 550 individuele dreigingsgroepen met verschillende motivaties, zoals cybercriminaliteit, spionage, geavanceerde persistente dreigingen (APT’s) en informatieoperaties, van over de hele wereld, waaronder China, Noord-Korea, Iran en Rusland. Deze activiteiten varieerden van toegang tot SaaS-omgevingen van slachtoffers, on-premises infrastructuur en wachtwoordspray-aanvallen.

In een analyse die eerder deze maand werd gepubliceerd, onthulde Synthient dat de bedreigingsactoren achter het AISURU/Kimwolf-botnet misbruik maakten van beveiligingsfouten in residentiële proxydiensten zoals IPIDEA om kwaadaardige commando’s door te geven aan gevoelige Internet of Things (IoT)-apparaten achter een firewall binnen lokale netwerken om de malware te verspreiden.

De malware die consumentenapparaten in proxy-eindpunten verandert, wordt heimelijk gebundeld in apps en games die vooraf zijn geïnstalleerd op Android TV-streamingboxen van andere merken. Hierdoor wordt het geïnfecteerde apparaat gedwongen kwaadaardig verkeer door te sturen en deel te nemen aan DDoS-aanvallen (Distributed Denial-of-Service).

IPIDEA zou ook zelfstandige apps hebben uitgebracht, die rechtstreeks op de markt worden gebracht voor mensen die ‘gemakkelijk geld willen verdienen’ door schaamteloos te adverteren dat ze consumenten betalen om de app te installeren en deze hun ‘ongebruikte bandbreedte’ te laten gebruiken.

Hoewel residentiële proxynetwerken de mogelijkheid bieden om verkeer via IP-adressen te leiden die eigendom zijn van internetproviders (ISP’s), kan dit ook de perfecte dekking bieden voor kwaadwillende actoren die de oorsprong van hun kwaadaardige activiteiten willen maskeren.

“Om dit te doen, hebben residentiële proxy-netwerkoperatoren code nodig die op consumentenapparaten draait om ze als exit-knooppunten in het netwerk te registreren”, legt GTIG uit. “Deze apparaten zijn vooraf geladen met proxysoftware of worden verbonden met het proxynetwerk wanneer gebruikers onbewust trojan-applicaties downloaden met ingebouwde proxycode. Sommige gebruikers installeren deze software misschien willens en wetens op hun apparaten, gelokt door de belofte om geld te verdienen met hun vrije bandbreedte.”

Het dreigingsinformatieteam van de technologiegigant zei dat IPIDEA berucht is geworden vanwege zijn rol bij het faciliteren van een aantal botnets, waaronder het in China gevestigde BADBOX 2.0. In juli 2025 heeft Google een rechtszaak aangespannen tegen 25 niet bij naam genoemde individuen of entiteiten in China omdat ze het botnet en de bijbehorende residentiële proxy-infrastructuur zouden exploiteren.

Het wees er ook op dat de proxytoepassingen van IPIDEA niet alleen verkeer door het exit-knooppuntapparaat leidden, maar ook verkeer naar het apparaat stuurden met als doel het in gevaar te brengen, wat ernstige risico’s met zich meebracht voor consumenten wier apparaten mogelijk bewust of onbewust lid waren geworden van het proxynetwerk.

Het proxynetwerk dat IPIDEA aandrijft, is geen monolithische entiteit. Het is eerder een verzameling van meerdere bekende residentiële proxymerken onder haar controle –

- Ipidea (ipidea(.)io)

- 360-proxy (360proxy(.)com)

- 922 Proxy (922proxy(.)com)

- ABC-proxy (abcproxy(.)com)

- Kersenproxy (cherryproxy(.)com)

- Deur VPN (doorvpn(.)com)

- Galleon VPN (galleonvpn(.)com)

- IP 2 Wereld (ip2world(.)com)

- Luna Proxy (lunaproxy(.)com)

- PIA S5-proxy (piaproxy(.)com)

- PY-proxy (pyproxy(.)com)

- Radijs VPN (radijsvpn(.)com)

- Tabproxy (tabproxy(.)com)

“Dezelfde actoren die deze merken controleren, controleren ook verschillende domeinen die verband houden met Software Development Kits (SDK’s) voor residentiële proxy’s”, aldus Google. “Deze SDK’s zijn niet bedoeld om te worden geïnstalleerd of uitgevoerd als zelfstandige applicaties, maar om te worden ingebed in bestaande applicaties.”

Deze SDK’s worden op de markt gebracht aan externe ontwikkelaars als een manier om inkomsten te genereren met hun Android-, Windows-, iOS- en WebOS-applicaties. Ontwikkelaars die de SDK’s in hun apps integreren, worden door IPIDEA per download betaald. Dit transformeert op zijn beurt een apparaat dat deze apps installeert in een knooppunt voor het proxynetwerk, terwijl het tegelijkertijd de geadverteerde functionaliteit biedt. De namen van de SDK’s die worden beheerd door de IPIDEA-actoren worden hieronder vermeld:

- Castar-SDK (castarsdk(.)com)

- Verdien SDK (earnsdk(.)io)

- Hex-SDK (hexsdk(.)com)

- Pakket-SDK (packetsdk(.)com)

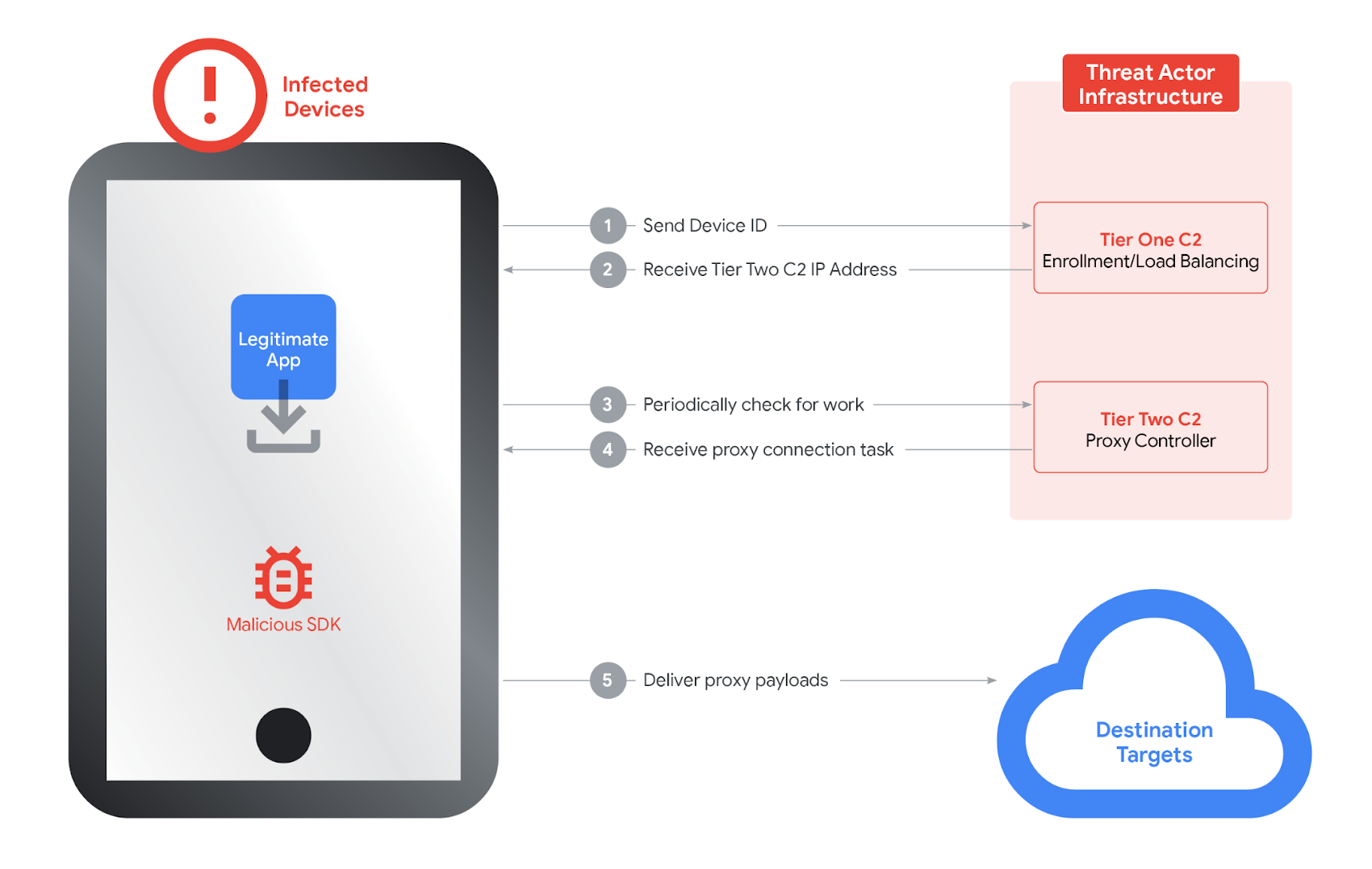

De SDK’s hebben aanzienlijke overlappingen in hun command-and-control (C2)-infrastructuur en codestructuur. Ze volgen een C2-systeem met twee niveaus waarbij de geïnfecteerde apparaten contact maken met een Tier One-server om een set Tier Two-knooppunten op te halen om verbinding mee te maken. De applicatie initieert vervolgens de communicatie met de Tier Two-server om periodiek te peilen naar payloads die via het apparaat kunnen worden geproxyd. Uit de analyse van Google bleek dat er ongeveer 7.400 Tier Two-servers zijn.

Naast proxydiensten blijken de IPIDEA-actoren domeinen te controleren die gratis Virtual Private Network (VPN)-tools aanbieden, die ook zijn ontworpen om zich bij het proxy-netwerk aan te sluiten als een exit-knooppunt waarin de Hex- of Packet SDK is opgenomen. De namen van de VPN-services zijn als volgt:

- Galleon VPN (galleonvpn(.)com)

- Radijs VPN (radijsvpn(.)com

- Aman VPN (opgeheven)

Bovendien zei GTIG dat het 3.075 unieke Windows-binaire bestanden heeft geïdentificeerd die een verzoek hebben verzonden naar ten minste één Tier One-domein, waarvan sommige zich voordeden als OneDriveSync en Windows Update. Deze getrojaniseerde Windows-applicaties werden niet rechtstreeks door de IPIDEA-actoren verspreid. Maar liefst 600 Android-applicaties (van hulpprogramma’s, games en inhoud) uit meerdere downloadbronnen zijn gemarkeerd omdat ze code bevatten die verbinding maakt met Tier One C2-domeinen door gebruik te maken van de SDK’s voor het genereren van inkomsten om het proxygedrag in te schakelen.

In een verklaring gedeeld met The Wall Street Journal zei een woordvoerder van het Chinese bedrijf dat het zich bezighield met ‘relatief agressieve strategieën voor marktuitbreiding’ en ‘promotieactiviteiten uitvoerde op ongepaste locaties (bijvoorbeeld hackerforums)’ en dat het ‘zich expliciet verzette tegen elke vorm van illegaal of misbruik’.

Om de dreiging tegen te gaan, zei Google dat het Google Play Protect heeft bijgewerkt om gebruikers automatisch te waarschuwen voor apps die IPIDEA-code bevatten. Voor gecertificeerde Android-apparaten verwijdert het systeem deze kwaadaardige applicaties automatisch en blokkeert het alle toekomstige pogingen om ze te installeren.

“Hoewel proxyproviders onwetendheid kunnen claimen of deze beveiligingslekken kunnen dichten wanneer ze worden geïnformeerd, zijn handhaving en verificatie een uitdaging gezien de opzettelijk duistere eigendomsstructuren, resellerovereenkomsten en de diversiteit aan applicaties”, aldus Google.