Indiase overheidsinstanties zijn het doelwit geweest van twee campagnes die zijn ondernomen door een bedreigingsacteur die in Pakistan opereert met gebruikmaking van voorheen ongedocumenteerde handelsvaartuigen.

De campagnes hebben de codenaam gekregen Gopher-aanval En Blad aanval door Zscaler ThreatLabz, die ze in september 2025 identificeerde.

“Hoewel deze campagnes enige overeenkomsten vertonen met de aan Pakistan gelinkte Advanced Persistent Threat (APT) groep, APT36, schatten we met gemiddeld vertrouwen in dat de tijdens deze analyse geïdentificeerde activiteit afkomstig zou kunnen zijn van een nieuwe subgroep of een andere aan Pakistan gelinkte groep die parallel opereert”, aldus onderzoekers Sudeep Singh en Yin Hong Chang.

Sheet Attack dankt zijn naam aan het gebruik van legitieme services zoals Google Spreadsheets, Firebase en e-mail voor command-and-control (C2). Aan de andere kant wordt aangenomen dat Gopher Strike phishing-e-mails heeft gebruikt als uitgangspunt om PDF-documenten af te leveren met een wazige afbeelding die wordt gesuperponeerd door een ogenschijnlijk onschuldige pop-up die de ontvanger instrueert een update voor Adobe Acrobat Reader DC te downloaden.

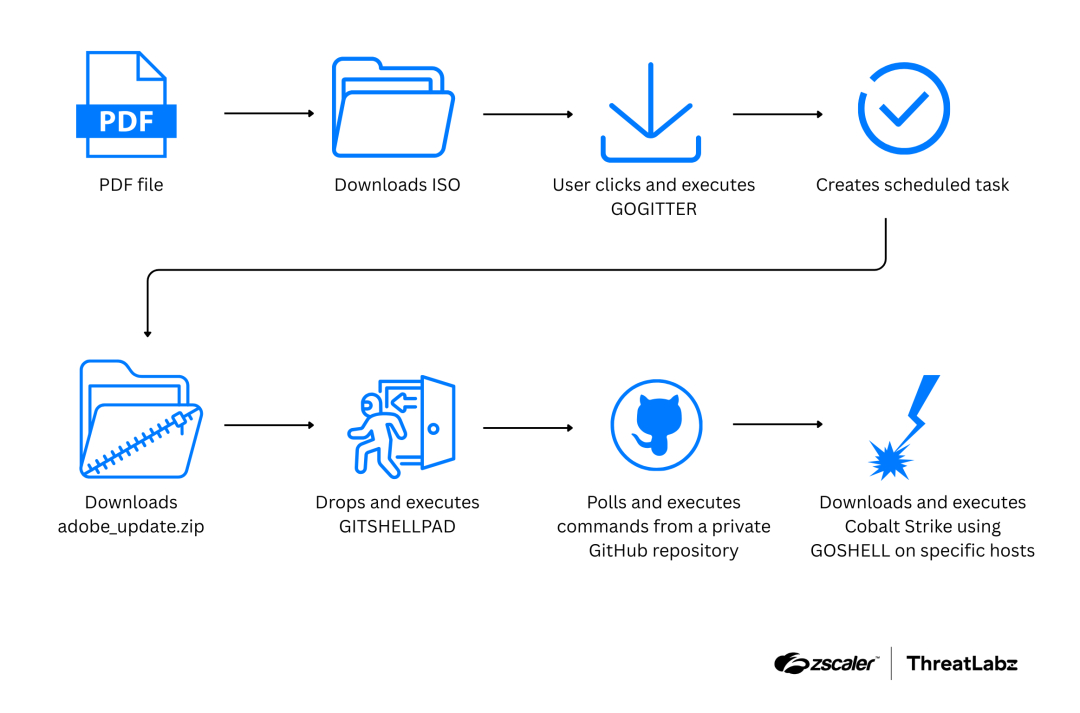

Het belangrijkste doel van de afbeelding is om de gebruikers de indruk te geven dat het noodzakelijk is om de update te installeren om toegang te krijgen tot de inhoud van het document. Als u op de knop “Downloaden en installeren” in het nep-updatedialoogvenster klikt, wordt het downloaden van een ISO-imagebestand alleen geactiveerd als de verzoeken afkomstig zijn van IP-adressen in India en de User-Agent-reeks overeenkomt met Windows.

“Deze controles aan de serverzijde voorkomen dat geautomatiseerde URL-analysetools het ISO-bestand ophalen, waardoor wordt verzekerd dat het kwaadaardige bestand alleen bij de beoogde doelen wordt afgeleverd”, aldus Zscaler.

De kwaadaardige lading die in de ISO-image is ingesloten, is een op Golang gebaseerde downloader genaamd GOGITTER die verantwoordelijk is voor het maken van een Visual Basic Script (VBScript)-bestand als dit nog niet bestaat op de volgende locaties: “C:UsersPublicDownloads”, “C:UsersPublicPictures” en “%APPDATA%.” Het script is ontworpen om elke 30 seconden VBScript-opdrachten op te halen van twee vooraf geconfigureerde C2-servers.

GOGITTER stelt ook persistentie in met behulp van een geplande taak die is geconfigureerd om het bovengenoemde VBScript-bestand elke 50 minuten uit te voeren. Bovendien wordt de aanwezigheid van een ander bestand met de naam “adobe_update.zip” in dezelfde drie mappen vastgesteld. Als het ZIP-bestand niet aanwezig is, haalt het het archief op uit een privé GitHub-repository (“github(.)com/jaishankai/sockv6”). Het GitHub-account is gemaakt op 7 juni 2025.

Zodra de download succesvol is, stuurt de aanvalsketen een HTTP GET-verzoek naar het domein “adobe-acrobat(.)in” om de bedreigingsactoren te waarschuwen dat het eindpunt is geïnfecteerd. GOGITTER extraheert vervolgens “edgehost.exe” uit het ZIP-bestand en voert het uit. Een lichtgewicht, op Golang gebaseerde achterdeur, GITSHELLPAD, maakt gebruik van door bedreigingsactors gecontroleerde privé GitHub-opslagplaatsen voor C2.

Concreet ondervraagt het de C2-server elke 15 seconden door middel van een GET-verzoek om toegang te krijgen tot de inhoud van een bestand met de naam “command.txt.” Het ondersteunt zes verschillende commando’s –

- cd..om de werkmap te wijzigen naar de bovenliggende map

- CDom de map naar het opgegeven pad te wijzigen

- loopom een opdracht op de achtergrond uit te voeren zonder de uitvoer vast te leggen

- uploadenom een lokaal bestand te uploaden dat is opgegeven door het pad naar de GitHub-repository

- downloadenom een bestand naar het opgegeven pad te downloaden

- standaard gevalom een opdracht uit te voeren met cmd /c en de uitvoer vast te leggen

De resultaten van de uitvoering van de opdracht worden opgeslagen in een bestand met de naam “result.txt” en geüpload naar het GitHub-account via een HTTP PUT-verzoek. De “command.txt” wordt vervolgens verwijderd uit de GitHub-repository zodra de opdracht met succes is uitgevoerd.

Zscaler zei dat het had waargenomen dat de bedreigingsacteur ook RAR-archieven downloadde met behulp van cURL-opdrachten nadat hij toegang had gekregen tot de machine van het slachtoffer. De archieven bevatten hulpprogramma’s om systeeminformatie te verzamelen en GOSHELL te droppen, een op maat gemaakte Golang-gebaseerde lader die wordt gebruikt om Cobalt Strike Beacon te leveren na meerdere decoderingsrondes. Na gebruik worden de gereedschappen van de machine geveegd.

“De omvang van GOSHELL werd kunstmatig vergroot tot ongeveer 1 gigabyte door ongewenste bytes toe te voegen aan de Portable Executable (PE)-overlay, wat waarschijnlijk detectie door antivirussoftware zou omzeilen”, aldus het cyberbeveiligingsbedrijf. “GOSHELL voert alleen specifieke hostnamen uit door de hostnaam van het slachtoffer te vergelijken met een hardgecodeerde lijst.”