Cybersecurity-onderzoekers hebben een lopende campagne ontdekt die zich richt op Indiase gebruikers met een achterdeur in meerdere fasen, als onderdeel van een vermoedelijke cyberspionagecampagne.

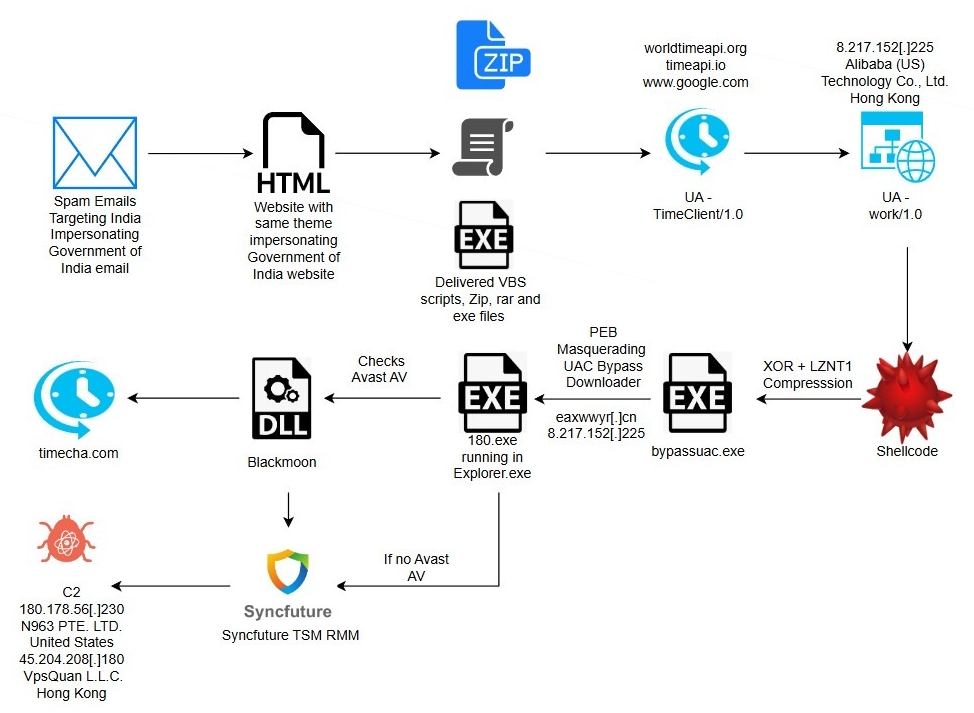

De activiteit omvat volgens de eSentire Threat Response Unit (TRU) het gebruik van phishing-e-mails die zich voordoen als de Indiase inkomstenbelastingafdeling om slachtoffers te misleiden zodat ze een kwaadaardig archief downloaden, waardoor de bedreigingsactoren uiteindelijk permanente toegang krijgen tot hun machines voor voortdurende monitoring en gegevensexfiltratie.

Het einddoel van de geavanceerde aanval is het inzetten van een variant van een bekende banktrojan genaamd Blackmoon (ook bekend als KRBanker) en een legitieme bedrijfstool genaamd SyncFuture TSM (Terminal Security Management), ontwikkeld door Nanjing Zhongke Huasai Technology Co., Ltd, een Chinees bedrijf. De campagne is niet toegeschreven aan een bekende dreigingsactoren of -groep.

“Hoewel het op de markt wordt gebracht als een legitiem bedrijfsinstrument, wordt het in deze campagne hergebruikt als een krachtig, alles-in-één spionageraamwerk”, aldus eSentire. “Door dit systeem als hun laatste lading in te zetten, verwerven de bedreigingsactoren veerkrachtige volharding en beschikken ze over een rijke reeks functies om de activiteiten van slachtoffers te monitoren en de diefstal van gevoelige informatie centraal te beheren.”

Het ZIP-bestand dat via de valse belastingboetes wordt verspreid, bevat vijf verschillende bestanden, die allemaal verborgen zijn, met uitzondering van een uitvoerbaar bestand (“Inspection Document Review.exe”) dat wordt gebruikt om een kwaadaardige DLL in het archief te sideloaden. De DLL implementeert op zijn beurt controles om door debugger veroorzaakte vertragingen te detecteren en neemt contact op met een externe server om de payload van de volgende fase op te halen.

De gedownloade shellcode gebruikt vervolgens een COM-gebaseerde techniek om de User Account Control (UAC)-prompt te omzeilen en beheerdersrechten te verkrijgen. Het wijzigt ook zijn eigen Process Environment Block (PEB) zodat het zich voordoet als het legitieme Windows “explorer.exe”-proces en onder de radar blijft.

Bovendien haalt het de volgende fase “180.exe” op van het “eaxwwyr(.)cn”-domein, een 32-bits Inno Setup-installatieprogramma dat zijn gedrag aanpast op basis van de vraag of het Avast Free Antivirus-proces (“AvastUI.exe”) actief is op de aangetaste host.

Als het beveiligingsprogramma wordt gedetecteerd, gebruikt de malware geautomatiseerde muissimulatie om door de interface van Avast te navigeren en schadelijke bestanden aan de uitsluitingslijst toe te voegen zonder de antivirus-engine uit te schakelen om de detectie te omzeilen. Dit wordt bereikt door middel van een DLL die wordt beschouwd als een variant van de Blackmoon-malwarefamilie, die erom bekend staat bedrijven in Zuid-Korea, de VS en Canada te targeten. Het verscheen voor het eerst in september 2015.

Het bestand dat aan de uitsluitingslijst is toegevoegd, is een uitvoerbaar bestand met de naam “Setup.exe”, een hulpprogramma van SyncFutureTec Company Limited en is ontworpen om “mysetup.exe” naar schijf te schrijven. Dit laatste wordt beoordeeld als SyncFuture TSM, een commerciële tool met mogelijkheden voor monitoring en beheer op afstand (RMM).

Door misbruik te maken van een legitiem aanbod krijgen de bedreigingsactoren achter de campagne de mogelijkheid om geïnfecteerde eindpunten op afstand te controleren, gebruikersactiviteiten vast te leggen en interessante gegevens te exfiltreren. Ook ingezet na de uitvoering van het uitvoerbare bestand zijn andere bestanden –

- Batchscripts die aangepaste mappen maken en hun Access Control Lists (ACL’s) wijzigen om machtigingen aan alle gebruikers te verlenen

- Batchscripts die gebruikersmachtigingen op bureaubladmappen manipuleren

- Een batchscript voert opruim- en herstelbewerkingen uit

- Een uitvoerbaar bestand genaamd “MANC.exe” dat verschillende services orkestreert en uitgebreide logboekregistratie mogelijk maakt

“Het biedt hen de tools om niet alleen gegevens te stelen, maar ook om gedetailleerde controle over de aangetaste omgeving te behouden, gebruikersactiviteiten in realtime te monitoren en hun eigen voortbestaan te garanderen”, aldus eSentire. “Door anti-analyse, escalatie van privileges, sideloading van DLL, herbestemming van commerciële tools en het ontwijken van beveiligingssoftware te combineren, toont de bedreigingsacteur zowel capaciteit als intentie.”