Nu 2025 ten einde loopt, worden beveiligingsprofessionals geconfronteerd met een ontnuchterend besef: het traditionele draaiboek voor webbeveiliging is gevaarlijk verouderd. AI-aangedreven aanvallen, evoluerende injectietechnieken en compromissen in de toeleveringsketen die honderdduizenden websites treffen, dwongen een fundamentele heroverweging van defensieve strategieën.

Dit zijn de vijf bedreigingen die de webbeveiliging dit jaar een nieuwe vorm hebben gegeven, en waarom de geleerde lessen de komende jaren de digitale bescherming zullen bepalen.

1. Vibe-codering

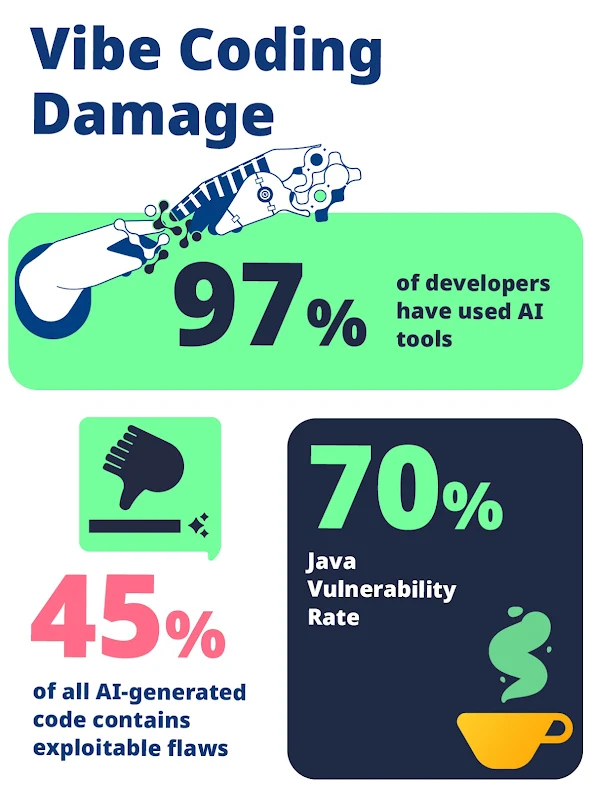

Natuurlijke taalcodering, “vibe-codering”getransformeerd van nieuwigheid naar productierealiteit in 2025, waarbij bijna 25% van de Y Combinator-startups AI gebruikt om kerncodebases te bouwen. Eén ontwikkelaar lanceerde in minder dan drie uur een vluchtsimulator voor meerdere spelers, schaalde deze uiteindelijk op naar 89.000 spelers en genereerde duizenden aan maandelijkse inkomsten.

Het resultaat

Code die perfect functioneert en toch exploiteerbare fouten bevat, waardoor traditionele beveiligingstools worden omzeild. AI genereert waar u om vraagt, niet wat u vergeet te vragen.

De schade

- Productiedatabase verwijderd – De AI-assistent van Replit heeft de database van Jason Lemkin (1.200 leidinggevenden, 1.190 bedrijven) gewist ondanks bevelen tot het bevriezen van codes

- AI-ontwikkeltools gecompromitteerd – Drie CVE’s hebben kritieke tekortkomingen in populaire AI-coderingsassistenten blootgelegd: CurXecute (CVE-2025-54135) maakte willekeurige opdrachtuitvoering in Cursor mogelijk, EscapeRoute (CVE-2025-53109) maakte toegang tot het bestandssysteem mogelijk in de MCP-server van Anthropic, en (CVE-2025-55284) maakte gegevensexfiltratie uit Claude Code mogelijk via DNS-gebaseerde promptinjectie

- Authenticatie omzeild – Door AI gegenereerde inlogcode sloeg invoervalidatie over, waardoor payload-injectie bij een Amerikaanse fintech-startup mogelijk werd

- Onbeveiligde codestatistieken in Vibe-codering – 45% van alle door AI gegenereerde code bevat exploiteerbare fouten; 70% kwetsbaarheidspercentage in de Java-taal.

Base44-platform gecompromitteerd (juli 2025)

In juli 2025 ontdekten beveiligingsonderzoekers een kritieke kwetsbaarheid voor het omzeilen van authenticatie in Base44, een populair vibe-coderingsplatform dat eigendom is van Wix. Door de fout konden niet-geverifieerde aanvallers toegang krijgen tot elke privéapplicatie op de gedeelde infrastructuur, wat gevolgen had voor bedrijfsapplicaties die PII, HR-operaties en interne chatbots verwerkten.

Wix heeft de fout binnen 24 uur verholpen, maar het incident bracht een kritiek risico met zich mee: als de platformbeveiliging faalt, wordt elke daarop gebouwde applicatie tegelijkertijd kwetsbaar.

De defensiereactie

Organisaties implementeren nu security-first prompting, meerstapsvalidatie en gedragsmonitoring die onverwachte API-aanroepen, afwijkende serialisatiepatronen of timingkwetsbaarheden detecteren. Nu de EU AI Act bepaalde vibe-codering classificeert als ‘AI-systemen met een hoog risico’, garandeert functionele correctheid niet langer de beveiligingsintegriteit.

2. JavaScript-injectie

In maart 2025 werden 150.000 websites gecompromitteerd door een gecoördineerde JavaScript-injectiecampagne waarin Chinese gokplatforms werden gepromoot. Aanvallers injecteerden scripts en iframe-elementen die zich voordeden als legitieme goksites zoals Bet365, waarbij gebruik werd gemaakt van CSS-overlays op volledig scherm om de daadwerkelijke webinhoud te vervangen door kwaadaardige landingspagina’s.

De omvang en verfijning van de campagne lieten zien hoe de lessen uit het Polyfill.io-compromis uit 2024, waarbij een Chinees bedrijf een vertrouwde bibliotheek bewapende die meer dan 100.000 sites beïnvloedde, waaronder Hulu, Mercedes-Benz en Warner Bros., waren omgezet in herhaalbare aanvalspatronen. Omdat 98% van de websites JavaScript aan de clientzijde gebruikt, is het aanvalsoppervlak nog nooit zo groot geweest.

De impact

Zelfs de XSS-bescherming van React faalde omdat aanvallers misbruik maakten van prototypevervuiling, op DOM gebaseerde XSS en AI-gestuurde prompt-injecties.

De schade

- Meer dan 150.000 gecompromitteerde sites – De gokcampagne demonstreerde JavaScript-injectie op industriële schaal in 2025

- 22.254 CVE’s gerapporteerd – Een sprong van 30% ten opzichte van 2023, wat een enorme groei van de kwetsbaarheid blootlegt

- 50.000+ banksessies gekaapt – Malware richtte zich op meer dan 40 banken op drie continenten met behulp van realtime detectie van paginastructuur

De oplossing

Organisaties slaan nu onbewerkte gegevens op en coderen op basis van uitvoercontext: HTML-codering voor div’s, JavaScript-escaping voor scripttags, URL-codering voor links. Gedragsmonitoring wordt gemarkeerd wanneer statische bibliotheken plotseling ongeautoriseerde POST-verzoeken doen.

Download het 47 pagina’s tellende JavaScript-injectie-playbook met raamwerkspecifieke verdedigingen

3. Magecart/E-skimming 2.0

Volgens de Insikt Group van Recorded Future zijn de Magecart-aanvallen in slechts zes maanden tijd met 103% gestegen, omdat aanvallers de afhankelijkheid van de toeleveringsketen bewapenden. In tegenstelling tot traditionele inbreuken die alarmen veroorzaken, doen webskimmers zich voor als legitieme scripts terwijl ze in realtime betalingsgegevens verzamelen.

De realiteit

Aanvallen toonden alarmerende verfijning: DOM-schaduwmanipulatie, WebSocket-verbindingen en geofencing. Eén variant ging inactief toen Chrome DevTools werd geopend.

De schade

- Grote merken gecompromitteerd – British Airways, Ticketmaster en Newegg verloren miljoenen aan boetes en reputatieschade

- Modernizr-bibliotheek bewapend – Code die alleen wordt geactiveerd op betaalpagina’s op duizenden websites, onzichtbaar voor WAF’s

- AI-aangedreven selectiviteit – Aanvallers profileerden browsers voor luxe aankopen en exfiltreerden alleen transacties met een hoge waarde

CC-analytics domeincampagne (september 2025)

Beveiligingsonderzoekers hebben een geavanceerde Magecart-campagne ontdekt die gebruik maakt van zwaar versluierd JavaScript om betaalkaartgegevens van gecompromitteerde e-commercewebsites te stelen, waarbij de kwaadaardige infrastructuur rond het domein is gecentreerd. cc-analytics(.)com is al minstens een jaar actief bezig met het verzamelen van gevoelige klantinformatie.

De defensiereactie

Organisaties ontdekten dat CSP vals vertrouwen bood; aanvallers hebben eenvoudigweg domeinen op de witte lijst gecompromitteerd. De oplossing: valideer code op basis van gedrag, niet op basis van de bron. PCI DSS 4.0.1 Paragraaf 6.4.3 vereist nu continue monitoring van alle scripts die toegang hebben tot betalingsgegevens, waarbij naleving verplicht is vanaf maart 2025.

4. AI Supply Chain-aanvallen

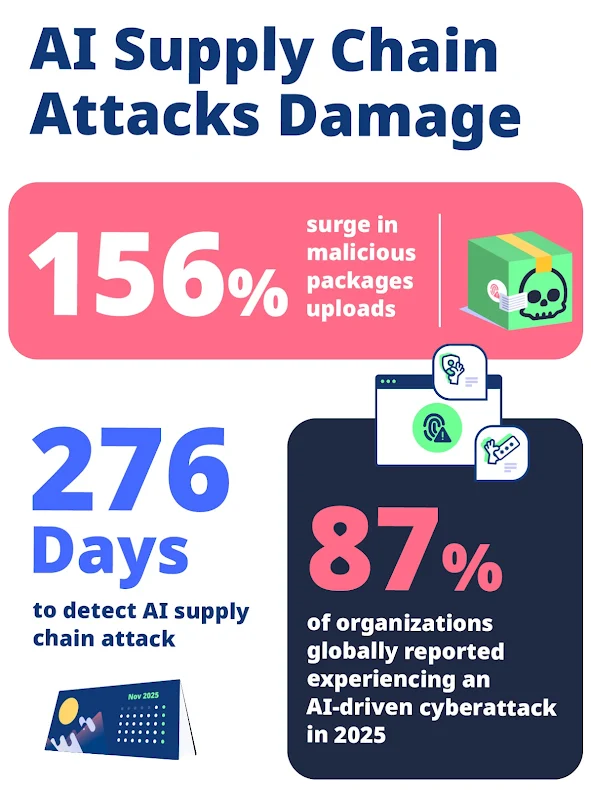

Het aantal uploads van schadelijke pakketten naar open source-repository’s nam toe 156% in 2025 toen aanvallers AI bewapenden. Traditionele aanvallen betekenden gestolen inloggegevens. Nieuwe bedreigingen introduceerden polymorfe malware die zichzelf bij elke instantie herschrijft, en contextbewuste code die sandboxen detecteert.

Het gevolg

Door AI gegenereerde varianten muteren dagelijks, waardoor op handtekeningen gebaseerde detectie onbruikbaar wordt. Uit het IBM-rapport uit 2025 blijkt dat het 276 dagen duurt om inbreuken te identificeren en 73 dagen om ze te beperken.

De schade

- Solana Web3.js-achterdeur – Hackers hebben in een tijdsbestek van vijf uur tussen de $160.000 en $190.000 aan cryptocurrency gestolen

- 156% stijging in kwaadaardige pakketten – Semantisch gecamoufleerd met documentatie en unit-tests om legitiem te lijken

- Detectieperiode van 276 dagen – Door AI gegenereerde polymorfe malware omzeilt traditionele beveiligingsscans

De Shai-Hulud-worm (september-december 2025)

Zelfreplicerende malware gebruikte door AI gegenereerde bash-scripts (geïdentificeerd door opmerkingen en emoji’s) om in 72 uur ruim 500 NPM-pakketten en ruim 25.000 GitHub-repository’s te compromitteren. De aanval maakte gebruik van AI-opdrachtregeltools voor verkenning en was ontworpen om op AI gebaseerde beveiligingsanalyses te omzeilen. Zowel ChatGPT als Gemini classificeerden de kwaadaardige ladingen ten onrechte als veilig. De worm verzamelde inloggegevens uit ontwikkelaarsomgevingen en publiceerde automatisch getrojaniseerde versies met behulp van gestolen tokens, waardoor CI/CD-pijplijnen werden omgezet in distributiemechanismen.

De tegenmaatregelen

Organisaties hebben AI-specifieke detectie, gedragsanalyse van herkomst, zero-trust runtime-verdediging en ‘proof of humanity’-verificatie ingezet voor bijdragers. De EU AI Act voegde boetes toe tot € 35 miljoen of 7% van de wereldwijde inkomsten.

5. Validatie van webprivacy

Uit onderzoek is gebleken dat 70% van de grootste Amerikaanse websites advertentiecookies laat vallen, zelfs als gebruikers zich afmelden, waardoor organisaties worden blootgesteld aan tekortkomingen in de naleving en reputatieschade. Periodieke audits en statische cookiebanners konden geen gelijke tred houden met de ‘privacydrift’.

Het probleem

Marketingpixels verzamelen ongeautoriseerde ID’s, code van derden volgt buiten het gestelde beleid en toestemmingsmechanismen breken na updates, en dat alles in stilte.

De schade

- Boete van € 4,5 miljoen voor detailhandelaar – Het loyaliteitsprogrammascript stuurde vier maanden lang onopgemerkt e-mails van klanten naar externe domeinen

- HIPAA-overtredingen bij ziekenhuisnetwerk – Analysescripts van derden verzamelden stilletjes patiëntgegevens zonder toestemming

- 70% niet-naleving van cookies – Amerikaanse topwebsites negeren de opt-outvoorkeuren van gebruikers en zijn in tegenspraak met privacyclaims

Capital One-trackingpixels (maart 2025)

De federale rechtbank oordeelde dat het delen van de creditcardaanvraagstatus, arbeidsgegevens en bankrekeninggegevens door Meta Pixel, Google Analytics en Tealium ‘data-exfiltratie’ vormde onder de CCPA. Het besluit van maart 2025 breidde de aansprakelijkheid verder uit dan traditionele inbreuken, waardoor bedrijven werden blootgesteld aan $100-$750 per incident (CCPA) plus $5.000 per incident (CIPA-afluisterschendingen), waardoor routinematige tracking werd omgezet in een procesrisico dat gelijkwaardig was aan inbreuken op de beveiliging.

De reactie van Defensie: Continue webprivacyvalidatie werd de oplossing: agentloze monitoring die ervoor zorgt dat activiteiten in de echte wereld in lijn zijn met het aangegeven beleid door middel van data mapping, directe waarschuwingen en verificatie van oplossingen. Slechts 20% van de bedrijven had aan het begin van het jaar vertrouwen in de naleving; degenen die continue monitoring implementeren, vereenvoudigden audits en integreerden privacy in beveiligingsworkflows.

Download hier de Expert Guide to Web Privacy Validation van de CISO met leveranciersspecifieke aanbevelingen.

De weg voorwaarts: proactieve beveiliging in een door AI aangedreven wereld

Deze vijf bedreigingen hebben een rode draad: reactieve beveiliging is een risico geworden. De les van 2025 is duidelijk: tegen de tijd dat je een probleem met traditionele methoden ontdekt, ben je al gecompromitteerd.

Organisaties die in dit landschap floreren, hebben drie kenmerken gemeen:

- Ze gaan ervan uit dat inbreuk de standaardstatus is. In plaats van alle inbraken te voorkomen, richten ze zich op snelle detectie en beheersing, in het besef dat perfecte preventie onmogelijk is.

- Ze omarmen continue validatie. Succesvolle beveiligingsprogramma’s werken in een constante waakzaamheidsmodus in plaats van periodieke auditcycli.

- Ze beschouwen AI als zowel een instrument als een bedreiging. Dezelfde technologie die kwetsbaarheden genereert, kan defensieve systemen aandrijven. Het inzetten van AI-bewuste beveiliging om door AI gegenereerde bedreigingen te detecteren is van experimenteel naar essentieel gegaan.

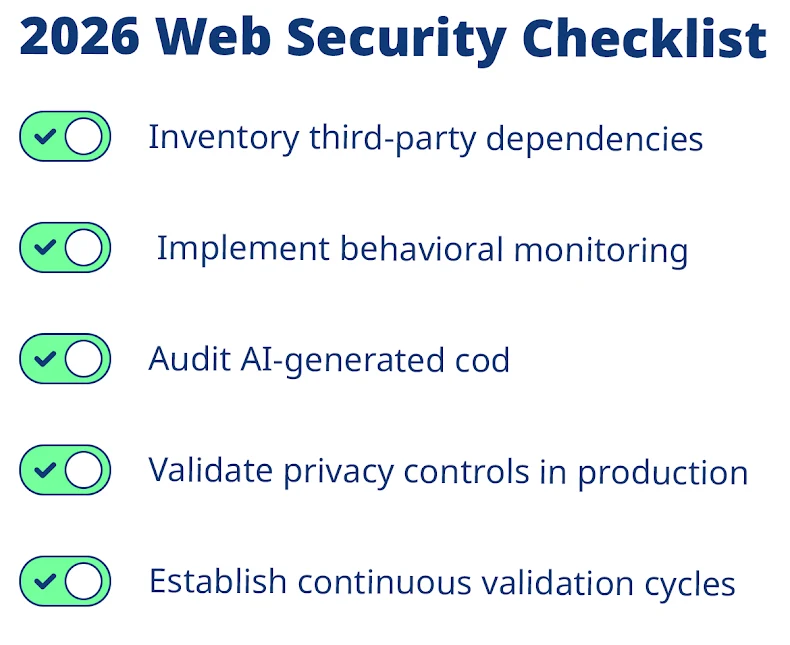

Uw checklist voor beveiligingsgereedheid voor 2026

Beveiligingsteams moeten prioriteit geven aan deze vijf validaties:

- Inventariseer afhankelijkheden van derden – Breng elk extern script, bibliotheek en API-eindpunt in productie in kaart. Onbekende code is een niet-gecontroleerd risico.

- Implementeer gedragsmonitoring – Implementeer runtimedetectie die afwijkende gegevensstromen, ongeautoriseerde API-aanroepen en onverwachte code-uitvoering signaleert.

- Audit door AI gegenereerde code – Behandel alle door LLM gegenereerde code als niet-vertrouwde invoer. Vereist een beveiligingsbeoordeling, het scannen van geheimen en penetratietesten vóór implementatie.

- Valideer privacycontroles in de productie – Test toestemming voor cookies, grenzen voor gegevensverzameling en tracking van derden in live-omgevingen, niet alleen in enscenering.

- Zorg voor continue validatie – Ga van driemaandelijkse audits naar realtime monitoring met geautomatiseerde waarschuwingen.

De vraag is niet óf deze beveiligingsparadigma’s moeten worden overgenomen, maar hoe snel organisaties ze kunnen implementeren. De bedreigingen die de webbeveiliging in 2025 een nieuwe vorm zullen geven, zijn geen tijdelijke verstoringen; ze vormen de basis voor de komende jaren.

De organisaties die nu actie ondernemen, zullen de beveiligingsnormen definiëren; degenen die aarzelen zullen zich haasten om de achterstand in te halen.