Cybersecurity-onderzoekers hebben gewaarschuwd voor een grootschalige advertentie-fraudecampagne die honderden kwaadaardige apps in de Google Play Store heeft gebruikt om advertenties op volledig scherm te bedienen en phishing-aanvallen uit te voeren.

“De apps tonen niet-contextadvertenties en proberen zelfs slachtoffers over te halen om referenties en creditcardinformatie weg te geven bij phishing-aanvallen,” zei Bitdefender in een rapport gedeeld met het Hacker News.

Details van de activiteit werden eerder deze maand voor het eerst bekendgemaakt door Integral Ad Science (IAS) en documenteerden de ontdekking van meer dan 180 apps die zijn ontworpen om eindeloze en opdringerig volledig schermadvertenties op volledig scherm te implementeren. Het advertentiefraudeschema was codenaam damp.

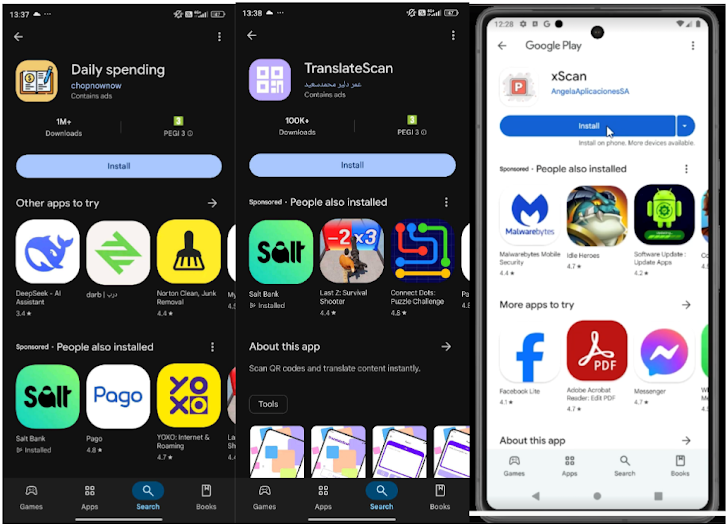

Deze apps, die sindsdien zijn verwijderd door Google, vermomd als legitieme apps en collectief meer dan 56 miljoen downloads tussen hen verzameld, waardoor dagelijks meer dan 200 miljoen biedingsverzoeken worden gegenereerd.

“Fraudeurs achter de dampbewerking hebben meerdere ontwikkelaarsaccounts gecreëerd, die elk slechts een handvol apps hosten om hun werking te verspreiden en detectie te ontwijken,” zei het IAS -dreigingslab. “Deze gedistribueerde opstelling zorgt ervoor dat de verwijdering van een enkele account een minimale impact zou hebben op de algehele werking.”

Door schijnbaar onschadelijk nuts-, fitness- en lifestyle -applicaties na te bootsen, heeft de operatie in staat geweest om met succes ongewenste gebruikers te duperen om ze te installeren.

Een ander belangrijk aspect is dat de dreigingsacteurs zijn gevonden met behulp van een stiekeme techniek genaamd Versioning, waarbij een functionele app wordt gepubliceerd als een functionele app zonder kwaadaardige functionaliteit, zodat het het onderzoeksproces van Google passeert. De functies worden verwijderd in volgende app -updates om opdringerige advertenties weer te geven.

Bovendien kapen de advertenties het hele scherm van het apparaat en voorkomen dat het slachtoffer het apparaat gebruikt, waardoor het grotendeels onbruikbaar wordt. Er wordt beoordeeld dat de campagne ergens rond april 2024 begon, voordat hij begin dit jaar uitbreidde. Meer dan 140 nep -apps werden in oktober en november alleen al geüpload naar de Play Store.

De nieuwste bevindingen van het Roemeense cybersecuritybedrijf laten zien dat de campagne groter is dan eerder gedacht, met maar liefst 331 apps die in totaal meer dan 60 miljoen downloads hebben behaald.

Naast het verbergen van het pictogram van de app voor de launcher, zijn sommige geïdentificeerde applicaties ook waargenomen om creditcardgegevens en gebruikersreferenties voor online services te verzamelen. De malware is ook in staat om apparaatinformatie te exfiltreren naar een door aanvallers gecontroleerde server.

Een andere techniek die wordt gebruikt voor detectieontduiking is het gebruik van Leanback Launcher, een type launcher dat speciaal is ontworpen voor op Android gebaseerde tv-apparaten, en het wijzigen van zijn eigen naam en pictogram om Google Voice voor te stellen.

“Aanvallers bedachten een manier om de pictogrammen van de apps voor de launcher te verbergen, die beperkt is op nieuwere Android -iteraties,” zei Bitdefender. “De apps kunnen beginnen zonder gebruikersinteractie, hoewel dit niet technisch mogelijk zou moeten zijn in Android 13.”

Er wordt aangenomen dat de campagne het werk is van een enkele dreigingsacteur of verschillende cybercriminelen die gebruik maken van dezelfde verpakkingstool die te koop is op ondergrondse forums.

“De onderzochte applicaties omzeilen Android-beveiligingsbeperkingen om activiteiten te starten, zelfs als ze niet op de voorgrond draaien en, zonder vereiste machtigingen om dit te doen, de gebruikers spammen met continue, volledig schermadvertenties,” voegde het bedrijf toe. “Hetzelfde gedrag wordt gebruikt om UI -elementen te dienen met phishing -pogingen.”