De meeste microsegmentatieprojecten mislukken voordat ze zelfs van de grond komen – te complex, te langzaam, te storend. Maar Andelyn Biosciences bewees dat het niet zo hoeft te zijn.

Microsementatie: het ontbrekende stuk in nul vertrouwensbeveiliging

Beveiligingsteams staan tegenwoordig onder constante druk om te verdedigen tegen steeds geavanceerdere cyberdreigingen. Alleen op perimeter gebaseerde verdedigingen kunnen niet langer voldoende bescherming bieden, omdat aanvallers hun focus verleggen naar laterale beweging binnen bedrijfsnetwerken. Met meer dan 70% van de succesvolle inbreuken waarbij aanvallers zich lateraal bewegen, heroverwegen organisaties hoe ze intern verkeer veiligstellen.

Microsegmentatie is naar voren gekomen als een belangrijke strategie bij het bereiken van nul vertrouwensbeveiliging door de toegang tot kritieke activa te beperken op basis van identiteit in plaats van de netwerklocatie. Traditionele microsegmentatiebenaderingen – vaak met betrekking tot VLAN -herconfiguraties, agentimplementaties of complexe firewallregels – zijn echter langzaam, operationeel storend en moeilijk te schalen.

Voor Andelyn Biosciences was een contractontwikkelings- en productieorganisatie (CDMO) die gespecialiseerd is in gentherapieën, het beveiligen van haar farmaceutische onderzoeks- en productieomgevingen een topprioriteit. Maar met duizenden, IoT- en OT -apparaten die op onderling verbonden netwerken actief zijn, zou een conventionele segmentatiebenadering onaanvaardbare complexiteit en downtime hebben geïntroduceerd.

Aanvankelijk selecteerde Andelyn een Network Access Control (NAC) -oplossing om deze uitdagingen aan te gaan. Na bijna twee jaar in een implementatie met een hoge operationele overhead en een onvermogen om segmentatie effectief te schalen, raakte het beveiligingsteam gefrustreerd door het gebrek aan vooruitgang. De complexiteit van agent-gebaseerde handhaving en handmatig beleidsmanagement maakte het moeilijk om de oplossing aan te passen aan de snel evoluerende omgeving van Andelyn.

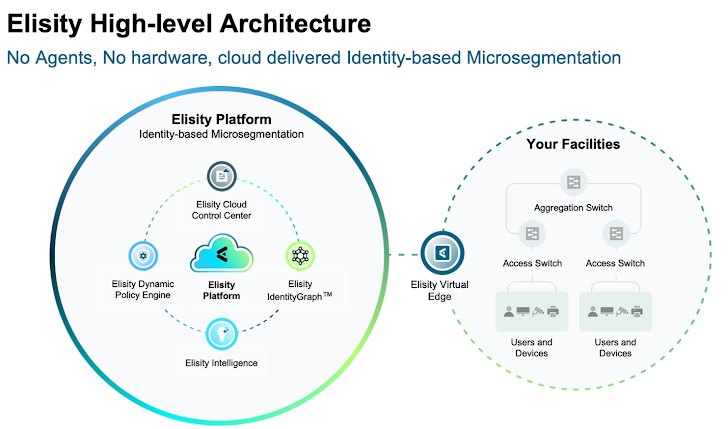

Uiteindelijk besloten ze om te draaien naar de op identiteit gebaseerde microsegmentation-oplossing van Elisity, waardoor ze snel het minst-privilege toegangsbeleid kunnen handhaven zonder hardwareveranderingen of netwerkherontwerp te vereisen.

Bekijk de herhaling van de virtuele case study

Hoor van Bryan Holmes, VP van informatietechnologie bij Andelyn Biosciences, en Pete Doolittle, Chief Customer Officer, Elisity om te ontdekken hoe een moderne benadering van microsegmentatie van jaren tot weken nulvertrouwen versnelt.

Bryan deelt hun reis van de initiële implementatie tot het beheren van 2.700 actief beveiligingsbeleid – allemaal zonder bewerkingen te verstoren of nieuwe hardware- of netwerkconfiguraties te vereisen.

Bekijk nu om te leren:

- Praktische strategieën voor het implementeren van microsegmentatie over IT- en OT -omgevingen zonder kritieke farmaceutische productie en onderzoeksoperaties te verstoren.

- Hoe zero trust-initiatieven te versnellen door gebruik te maken van op identiteit gebaseerd beveiligingsbeleid dat intellectueel eigendom beschermen, de naleving van de regelgeving garanderen en gegevens van klinische proeven beveiligen.

- Hoe u in de eerste plaats inzichten kunt krijgen over het schalen van het eerste proof-of-concept naar bedrijfsbrede implementatie met behulp van geautomatiseerde ontdekking, de Elisity IdentityGraph ™ en dynamische beleidshandhaving.

Bekijk hier de volledige case study

De uitdaging: het beveiligen van een complexe omgeving met hoge inzet

De farmaceutische industrie staat voor unieke beveiligingsuitdagingen. Onderzoeks- en productiefaciliteiten zijn kritische intellectueel eigendom en moet voldoen aan strikte wettelijke vereisten, waaronder NIST 800-207 en IEC 62443. Bij Andelyn waren beveiligingsleiders zich in toenemende mate zorgen over de risico’s van een platte netwerkarchitectuur, waarbij gebruikers, apparaten en werklast dezelfde infrastructuur deelden.

Ondanks de traditionele perimeterafweer, bleef deze structuur Andelyn kwetsbaar voor ongeautoriseerde toegang en laterale beweging. Het beveiligingsteam stond voor verschillende belangrijke uitdagingen:

- Gebrek aan volledige zichtbaarheid in alle verbonden apparaten, inclusief onbeheerde IoT- en OT -activa.

- De behoefte aan segmentatie zonder bewerkingen te verstoren in zeer gevoelige onderzoeksomgevingen.

- Nalevingsdruk die fijnkorrelige toegangscontroles vereist zonder de administratieve overhead te vergroten.

Bryan Holmes, VP ervan bij Andelyn Biosciences, wist dat traditionele segmentatiemodellen niet zouden werken. Het implementeren van Network Access Control (NAC) -oplossingen of rearchitecting VLAN’s zouden aanzienlijke downtime hebben vereisen, wat kritisch onderzoek en productietijdlijnen zou beïnvloeden.

“We hadden een microsegmentation -oplossing nodig die onmiddellijk zichtbaar kon zijn, een gedetailleerde beveiligingsbeleid zou afdwingen en dit zou kunnen doen zonder een enorme netwerkrevisie te vereisen,” legde Holmes uit.

De elisity-benadering: op identiteit gebaseerde segmentatie zonder complexiteit

In tegenstelling tot Legacy Segmentation Solutions, is de aanpak van Elisity niet afhankelijk van VLAN’s, Firewall-regels of handhaving op basis van agent. In plaats daarvan past het op identiteit gebaseerd beveiligingsbeleid dynamisch toe, met behulp van de bestaande netwerkschakelinfrastructuur om de minst-privilege toegang te handhaven.

De kern van het platform van Elisity is de Elisity IdentityGraph ™, die metadata correleert van Active Directory, Endpoint Detection and Response (EDR) -oplossingen zoals CrowdStrike en CMDB-systemen om een realtime kaart van gebruikers, workloads en apparaten te maken. Deze zichtbaarheid stelt organisaties in staat om beleid af te dwingen op basis van identiteit, gedrag en risico – in plaats van statische netwerkconstructies.

Voor Andelyn betekende dit dat ze volledige zichtbaarheid van het netwerk konden bereiken en segmentatie in weken in plaats van maanden of jaren konden implementeren, zonder operationele verstoring.

Implementatie: van zichtbaarheid tot beleidshandhaving in weken

De segmentatiereis van Andelyn begon met een uitgebreide netwerkontdekking. Elisity’s platform identificeerde passief alle gebruikers, werklast en apparaten over IT- en OT -omgevingen, inclusief voorheen onbeheerde activa. Binnen enkele dagen hadden beveiligingsteams een volledige inventaris, verrijkt met metadata om te bepalen welke activa werden vertrouwd, onbekend of potentieel schurken.

Vervolgens verhuisde Andelyn naar beleidsmodellering en simulatie, met behulp van Elisity’s “No-Fear” Dynamic Policy Creation Engine. In plaats van het beleid onmiddellijk te handhaven, simuleerden beveiligingsteams segmentatieregels om ervoor te zorgen dat ze kritieke workflows niet zouden verstoren.

Eenmaal gevalideerd, werden beleid geleidelijk geactiveerd-eerst in omgevingen met een lagere risico en later tussen productiesystemen. Omdat het platform van Elisity niet vereist is om netwerkinfrastructuur opnieuw te configureren, was de handhaving naadloos.

“We konden in een fractie van de tijd die we hadden verwacht overstappen van de monitoringmodus naar volledige beleidsactivering,” merkte Holmes op. “En we hebben het gedaan zonder onderzoek of productieactiviteiten te verstoren.”

De resultaten: sterkere beveiliging zonder toegevoegde complexiteit

Met 2.700 actief beveiligingsbeleid nu van kracht, heeft Andelyn de zero -trust -volwassenheid aanzienlijk verbeterd, terwijl de naleving van de industriële voorschriften wordt gewaarborgd.

Door op identiteit gebaseerde microsegmentatie toe te passen, heeft het bedrijf:

- Voorkwam ongeautoriseerde laterale beweging, waardoor de potentiële ontploffingsradius van een inbreuk werd verminderd.

- Beschermde farmaceutische onderzoeksgegevens en intellectueel eigendom tegen bedreigingen en externe aanvallen.

- Verminderde operationele overhead, omdat segmentatiebeleid dynamisch wordt afgedwongen zonder de noodzaak van constante handmatige updates.

- Stroomlijnde nalevingsrapportage, in lijn met NIST 800-207 en IEC 62443.

In tegenstelling tot traditionele benaderingen die afhankelijk zijn van statische toegangslijsten of speciale segmentatiehardware vereisen, past het platform van Elisity zich voortdurend aan wanneer gebruikers, workloads en apparaten over het netwerk bewegen. Beleid wordt cloud-beheerd en dynamisch bijgewerkt op basis van realtime inzichten van de Elisity IdentityGraph ™, waardoor beveiliging effectief blijft, zelfs als bedreigingen evolueren.

De toekomst: het schalen van microsegmentatie in de onderneming

Na het succes van de initiële implementatie is Andelyn nu het microsegmentatiebeleid uitbreiden naar extra sites en use cases. De mogelijkheid om de minst-privilege toegang dynamisch af te dwingen, zonder dat grote netwerkwijzigingen vereisen, heeft Elisity een essentieel onderdeel van de beveiligingsstrategie van het bedrijf gemaakt.

Voor andere organisaties die voor soortgelijke uitdagingen staan, biedt Holmes een duidelijke aanbeveling:

“Begin met zichtbaarheid. Je kunt niet beschermen wat je niet ziet. Vanaf daar, concentreer je op het modelleren van beleid vóór de handhaving. Het vermogen om eerst beleid te simuleren was een game-wisselaar voor ons.”

Microsegmentatie wordt vaak gezien als een complex, meerjarig initiatief dat aanzienlijke investeringen en operationele verstoring vereist. De zaak van Andelyn Biosciences bewijst anders – met de juiste aanpak kunnen organisaties in weken, niet jaren nul vertrouwenssegmentatie bereiken.

Als uw segmentatieproject is vastgelopen – of erger, nooit echt begonnen – is er een betere manier. Zie hoe op identiteit gebaseerde microsegmentatie nul vertrouwen in uw organisatie kan versnellen. (Vraag hier een demo)