Gebruikers die op zoek zijn naar illegale software zijn het doelwit van een nieuwe malware -campagne die een eerder zonder papieren clipper -malware levert genaamd MassJacker, volgens bevindingen van Cyberark.

Clipper Malware is een type cryware (zoals bedacht door Microsoft) dat is ontworpen om het klembordgehalte van een slachtoffer te controleren en cryptocurrency-diefstal te vergemakkelijken door gekopieerde cryptocurrency-portemonnee-adressen te vervangen door een door aanvallers gecontroleerde, om ze naar de tegenstander te herstellen in plaats van het beoogde doelwit.

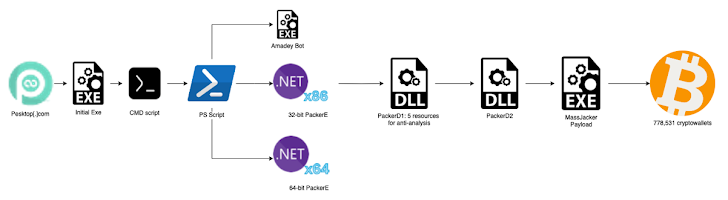

“De infectieketen begint op een site genaamd Pesktop (.) Com,” zei beveiligingsonderzoeker Ari Novick in een analyse die eerder deze week is gepubliceerd. “Deze site, die zich als een site presenteert om illegale software te krijgen, probeert ook mensen ertoe te brengen allerlei malware te downloaden.”

Het eerste uitvoerbare bestand fungeert als een leiding om een PowerShell-script uit te voeren dat een botnet-malware met de naam Amadey levert, evenals twee andere .NET-binaries, elk samengesteld voor 32- en 64-bit architectuur.

De binaire, codenaam -packere, is verantwoordelijk voor het downloaden van een gecodeerde DLL, die op zijn beurt een tweede DLL -bestand laadt dat de MassJacker -lading lanceert door het te injecteren in een legitiem Windows -proces genaamd “instalutil.exe.”

De gecodeerde DLL bevat kenmerken die de ontwijking van de ontwijking en anti-analyse verbeteren, inclusief just-in-time (JIT) haken, metadata-tokenmapping om functieaanroepen te verbergen, en een aangepaste virtuele machine om commando’s te interpreteren in plaats van het uitvoeren van reguliere .NET-code.

Massjacker, van zijn kant, wordt geleverd met zijn eigen anti-debugging-controles en een configuratie om alle reguliere expressiepatronen op te halen voor het markeren van cryptocurrency-portemonnee-adressen in het klembord. Het neemt ook contact op met een externe server om bestanden te downloaden met de lijst met portefeuilles onder controle van de dreigingsacteur.

“Massjacker maakt een evenementhandler om te rennen wanneer het slachtoffer iets kopieert,” zei Novick. “De handler controleert de regexes en als hij een match vindt, vervangt het de gekopieerde inhoud door een portemonnee die behoort tot de dreigingsacteur uit de gedownloade lijst.”

Cyberark zei dat het meer dan 778.531 unieke adressen van de aanvallers identificeerde, met slechts 423 van hen met fondsen van in totaal ongeveer $ 95.300. Maar het totale aantal digitale activa dat in al deze portefeuilles wordt gehouden voordat ze worden overgedragen, staat op ongeveer $ 336.700.

Wat meer is, cryptocurrency ter waarde van ongeveer $ 87.000 (600 Sol) is geparkeerd in een enkele portemonnee, met meer dan 350 transacties die geld in de portemonnee in verschillende adressen in de portemonnee krijgen.

Precies wie achter Massjacker zit, is onbekend, hoewel een dieper onderzoek van de broncode overlappingen heeft geïdentificeerd met een andere malware die bekend staat als Masslogger, die ook jit haken heeft gebruikt in een poging om analyse -inspanningen te weerstaan.