Een nieuwe malware-campagne is waargenomen met behulp van social engineering-tactieken om een open-source rootkit te leveren genaamd R77.

De activiteit, veroordeeld Obscure#vleermuis Door Securonix stelt dreigingsactoren in staat om persistentie vast te stellen en detectie op gecompromitteerde systemen te ontwijken. Het is momenteel niet bekend wie achter de campagne zit.

De Rootkit “heeft de mogelijkheid om elk bestand, registersleutel of taak te messen of te maskeren, beginnend met een specifiek voorvoegsel”, zeiden beveiligingsonderzoekers den iuzvyk en Tim Peck in een rapport gedeeld met het Hacker News. “Het richt zich op gebruikers door zich aan te maskeren als legitieme softwaredownloads of via nep -captcha social engineering -oplichting.”

De campagne is ontworpen om zich voornamelijk te richten op Engelstalige individuen, met name de Verenigde Staten, Canada, Duitsland en het Verenigd Koninkrijk.

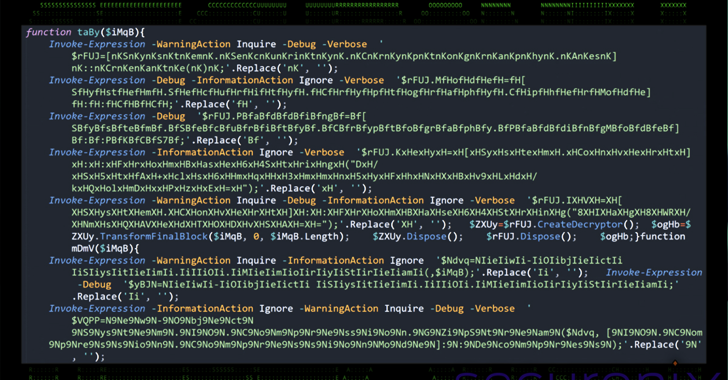

Obscure#bat haalt zijn naam aan het feit dat het startpunt van de aanval een verdoezeld Windows-batchscript is dat op zijn beurt PowerShell-opdrachten uitvoert om een meervoudige proces te activeren dat culmineert in de implementatie van de rootkit.

Er zijn ten minste twee verschillende initiële toegangsroutes geïdentificeerd om gebruikers de kwaadaardige batch -scripts uit te voeren: een die de beruchte ClickFix -strategie gebruikt door gebruikers naar een nep Cloudflare Captcha -verificatiepagina te leiden en een tweede methode die gebruik maakt van de malware als legitieme tools zoals Tor Browser, VoIP Software en Messaging -clients.

Hoewel het niet duidelijk is hoe gebruikers worden gelokt naar de software voor booby-gevangen, wordt vermoed dat het beproefde benaderingen zoals malvertising of zoekmachineoptimalisatie (SEO) vergiftiging omvat.

Ongeacht de gebruikte methode is de payload in de eerste fase een archief met het batchscript, dat vervolgens PowerShell-opdrachten oproept om extra scripts te laten vallen, Windows-registermodificaties aan te brengen en geplande taken in te stellen voor persistentie.

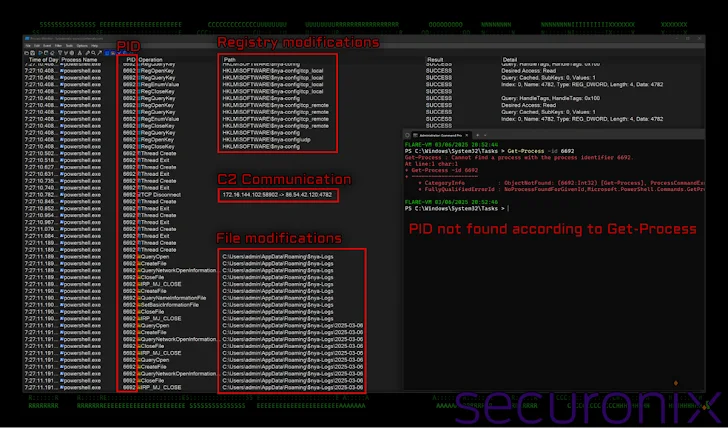

“De malware -winkels verdoezelen scripts in het Windows -register en zorgt voor uitvoering via geplande taken, waardoor het heimelijk op de achtergrond kan worden uitgevoerd,” zeiden de onderzoekers. “Bovendien wijzigt het systeemregistersleutels om een nepstuurprogramma te registreren (ACPIX86.SYS), waardoor hij zich verder in het systeem inbedden.”

In de loop van de aanval is ingezet in de loop van de aanval een .NET -lading die een hele reeks trucs gebruikt om detectie te ontwijken. Dit omvat controle-stroomverdrijf, stringcodering en het gebruik van functienamen die Arabische, Chinese en speciale tekens combineren.

Een andere lading geladen door middel van PowerShell is een uitvoerbaar bestand dat gebruik maakt van ANTIMALWARE SCAN Interface (AMSI) -patching om antivirusdetecties te omzeilen.

De .NET-payload is uiteindelijk verantwoordelijk voor het laten vallen van een systeemmodus rootkit met de naam “ACPIX86.SYS” in de map “C: Windows System32 Drivers “, die vervolgens wordt gelanceerd als een service. Ook wordt geleverd een gebruikersmodus Rootkit die R77 wordt genoemd voor het instellen van persistentie op de host en het verbergen van bestanden, processen en registersleutels die overeenkomen met het patroon ($ NYA-).

De malware bewaakt verder periodiek op klembordactiviteit en opdrachtgeschiedenis en slaat ze op in verborgen bestanden voor waarschijnlijke exfiltratie.

“Obscure#bat demonstreert een zeer ontwijkende aanvalsketen, die gebruik maakt van verduistering, stealth -technieken en API -haken om aan gecompromitteerde systemen te blijven bestaan, terwijl detectie ontwijkt,” zeiden de onderzoekers.

“Van de eerste uitvoering van het OBFUSCED Batch-script (Install.bat) tot het maken van geplande taken en register-opgeslagen scripts, de malware zorgt voor persistentie, zelfs na herstart. Door te injecteren in kritieke systeemprocessen zoals WinLogon.exe, manipuleert het procesgedrag tot verdere complicatiedetectie.”

De bevindingen zijn als CoFense gedetailleerd een Microsoft Copilot Spoofing-campagne die phishing-e-mails gebruikt om gebruikers naar een nep-bestemmingspagina te brengen voor de Artificial Intelligence (AI) -assistent die is ontworpen om de referenties van gebruikers en tweefactor-authenticatie (2FA) -codes (2FA) -codes te oogsten.