De dreigingsacteur bekend als Blinde adelaar is sinds november 2024 gekoppeld aan een reeks lopende campagnes die zich richten op Colombiaanse instellingen en overheidsentiteiten.

“De gecontroleerde campagnes waren gericht op Colombiaanse gerechtelijke instellingen en andere overheids- of particuliere organisaties, met hoge infecties,” zei Check Point in een nieuwe analyse.

“Meer dan 1.600 slachtoffers werden getroffen tijdens een van deze campagnes die plaatsvonden rond 19 december 2024. Deze infectiegraad is belangrijk gezien de beoogde apt -aanpak van Blind Eagle.”

Blind Eagle, actief sinds minstens 2018, wordt ook gevolgd als Aguilaciega, APT-C-36 en APT-Q-98. Het staat bekend om zijn hyperspecifieke targeting van entiteiten in Zuid-Amerika, met name Colombia en Ecuador.

Aanvalketens georkestreerd door de dreigingsacteur omvatten het gebruik van social engineering-tactieken, vaak in de vorm van speer-phishing-e-mails, om initiële toegang te krijgen tot doelsystemen en uiteindelijk direct beschikbare beschikbare externe toegang te laten vallen zoals asyncrat, NJRAT, quasar rat en remcos rat.

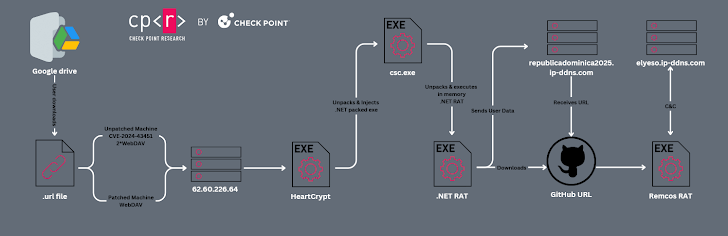

De nieuwste set intrusies zijn opmerkelijk om drie redenen: het gebruik van een variant van een exploit voor een inmiddels gepatchte Microsoft Windows-fout (CVE-2024-43451), de adoptie van een ontluikende packer-as-a-service (PAAS) genaamd HeartCrypt en de distributie van payloads via bitbucket en github, googe, Google-drive en dropbox.

In het bijzonder wordt Hartcrypt gebruikt om het kwaadaardige uitvoerbare bestand te beschermen, een variant van PureCrypter die vervolgens verantwoordelijk is voor het lanceren van de Malware van REMCOS-ratten die zijn gehost op een inmiddels verlichte Bitbucket of GitHub-repository.

CVE-2024-43451 verwijst naar een NTLMV2 Hash Disclosure-kwetsbaarheid die in november 2024 door Microsoft werd vastgesteld. Blind Eagle, volgens het checkpunt, heeft een variant van deze exploit opgenomen in de aanval Arsenal een slechts zes dagen na de release van de Patch, waardoor het slachtoffers van de Patch van de Patch worden gepromteerd, de infectie van de Infection van de Infection Thet the Infission Twee Distributioned via een phishing-e-mail is handmatig geklikt.

“Hoewel deze variant de NTLMV2-hash niet daadwerkelijk blootlegt, meldt het de dreigingsacteurs dat het bestand is gedownload door dezelfde ongebruikelijke interacties tussen gebruikersbanden,” zei het cybersecuritybedrijf.

“Op apparaten die kwetsbaar zijn voor CVE-2024-43451, wordt een WebDAV-aanvraag geactiveerd, zelfs voordat de gebruiker handmatig met het bestand met hetzelfde ongebruikelijke gedrag interageert. Ondertussen, zowel op gepatchte als ongecontroleerde systemen, die handmatig op het kwaadaardige .url-bestand initieert, de download en uitvoering van de volgende payload.”

Check Point wees erop dat de “snelle reactie” dient om de technische expertise van de groep te benadrukken en het vermogen ervan om zich aan te passen en nieuwe aanvalsmethoden na te streven in het licht van evoluerende beveiligingsverdedigingen.

Dienend als een rokend pistool voor de oorsprong van de dreiging acteur is de GitHub-repository, die heeft aangetoond dat de dreigingsacteur actief is in de UTC-5-tijdzone, in lijn met verschillende Zuid-Amerikaanse landen.

Dat is niet alles. In wat een operationele fout lijkt te zijn, heeft een analyse van de Repository Commit History een bestand ontdekt met account-Password-paren met 1.634 unieke e-mailadressen.

Hoewel het HTML -bestand, genaamd “ver datos del Formulario.html”, werd verwijderd uit de repository op 25 februari 2025, is gebleken dat het details bevat zoals gebruikersnamen, wachtwoorden, e -mail, e -mailwachtwoorden en ATM -pins geassocieerd met particulieren, overheidsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen, onderwijsinstellingen en bedrijfsinstellingen.

“Een sleutelfactor in het succes is het vermogen om legitieme platforms voor het delen van bestanden te benutten, waaronder Google Drive, Dropbox, Bitbucket en GitHub, waardoor het traditionele beveiligingsmaatregelen kan omzeilen en malware heimelijk kan distribueren,” zei Check Point.

“Bovendien versterkt het gebruik van ondergrondse Crimware -tools zoals Remcos Rat, HeartCrypt en Purecrypter zijn diepe banden met het cybercriminale ecosysteem, waardoor toegang wordt gegeven tot geavanceerde ontwijkingstechnieken en aanhoudende toegangsmethoden.”