Cyberdreigingen worden geavanceerder en traditionele beveiligingsbenaderingen worstelen om bij te blijven. Organisaties kunnen niet langer vertrouwen op periodieke beoordelingen of statische kwetsbaarheidslijsten om veilig te blijven. In plaats daarvan hebben ze een dynamische aanpak nodig die realtime inzichten biedt in hoe aanvallers door hun omgeving gaan.

Dit is waar aanvalsgrafieken binnenkomen. Door mogelijke aanvalspaden in kaart te brengen, bieden ze een meer strategische manier om het risico te identificeren en te verminderen. In dit artikel zullen we de voordelen, typen en praktische toepassingen van aanvalsgrafieken onderzoeken.

Inzicht in aanvalsgrafieken

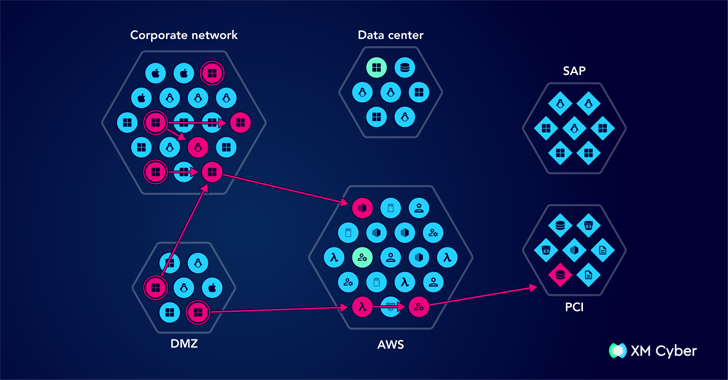

Een aanvalsgrafiek is een visuele weergave van potentiële aanvalspaden binnen een systeem of netwerk. Het kent in kaart hoe een aanvaller verschillende beveiligingszwaktes zou kunnen doorlopen – verkeerde configuraties, kwetsbaarheden en blootstelling aan referenties, enz. – om kritische activa te bereiken. Attack-grafieken kunnen gegevens uit verschillende bronnen bevatten, continu bijwerken naarmate omgevingen veranderen en real-world aanvalscenario’s modelleren.

In plaats van zich uitsluitend op individuele kwetsbaarheden te concentreren, bieden aanvalsgrafieken het grotere beeld – hoe verschillende beveiligingskloven, zoals verkeerde configuraties, inlogproblemen en netwerkblootstellingen, samen kunnen worden gebruikt om een ernstig risico te vormen.

In tegenstelling tot traditionele beveiligingsmodellen die prioriteit geven aan kwetsbaarheden op basis van alleen ernstscores, lus aanvalsgrafieken in uitbuitbaarheid en zakelijke impact. De reden? Het feit dat een kwetsbaarheid een hoge CVSS -score heeft, betekent niet dat het een daadwerkelijke bedreiging is voor een bepaalde omgeving. Aanvalsgrafieken voegen een kritieke context toe en laten zien of een kwetsbaarheid daadwerkelijk kan worden gebruikt in combinatie met andere zwakke punten om kritische activa te bereiken.

Attack -grafieken kunnen ook continu zichtbaarheid bieden. Dit, in tegenstelling tot eenmalige beoordelingen zoals rode teaming- of penetratietests, die snel kunnen worden verouderd. Door alle mogelijke paden te analyseren die een aanvaller zou kunnen volgen, kunnen organisaties aanvalsgrafieken gebruiken om “choke -punten” te identificeren en aan te pakken – belangrijke zwakke punten die, indien vastgesteld, het totale risico aanzienlijk verminderen.

Soorten aanvalsgrafieken uitgelegd

Alle aanvalsgrafieken zijn niet gelijk. Ze komen in verschillende vormen, elk met zijn sterke punten en beperkingen. Inzicht in deze typen helpt beveiligingsteams de juiste aanpak te kiezen voor het identificeren en verminderen van risico’s.

Beveiligingsgrafieken

Beveiligingsgrafieken zijn kaart relaties tussen verschillende systeemelementen in kaart, zoals gebruikersrechten, netwerkconfiguraties en kwetsbaarheden. Ze bieden zichtbaarheid in hoe verschillende componenten verbinding maken. Ze laten echter niet zien hoe een aanvaller hen kan exploiteren.

- PROS – Beveiligingsgrafieken zijn relatief eenvoudig te implementeren en bieden waardevolle inzichten in de infrastructuur van een organisatie. Ze kunnen beveiligingsteams helpen potentiële beveiligingskloven te identificeren.

- Nadelen – Ze vereisen handmatige vragen om risico’s te analyseren, wat betekent dat beveiligingsteams moeten weten waar ze vooraf naar moeten zoeken. Dit kan leiden tot gemiste aanvalspaden, vooral wanneer meerdere zwakke punten op onverwachte manieren combineren.

Geaggregeerde grafieken

Geaggregeerde grafieken combineren gegevens van meerdere beveiligingshulpmiddelen zoals kwetsbaarheidsscanners, identiteitsbeheersystemen en cloudbeveiligingsoplossingen in een uniform model.

- PROS – Ze maken gebruik van bestaande beveiligingstools en bieden een meer holistische kijk op risico in verschillende omgevingen.

- Nadelen – Integratie kan een uitdaging zijn, met potentiële gegevensmismatches en zichtbaarheidsafschriften. Aangezien deze grafieken vertrouwen op afzonderlijke tools met hun eigen beperkingen, kan het algemene beeld nog steeds onvolledig zijn.

Holistische aanvalsgrafieken

Geavanceerde en holistische aanvalsgrafieken nemen een andere richting. Deze zijn speciaal gebouwd om het gedrag van de echte aanvallers te modelleren, met speciale focus op hoe bedreigingen evolueren over systemen. Ze brengen alle mogelijke aanvalspaden in kaart en werken zichzelf continu bij naarmate de omgevingen veranderen. In tegenstelling tot andere grafieken vertrouwen ze niet op handmatige vragen of vooraf gedefinieerde veronderstellingen. Ze bieden ook continue monitoring, echte exploiteerbaarheid context en effectieve prioritering – die beveiligingsteams helpt zich eerst te concentreren op de meest kritieke risico’s.

Praktische voordelen van aanvalsgrafieken

Aanvalsgrafieken bieden continu zichtbaarheid in aanvalspaden, die beveiligingsteams een dynamisch, realtime weergave biedt in plaats van verouderde snapshots van periodieke beoordelingen. Door in kaart te brengen hoe aanvallers mogelijk door een omgeving kunnen navigeren, krijgen organisaties een beter inzicht in evoluerende bedreigingen.

Ze verbeteren ook prioritering en risicobeheer door kwetsbaarheden te contextualiseren. In plaats van blindelings met het patchen van fouten met high-cvs, kunnen beveiligingsteams kritische choke-punten identificeren-de belangrijkste zwakke punten die, indien vastgesteld, het risico aanzienlijk verminderen over meerdere aanvalspaden.

Een ander groot voordeel is cross-teamcommunicatie. Attack -grafieken vereenvoudigen complexe beveiligingsproblemen, en helpen CISO’s cruciaal om de uitdaging te overwinnen om het risico te verklaren aan leidinggevenden en boards door duidelijke visuele representaties.

Ten slotte vergroten grafieken de efficiëntie van saneringsinspanningen door ervoor te zorgen dat beveiligingsteams zich richten op het eerst beveiligen van bedrijfskritische activa. Door prioriteit te geven aan fixes op basis van zowel de werkelijke uitbuitbaarheid als de zakelijke impact, kunnen organisaties beveiligingsbronnen effectief toewijzen.

Gebruik aanvalsgrafieken voor proactieve beveiliging

Aanvalsgrafieken verschuiven cybersecurity van een reactieve houding naar een proactieve strategie. In plaats van te wachten tot aanvallen plaatsvinden of vertrouwen op snel verstrekte beoordelingen, kunnen beveiligingsteams aanvalsgrafieken gebruiken om te anticiperen op bedreigingen voordat ze worden uitgebuit.

Een belangrijk element van deze verschuiving van reactief naar proactieve beveiliging is het vermogen van aanvalsgrafieken om de intelligentie van bedreigingen te integreren. Door continu gegevens op te nemen over opkomende kwetsbaarheden, exploittechnieken en aanvallersgedrag, kunnen organisaties bedreigingen voorblijven in plaats van te reageren na schade.

Continue beoordeling is ook van cruciaal belang in moderne IT -omgevingen, waar verandering de norm is. Attack-grafieken bieden realtime updates. Dit helpt beveiligingsteams aan te passen als netwerken, identiteiten en cloudomgevingen verschuiven. In tegenstelling tot statische modellen bieden aanvalsgrafieken voortdurende zichtbaarheid in aanvalspaden, waardoor slimmer, beter geïnformeerde besluitvorming mogelijk is.

Door gebruik te maken van aanvalsgrafieken, kunnen organisaties verder gaan dan traditioneel kwetsbaarheidsbeheer om zich te concentreren op echte uitbuitbaarheid en zakelijke impact. Deze verschuiving van reactieve patching naar strategische risicoreductie maakt beveiligingsactiviteiten efficiënter en effectiever. Uiteindelijk stellen aanvalsgrafieken teams in staat om kritische beveiligingskloven te dichten, de verdediging te versterken en tegenstanders voor te blijven.

Opmerking: Dit artikel is vakkundig geschreven door Menachem Shafran, SVP van strategie en innovatie, en Tobias Traebing, VP van Global Sales Engineering, bij XM Cyber.