De dreigingsacteur bekend als Donker Caracal is toegeschreven aan een campagne die een externe toegang heeft ingezet Trojan genaamd Poco Rat in aanvallen op Spaanstalige doelen in Latijns-Amerika in 2024.

De bevindingen zijn afkomstig van het Russische cybersecuritybedrijf Positieve technologieën, die de malware beschreven als geladen met een “volledige reeks spionagefuncties”.

“Het zou bestanden kunnen uploaden, screenshots maken, opdrachten uitvoeren en systeemprocessen manipuleren,” zeiden onderzoekers Denis Kazakov en Sergey Samokhin in een technisch rapport dat vorige week werd gepubliceerd.

Poco Rat werd eerder gedocumenteerd door Cofense in juli 2024, met details over de phishing -aanvallen gericht op mijnbouw-, productie-, gastvrijheids- en nutsbedrijven. De infectieketens worden gekenmerkt door het gebruik van kunstaas met financieel thema die een multi-stappenproces activeren om de malware te implementeren.

Hoewel de campagne op dat moment niet aan enige bedreiging werd toegeschreven, zeiden positieve technologieën dat het identificeerde dat TradeCraft overlapt met Dark Caracal, een geavanceerde persistent dreiging (APT) die bekend staat om het exploiteren van malwarefamilies zoals Crossrat en Bandook. Het is operationeel sinds minstens 2012.

In 2021 was de cybermercenisgroep gebonden aan een cyberspionage-campagne die Bandidos noemde die een bijgewerkte versie van de bandookmalware afleverde tegen Spaanstalige landen in Zuid-Amerika.

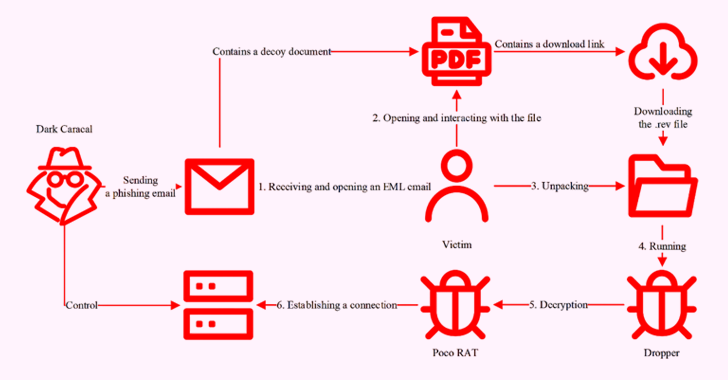

De nieuwste set aanvallen blijft hun focus op Spaanstalige gebruikers, en gebruikmakend van phishing-e-mails met factuurgerelateerde thema’s die kwaadaardige bijlagen dragen die in het Spaans zijn geschreven als uitgangspunt. Een analyse van artefacten van POCO -ratten geeft aan dat de intrusies zich voornamelijk richten op ondernemingen in Venezuela, Chili, de Dominicaanse Republiek, Colombia en Ecuador.

De bijgevoegde Decoy -documenten die zich voordoen als een breed scala aan verticale branche, waaronder bankieren, productie, gezondheidszorg, geneesmiddelen en logistiek, in een poging de regeling een beetje meer geloofwaardigheid te geven.

Wanneer geopend, worden de bestanden het slachtoffer omgegaan naar een link die de download van een .Rev-archief van legitieme services voor het delen van bestanden of cloudopslagplatforms zoals Google Drive en Dropbox doorstuurt.

“Bestanden met de .rev-extensie worden gegenereerd met behulp van WinRar en zijn oorspronkelijk ontworpen om ontbrekende of beschadigde volumes in meerdelige archieven te reconstrueren,” legden de onderzoekers uit. “Dreigingsactoren hergebruiken hen als heimelijke payloadcontainers, waardoor malware de beveiligingsdetectie helpt te ontwijken.”

Aanwezig in het archief is een Delphi-gebaseerde druppelaar die verantwoordelijk is voor het lanceren van Poco Rat, die op zijn beurt contact vestigt met een externe server en aanvallers volledige controle over gecompromitteerde hosts verleent. De malware krijgt zijn naam aan het gebruik van POCO -bibliotheken in zijn C ++ codebase.

Sommige van de ondersteunde opdrachten van Poco Rat worden hieronder vermeld –

- T-01-Verzend verzamelde systeemgegevens naar de opdracht-en-control (C2) -server

- T -02 – Ophalen en verzenden van de actieve venstertitel naar de C2 -server

- T -03 – Download en voer een uitvoerbaar bestand uit

- T -04 – Download een bestand naar de gecompromitteerde machine

- T -05 – leg een screenshot vast en stuur deze naar de C2 -server

- T -06 – Voer een opdracht uit in cmd.exe en stuur de uitvoer naar de C2 -server

“Poco Rat komt niet met een ingebouwd persistentiemechanisme,” zeiden de onderzoekers. “Zodra de eerste verkenning is voltooid, geeft de server waarschijnlijk een opdracht uit om persistentie vast te stellen, of aanvallers kunnen Poco Rat gebruiken als een stapsteen om de primaire lading te implementeren.”