Cybersecurity -onderzoekers waarschuwden een voortdurende kwaadwillende campagne die zich richt op het GO -ecosysteem met getypumneerde modules die zijn ontworpen om loader -malware te implementeren op Linux en Apple MacOS -systemen.

“De dreigingsacteur heeft ten minste zeven pakketten gepubliceerd die zich voordoen als veelgebruikte Go-bibliotheken, waaronder één (GitHub (.) Com/Shallowmulti/Hypert) die zich lijkt te richten op ontwikkelaars in de financiële sector,” zei Socket-onderzoeker Kirill Boychenko in een nieuw rapport.

“Deze pakketten delen herhaalde kwaadaardige bestandsnamen en consistente obfuscatietechnieken, wat suggereert dat een gecoördineerde dreigingsacteur snel kan draaien.”

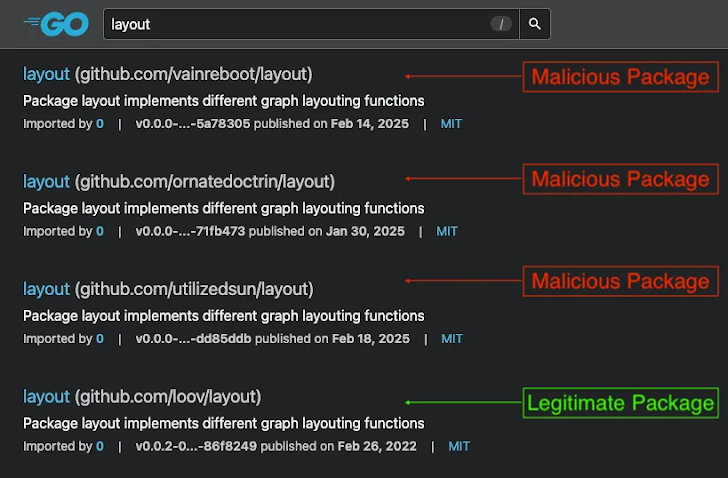

Hoewel ze allemaal beschikbaar blijven op de officiële pakketrepository, zijn hun overeenkomstige GitHub -repositories die “GitHub (.) Com/geslatedoctrin/lay -out” niet langer toegankelijk zijn. De lijst met aanstootgevende Go -pakketten is hieronder –

- SHALLOWMULTI/HYPERT (github.com/shallowmulti/hypert)

- ShadowyBulk/Hypert (github.com/shadowybulk/hypert)

- lateplanet/hypert (github.com/Belatedplanet/hypert)

- Thankfulmai/Hypert (github.com/thankfulmai/hypert)

- vainreboot/layout (github.com/vainreboot/layout)

- Ornatedoctrin/layout (github.com/ornatedoctrin/layout)

- UtilizedSun/Layout (github.com/utilizedsun/layout)

De vervalste pakketten, de analyse van Socket, bevatten code om de externe code -uitvoering te bereiken. Dit wordt bereikt door een Obfuscated Shell -opdracht uit te voeren om een script op te halen en uit te voeren op een externe server (“Alturastreet (.) ICU”). In een waarschijnlijke poging om detectie te ontwijken, wordt het externe script niet opgehaald totdat er een uur is verstreken.

Het einddoel van de aanval is om een uitvoerbaar bestand te installeren en uit te voeren dat mogelijk gegevens of referenties kan stelen.

De openbaarmaking arriveerde een maand nadat Socket een ander exemplaar onthulde van een aanval van software -supply chain die gericht is op het GO -ecosysteem via een kwaadaardig pakket dat de tegenstander op afstand tot geïnfecteerde systemen kan verlenen.

“Het herhaalde gebruik van identieke bestandsnamen, array-gebaseerde stringverdieping en vertraagde uitvoeringstactieken suggereert sterk een gecoördineerde tegenstander die van plan is aan te blijven en zich aan te passen,” merkte Boychenko op.

“De ontdekking van meerdere kwaadaardige hypert- en lay -outpakketten, samen met meerdere fallback -domeinen, wijst op een infrastructuur die is ontworpen voor een lange levensduur, waardoor de dreigingsacteur kan draaien wanneer een domein of repository op de zwarte lijst staat of verwijderd.”