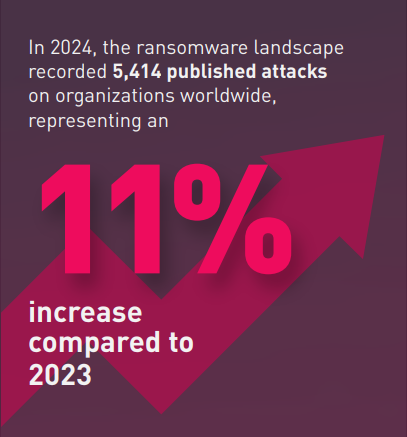

In 2024 bereikten wereldwijde ransomware -aanvallen 5.414, een toename van 11% ten opzichte van 2023.

Na een langzame start stegen de aanvallen in Q2 en stegen in Q4, met 1.827 incidenten (33% van het totaal van het jaar). Wetshandhavingsacties tegen grote groepen zoals Lockbit veroorzaakten fragmentatie, wat leidde tot meer concurrentie en een toename van kleinere bendes. Het aantal actieve ransomware -groepen steeg met 40%, van 68 in 2023 tot 95 in 2024.

Nieuwe ransomware -groepen om naar te kijken

In 2023 waren er slechts 27 nieuwe groepen. 2024 zag een dramatische stijging met 46 nieuwe groepen gedetecteerd. Naarmate het jaar ging, versnelde het aantal groepen met Q4 2024 met 48 groepen actief.

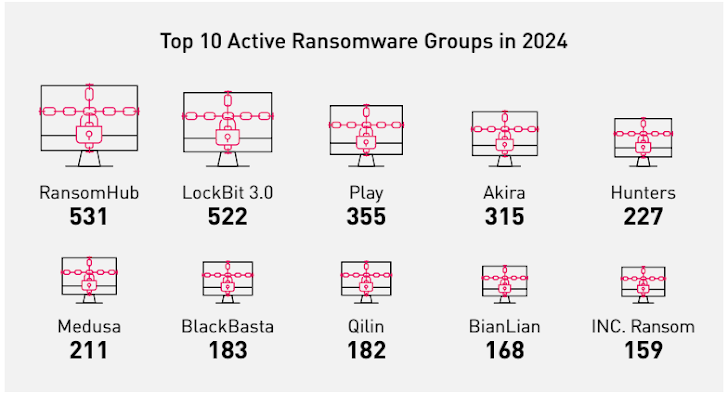

Van de 46 nieuwe ransomware -groepen in 2024 werd Ransomhub dominant, wat de activiteit van Lockbit overschreed. Bij Cyberint, nu een Check Point Company, onderzoekt het onderzoeksteam voortdurend de nieuwste ransomware -groepen en analyseert deze op mogelijke impact. Deze blog zal naar 3 nieuwe spelers kijken, de eerder genoemde Ransomhub, Fog en Lynx en hun impact onderzoeken in 2024 en duiken in hun oorsprong en TTP’s.

Voor meer informatie over andere nieuwe spelers download het Ransomware -rapport van 2024 hier.

Ransomhub

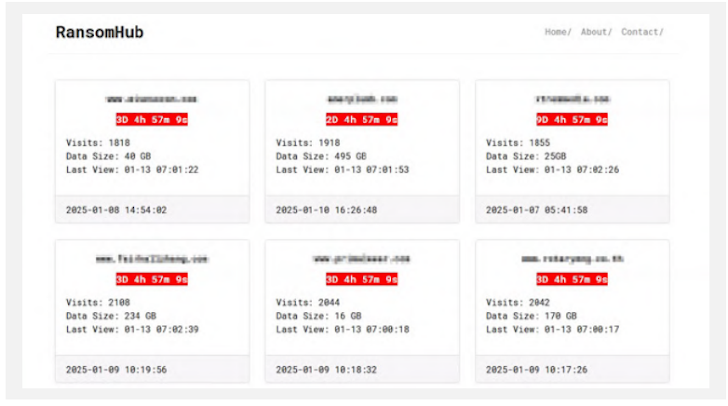

Ransomhub is in 2024 de toonaangevende ransomware -groep ontstaan en claimt 531 aanvallen op zijn gegevensleksite sinds de aanvang van de activiteiten in februari 2024. Na de verstoring van de FBI van ALPHV wordt Ransomhub gezien als haar ‘spirituele opvolger’, potentieel voormalige affiliates.

Ransomhub opereert als een ransomware-as-a-service (RAAS) en dwingt strikte affiliate overeenkomsten af, en RansomHub handhaaft strikte naleving van affiliate overeenkomsten, met niet-naleving die resulteert in verboden en beëindiging van partnerschappen. Het biedt een 90/10 Ransom -split, gelieerde ondernemingen/kerngroep.

Terwijl hij een wereldwijde hackergemeenschap claimt, vermijdt Ransomhub zich op CIS-landen, Cuba, Noord-Korea, China en non-profitorganisaties, die kenmerken vertonen van een traditionele Russische ransomware-opstelling. Hun vermijding van Russisch-gelieerde landen en overlappen met andere Russische ransomware-groepen in gerichte bedrijven benadrukken verder hun waarschijnlijke verbanden met het Russische ecosysteem van cybercriminaliteit.

De bevindingen van Cyberint augustus 2024 duiden op een lage betalingspercentage: slechts 11,2% van de betaalde slachtoffers (20 van 190), waarbij onderhandelingen vaak de eisen verminderen. Ransomhub prioriteit geeft aan het aanvalsvolume boven betalingstarieven, maakt gebruik van de uitbreiding van de partner om de winstgevendheid te waarborgen, met als doel substantiële inkomsten in de loop van de tijd te genereren ondanks een laag individuele betalingssucces.

Malware, Toolset & TTPS

Ransomhub’s ransomware, ontwikkeld in Golang en C ++, richt zich op Windows, Linux en Esxi, onderscheiden door zijn snelle codering. Overeenkomsten met de ransomware van Ghostsec suggereren een trend.

RansomHub garandeert gratis decodering als gelieerde ondernemingen het niet na betaling of doelverboden organisaties bieden. Hun ransomware codeert gegevens vóór exfiltratie. Potentiële banden met ALPHV worden voorgesteld door aanvalspatronen, wat aangeeft dat vergelijkbare hulpmiddelen en TTP’s kunnen worden gebruikt.

Sophos Research benadrukt parallellen met ridderransomware, inclusief go-taalpayloads verdoezeld met goobfuscaat en identieke commandoline-menu’s.

Mist ransomware

Mist -ransomware verscheen begin april 2024 en richtten zich op Amerikaanse educatieve netwerken door gestolen VPN -referenties te benutten. Ze gebruiken een dubbele extortion-strategie, die gegevens publiceren op een op Tor gebaseerde leksite als slachtoffers niet betalen.

In 2024 vielen ze wereldwijd 87 organisaties aan. Een Arctic Wolf -rapport uit november 2024 toonde mist op het begin van ten minste 30 intrusies, allemaal via gecompromitteerde Sonicwall VPN -accounts. Met name was 75% van deze intrusies gekoppeld aan Akira, met de rest toegeschreven aan mist, wat duidt op gedeelde infrastructuur en samenwerking.

Fog richt zich voornamelijk op onderwijs, zakelijke diensten, reizen en productie, met een focus op de VS Interessant genoeg is FOG een van de weinige ransomware -groepen die prioriteit geven aan de onderwijssector als hun primaire doelwit.

Mist -ransomware heeft alarmerende snelheid aangetoond, met de kortstst geobserveerde tijd van de initiële toegang tot codering slechts twee uur. De aanvallen volgen een typische ransomware -kill -keten, die netwerk -opsomming, laterale beweging, codering en gegevensuitbreiding omvat. Versies van de ransomware bestaan voor zowel Windows- als Linux -platforms.

IOC’s

| Type | Waarde | Laatste observatiedatum |

| IPv4-Addr | 107.161.50.26 | 28 november 2024 |

| SHA-1 | 507B26054319FF31F275BA44DDC9D2B5037BD295 | 28 november 2024 |

| SHA-1 | E1FB7D15408988DF39A80B8939972F7843F0E785 | 28 november 2024 |

| SHA-1 | 83F00AF43DF650FDA2C5B4A04A7B31790A8AD4CF | 28 november 2024 |

| SHA-1 | 44A76B9546427627A8D88A650C1BED3F1CC0278C | 28 november 2024 |

| SHA-1 | EEAFA71946E81D8FE5EBF6BE53E83A84DCCA50BA | 28 november 2024 |

| SHA-1 | 763499B37AACD317E7D2F512872F9ED719AACAE1 | 28 november 2024 |

| SHA-1 | 3477A173E2C1005A81D042802AB0F22CC12A4D55 | 02 februari 2025 |

| SHA-1 | 90BE89524B72F330E49017A11E7B8A257F975E9A | 28 november 2024 |

| Domeinnaam | GFS302N515.UserStorage.mega.co.nz | 28 november 2024 |

| SHA-256 | E67260804526323484F564EBEB6C99ED021B960B899ff788AED85BB7A9D75C3 | 20 augustus 2024 |

Lynx

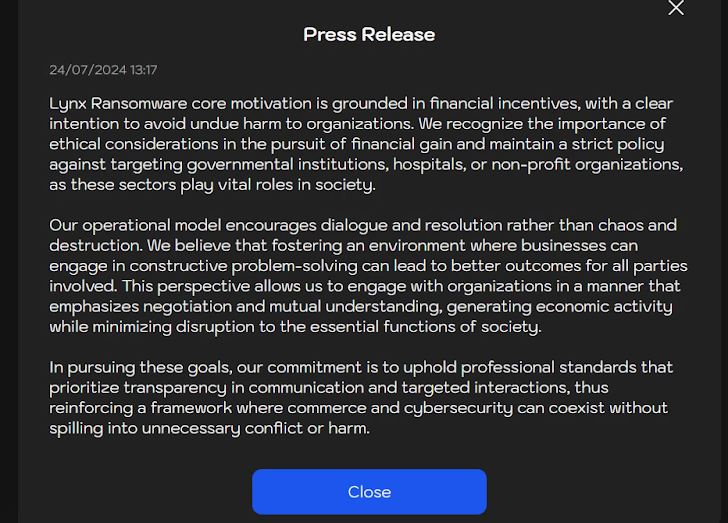

Lynx is een dubbele ransomware-groep die de laatste tijd zeer actief is geweest en veel slachtofferbedrijven op hun website toont. Ze stellen dat ze zich vermijden te richten op overheidsorganisaties, ziekenhuizen, non-profitgroepen en andere essentiële sociale sectoren.

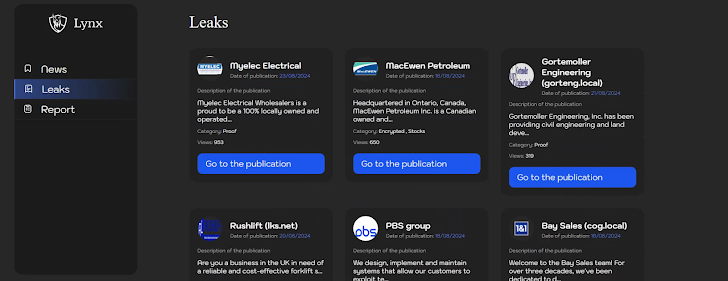

Zodra ze toegang krijgen tot een systeem, codeert Lynx -bestanden, waarbij de extensie “.lynx” wordt toegevoegd. Vervolgens plaatsen ze een losgeldnotitie met de naam “README.TXT” in meerdere mappen. Alleen al in 2024 claimde Lynx meer dan 70 slachtoffers, wat hun voortdurende activiteit en significante aanwezigheid in het ransomware -landschap aantoonde.

IOC’s

| Type | Waarde | Laatste observatiedatum |

| MD5 | E488D51793FEC752A64B0834DEFB9D1D | 08 september 2024 |

| Domeinnaam | lynxback.pro | 08 september 2024 |

| Domeinnaam | lynxbllrfr5262YVBGTQOYQ76S7MPZTCQKV6TJJXGPILPMA7NYOEOHYD.onion.onion | 08 september 2024 |

| Domeinnaam | lynxblog.net | 08 september 2024 |

| IPv4-Addr | 185.68.93.122 | 08 september 2024 |

| IPv4-Addr | 185.68.93.233 | 08 september 2024 |

| MD5 | 7E851829EE37BC0CF65A268D1D1BAA7A | 17 februari 2025 |

Wat komt er in 2025?

Vanwege het optreden tegen ransomware -groepen zijn de meest nieuwe groepen die zijn geregistreerd, op zoek naar een naam voor zichzelf. In 2025 anticipeert Cyberint op verschillende van deze nieuwere groepen om hun capaciteiten te verbeteren en als dominante spelers te verschijnen, niet alleen Ransomhub.

Lees Cyberint, nu het Ransomware -rapport van een Check Point Company 2024 voor de beste gerichte industrieën en landen, een uitsplitsing van de top 3 ransomware -groepen, ransomware -families die het vermelden waard zijn, nieuwkomers in de industrie, arrestaties en nieuws, en 2025 voorspellingen.