Cybersecurity -onderzoekers hebben een wijdverbreide phishing -campagne ontdekt die nep Captcha -afbeeldingen gebruikt die worden gedeeld via PDF -documenten gehost op WebFlow’s Content Delivery Network (CDN) om de Lumma Stealer -malware te leveren.

Netskope Threat Labs zei dat het 260 unieke domeinen ontdekte met 5.000 phishing PDF -bestanden die slachtoffers omleiden naar kwaadaardige websites.

“De aanvaller gebruikt SEO om slachtoffers te misleiden om de pagina’s te bezoeken door te klikken op de resultaten van de kwaadwillende zoekmachine,” zei beveiligingsonderzoeker Jan Michael Alcantara in een rapport gedeeld met The Hacker News.

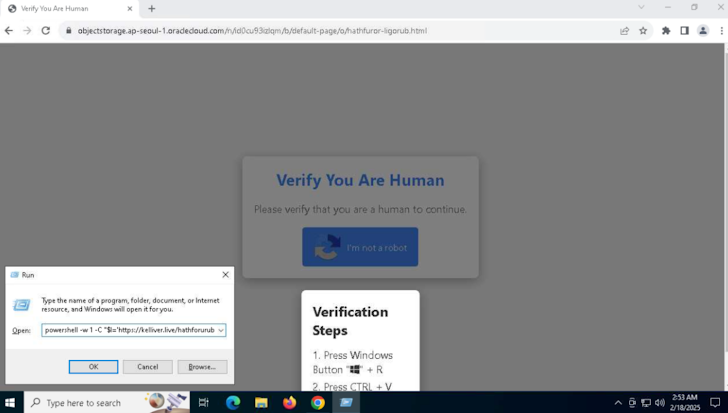

“Hoewel de meeste phishing -pagina’s zich richten op het stelen van creditcardinformatie, bevatten sommige PDF -bestanden nep -captcha’s die slachtoffers misleiden om kwaadaardige PowerShell -commando’s uit te voeren, wat uiteindelijk leidt tot de Lumma Stealer -malware.”

De phishing -campagne zal naar schatting meer dan 1.150 organisaties en meer dan 7.000 gebruikers hebben getroffen sinds de tweede helft van 2024, waarbij de aanvallen voornamelijk slachtoffers uiten in Noord -Amerika, Azië en Zuid -Europa in technologie, financiële diensten en productiesector.

Van de 260 domeinen die zijn geïdentificeerd om de nep -PDF’s te hosten, is een meerderheid van hen gerelateerd aan Webflow, gevolgd door die gerelateerd aan Godaddy, opvallend, Wix en Fastly.

Aanvallers zijn ook waargenomen bij het uploaden van enkele van de PDF -bestanden naar legitieme online bibliotheken en PDF -repositories zoals PDFCOFFEE, PDF4PRO, PDFBEAN en Internet Archive, zodat gebruikers die op zoek zijn naar PDF -documenten op zoekmachines op hen worden gericht.

De PDF’s bevatten frauduleuze Captcha -afbeeldingen die fungeren als een leiding om creditcardinformatie te stelen. Als alternatief bevatten degenen die Lumma Stealer distribueren afbeeldingen om het document te downloaden dat, wanneer geklikt, het slachtoffer naar een kwaadaardige site brengt.

Van zijn kant vermomt de site als een nep -captcha -verificatiepagina die gebruik maakt van de ClickFix -techniek om het slachtoffer te misleiden om een MSHTA -opdracht uit te voeren dat de Stealer -malware uitvoert door middel van een PowerShell -script.

In de afgelopen weken is Lumma Stealer ook vermomd als Roblox -games en een gebarsten versie van de totale commandant tool voor Windows, met de nadruk op de talloze leveringsmechanismen die zijn aangenomen door verschillende dreigingsactoren. Gebruikers worden doorgestuurd naar deze websites via YouTube -video’s die waarschijnlijk zijn geüpload van eerder gecompromitteerde accounts.

“Malicious links en geïnfecteerde bestanden worden vaak vermomd in (YouTube -video’s, opmerkingen of beschrijvingen,” zei Silent Push. “Voorzichtigheid voorzichtig en sceptisch zijn tegen niet -geverifieerde bronnen bij interactie met YouTube -inhoud, vooral wanneer u wordt gevraagd om te downloaden of te klikken op links, kan helpen beschermen tegen deze groeiende bedreigingen.”

Uit het Cybersecurity Company bleek verder dat Lumma Stealer -logs gratis worden gedeeld op een relatief nieuw hackingforum genaamd Leaky (.) Pro dat eind december 2024 operationeel werd.

Lumma Stealer is een volledig getroffen crimware-oplossing die te koop wordt aangeboden onder het Malware-as-a-Service (MAAS) -model, waardoor een manier is om een breed scala aan informatie te oogsten van gecompromitteerde Windows-hosts. Begin 2024 kondigden de malware-operators een integratie aan met een Golang-gebaseerde proxy-malware genaamd Ghostsocks.

“De toevoeging van een Socks5 -backconnect -functie aan bestaande Lumma -infecties, of wat dan ook, is zeer lucratief voor dreigingsactoren,” zei Infrawatch.

“Door gebruik te maken van de internetverbindingen van slachtoffers, kunnen aanvallers geografische beperkingen en IP-gebaseerde integriteitscontroles omzeilen, met name die door financiële instellingen en andere hoogwaardige doelen. Deze mogelijkheid verhoogt deze mogelijkheid aanzienlijk de kans op succes voor niet-geautoriseerde toegangspogingen met behulp van credentialen die zijn geoogst via infostaler-logs, verder de post-uitexplotitatiewaarde van lumma-infecties.”

De openbaarmakingen komen als Stealer -malware zoals Vidar en Atomic MacOS Stealer (AMOS) worden gedistribueerd met behulp van de ClickFix -methode via kunstaas voor de Deepseek Artificial Intelligence (AI) chatbot, volgens ZScaler ThreatBoatbot en Esentire.

PHIBE -aanvallen zijn ook gezien dat het misbruiken van een JavaScript -obfuscatiemethode die onzichtbare unicode -tekens gebruikt om binaire waarden weer te geven, een techniek die voor het eerst werd gedocumenteerd in oktober 2024.

De aanpak houdt in dat u gebruik maakt van unicode-vulstoftekens, specifiek hangul halfbreedte (u+ffa0) en hangul full-breedte (u+3164), om respectievelijk de binaire waarden 0 en 1 weer te geven, en elk ASCII-teken om te zetten in de JavaScript-lading naar hun hangul-equivalent.

“De aanvallen waren zeer gepersonaliseerd, inclusief niet-openbare informatie, en het eerste JavaScript zou proberen een debugger-breekpunt op te roepen als het werd geanalyseerd, een vertraging detecteert en vervolgens de aanval af te breken door een goedaardige website te omleiden,” zei Juniper Threat Labs.