Cybersecurity-onderzoekers hebben een bijgewerkte versie van een Android-banktrojan ontdekt, genaamd Kwal die is gebruikt om gebruikers in Canada, Frankrijk, Italië, Spanje, Turkije, het Verenigd Koninkrijk en de VS te targeten

De nieuwe fraudecampagnes, waargenomen in mei 2024 en actief sinds juli 2023, manifesteerden zich via vijf verschillende botnets die door verschillende aangesloten bedrijven worden beheerd, zei cyberbeveiligingsbedrijf Cleafy in een analyse die vorige week werd gepubliceerd.

De nieuwe Medusa-voorbeelden bevatten een “lichtgewicht machtigingenset en nieuwe functies, zoals de mogelijkheid om een overlay op volledig scherm weer te geven en applicaties op afstand te verwijderen”, aldus beveiligingsonderzoekers Simone Mattia en Federico Valentini.

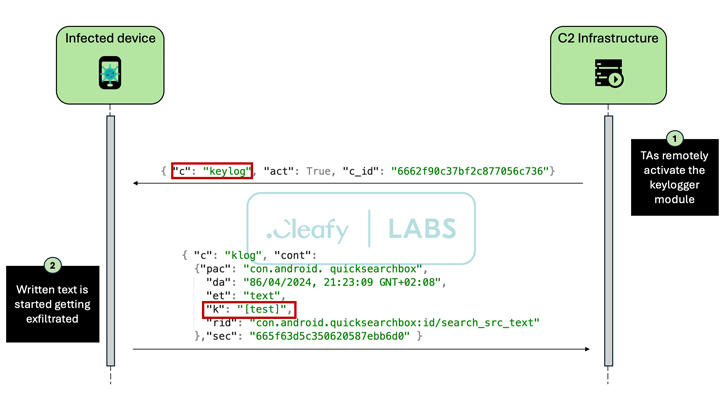

Medusa, ook bekend als TangleBot, is een geavanceerde Android-malware die voor het eerst werd ontdekt in juli 2020 en zich richtte op financiële entiteiten in Turkije. Het wordt geleverd met mogelijkheden om sms-berichten te lezen, toetsaanslagen te loggen, screenshots te maken, oproepen op te nemen, het scherm van het apparaat in realtime te delen en ongeautoriseerde geldoverboekingen uit te voeren met behulp van overlay-aanvallen om bankgegevens te stelen.

In februari 2022 ontdekte ThreatFabric Medusa-campagnes die gebruik maakten van vergelijkbare leveringsmechanismen als die van FluBot (ook bekend als Cabassous) door de malware te vermommen als schijnbaar onschadelijke pakketbezorgings- en hulpprogramma-apps. Er wordt vermoed dat de dreigingsactoren achter de Trojan uit Turkije komen.

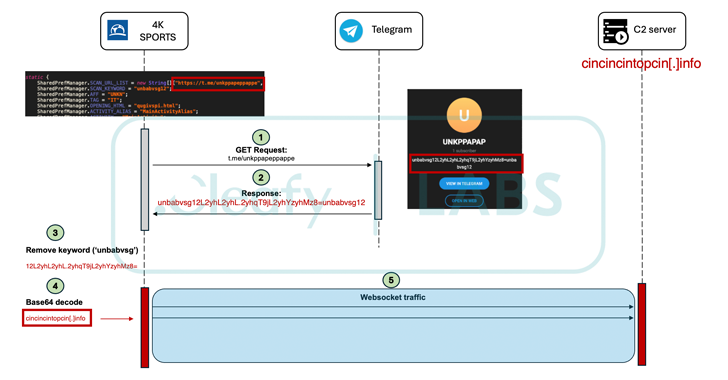

De nieuwste analyse van Cleafy onthult niet alleen verbeteringen aan de malware, maar ook het gebruik van dropper-apps om Medusa te verspreiden onder het mom van nep-updates. Bovendien worden legitieme services zoals Telegram en X gebruikt als dead drop-resolvers om de command-and-control (C2)-server op te halen die wordt gebruikt voor data-exfiltratie.

Een opmerkelijke verandering is de vermindering van het aantal aangevraagde toestemmingen, in een kennelijke poging om de kans op detectie te verkleinen. Dat gezegd hebbende, heeft het nog steeds de API voor toegankelijkheidsservices van Android nodig, waardoor het heimelijk andere machtigingen kan inschakelen als dat nodig is en geen argwaan bij de gebruiker kan wekken.

Een andere aanpassing is de mogelijkheid om een zwarte schermoverlay op het apparaat van het slachtoffer in te stellen om de indruk te wekken dat het apparaat is vergrendeld of uitgeschakeld, en het als dekmantel te gebruiken om kwaadaardige activiteiten uit te voeren.

Medusa-botnetclusters vertrouwen doorgaans op beproefde benaderingen zoals phishing om de malware te verspreiden. Er zijn echter nieuwere golven waargenomen die het verspreiden via dropper-apps die zijn gedownload van onbetrouwbare bronnen, wat de voortdurende inspanningen van bedreigingsactoren onderstreept om hun tactieken te ontwikkelen.

“Het minimaliseren van de vereiste toestemmingen omzeilt detectie en lijkt gunstiger, waardoor het vermogen om gedurende langere perioden onopgemerkt te blijven wordt vergroot”, aldus de onderzoekers. “Geografisch gezien breidt de malware zich uit naar nieuwe regio’s, zoals Italië en Frankrijk, wat wijst op een doelbewuste poging om de slachtofferspool te diversifiëren en het aanvalsoppervlak te verbreden.”

De ontwikkeling komt op het moment dat Symantec onthulde dat fictieve Chrome-browserupdates voor Android worden gebruikt als lokmiddel om de Cerberus-banktrojan te laten vallen. Soortgelijke campagnes waarbij valse Telegram-apps werden verspreid via valse websites (“telegroms(.)icu”) zijn ook waargenomen waarbij een andere Android-malware werd verspreid, genaamd SpyMax.

Eenmaal geïnstalleerd, vraagt de app de gebruiker om de toegankelijkheidsservices in te schakelen, waardoor toetsaanslagen, precieze locaties en zelfs de snelheid waarmee het apparaat beweegt kunnen worden verzameld. De verzamelde informatie wordt vervolgens gecomprimeerd en geëxporteerd naar een gecodeerde C2-server.

“SpyMax is een tool voor extern beheer (RAT) die de mogelijkheid heeft om persoonlijke/privé-informatie van het geïnfecteerde apparaat te verzamelen zonder toestemming van de gebruiker en deze naar een externe bedreigingsacteur te sturen”, aldus K7 Security Labs. “Hierdoor kunnen de dreigingsactoren de apparaten van slachtoffers controleren, wat de vertrouwelijkheid en integriteit van de privacy en gegevens van het slachtoffer aantast.”