Een malvertisingcampagne maakt gebruik van trojan-installatieprogramma’s voor populaire software zoals Google Chrome en Microsoft Teams om een achterdeur genaamd Oyster (ook bekend als Broomstick en CleanUpLoader) te laten vallen.

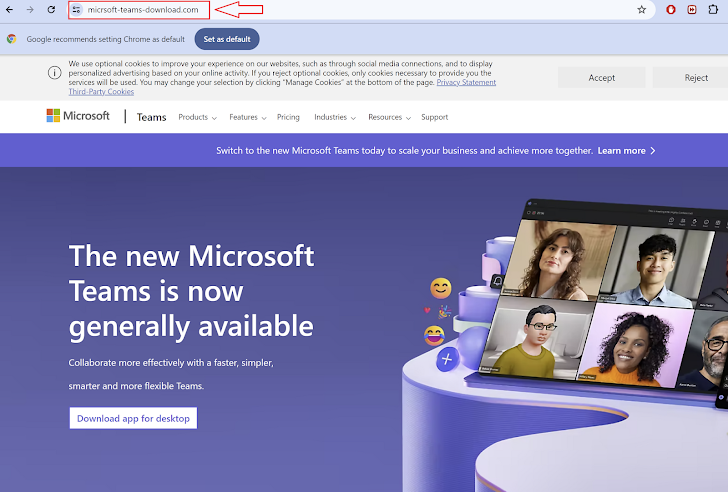

Dat blijkt uit bevindingen van Rapid7, dat lookalike-websites identificeerde die de kwaadaardige payloads hosten waarnaar gebruikers worden doorverwezen nadat ze ernaar hebben gezocht in zoekmachines zoals Google en Bing.

De bedreigingsactoren lokken nietsvermoedende gebruikers naar nepwebsites die beweren legitieme software te bevatten. Maar als u probeert het binaire installatiebestand te downloaden, wordt in plaats daarvan een malware-infectieketen gestart.

Concreet dient het uitvoerbare bestand als een pad voor een achterdeur genaamd Oyster, die in staat is informatie te verzamelen over de gecompromitteerde host, te communiceren met een hardgecodeerd command-and-control (C2)-adres en de uitvoering van externe code te ondersteunen.

Hoewel in het verleden is waargenomen dat Oyster wordt geleverd via een speciaal laderonderdeel dat bekend staat als Broomstick Loader (ook bekend als Oyster Installer), brengen de nieuwste aanvalsketens de directe inzet van de achterdeur met zich mee. De malware zou verband houden met ITG23, een aan Rusland gelinkte groep achter de TrickBot-malware.

De uitvoering van de malware wordt gevolgd door de installatie van de legitieme Microsoft Teams-software in een poging de list vol te houden en alarmsignalen te voorkomen. Rapid7 zegt ook te hebben waargenomen dat de malware wordt gebruikt om een PowerShell-script te genereren dat verantwoordelijk is voor het opzetten van persistentie op het systeem.

De onthulling komt omdat een cybercriminaliteitsgroep, bekend als Rogue Raticate (ook bekend als RATicate), wordt toegeschreven als de drijvende kracht achter een e-mailphishing-campagne die gebruikmaakt van pdf-lokvogels om gebruikers te verleiden op een kwaadaardige URL te klikken en NetSupport RAT te leveren.

“Als een gebruiker met succes wordt misleid om op de URL te klikken, wordt hij of zij via een Traffic Distribution System (TDS) naar de rest van de keten geleid en wordt uiteindelijk de NetSupport Remote Access Tool op zijn/haar computer geïmplementeerd”, aldus Symantec. .

Het valt ook samen met de opkomst van een nieuw phishing-as-a-service (PhaaS)-platform, de ONNX Store genaamd, waarmee klanten phishing-campagnes kunnen organiseren met behulp van ingebedde QR-codes in PDF-bijlagen die slachtoffers naar pagina’s voor het verzamelen van inloggegevens leiden.

ONNX Store, die ook Bulletproof-hosting en RDP-diensten aanbiedt via een Telegram-bot, wordt verondersteld een nieuwe merkversie te zijn van de Caffeine phishing-kit, die voor het eerst werd gedocumenteerd door Mandiant, eigendom van Google in oktober 2022, waarbij de service wordt onderhouden door een Arabisch- sprekende bedreigingsacteur genaamd MRxC0DER.

Naast het gebruik van de anti-botmechanismen van Cloudflare om detectie door phishing-websitescanners te omzeilen, zijn de URL’s die via de quishing-campagnes worden verspreid, ingebed met gecodeerd JavaScript dat wordt gedecodeerd tijdens het laden van de pagina om de netwerkmetagegevens van de slachtoffers te verzamelen en 2FA-tokens door te geven.

“ONNX Store heeft een twee-factor authenticatie (2FA) bypass-mechanisme dat (twee-factor authenticatie) verzoeken van slachtoffers onderschept”, aldus EclecticIQ-onderzoeker Arda Büyükkaya. “De phishing-pagina’s zien eruit als echte Microsoft 365-inloginterfaces, waardoor doelen worden misleid om hun authenticatiegegevens in te voeren.”