Mexicaanse gebruikers zijn in ieder geval sinds november 2023 het doelwit geweest van phishing-trucs met een belastingthema om een voorheen ongedocumenteerde Windows-malware te verspreiden, genaamd TimbreStealer.

Cisco Talos, die de activiteit ontdekte, beschreef de auteurs als bekwaam en dat de ‘bedreigingsacteur eerder soortgelijke tactieken, technieken en procedures (TTP’s) heeft gebruikt om in september 2023 een banktrojan te verspreiden die bekend staat als Mispadu.

Naast het gebruik van geavanceerde verduisteringstechnieken om detectie te omzeilen en persistentie te garanderen, maakt de phishing-campagne gebruik van geofencing om gebruikers in Mexico te onderscheiden, waarbij een onschadelijk leeg PDF-bestand wordt geretourneerd in plaats van het kwaadaardige bestand als de payload-sites vanaf andere locaties worden gecontacteerd.

Enkele van de opmerkelijke ontwijkingsmanoeuvres zijn onder meer het gebruik van aangepaste laders en directe systeemaanroepen om conventionele API-monitoring te omzeilen, naast het gebruik van Heaven’s Gate om 64-bits code uit te voeren binnen een 32-bits proces, een aanpak die onlangs ook door HijackLoader is overgenomen.

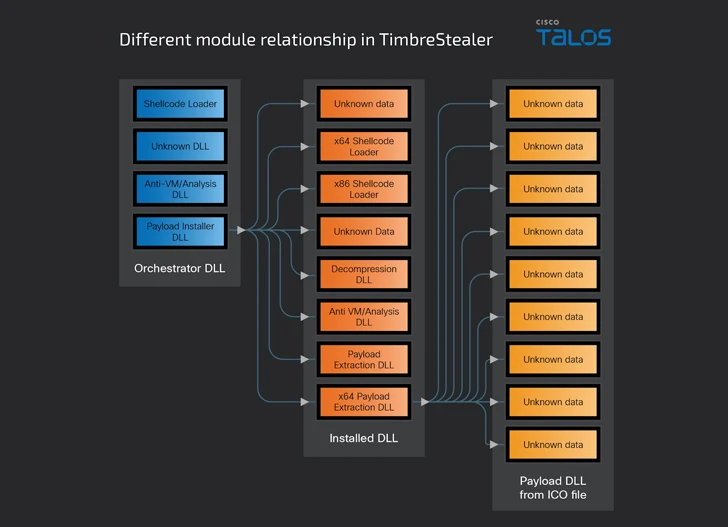

De malware wordt geleverd met verschillende ingebouwde modules voor orkestratie, decodering en bescherming van het belangrijkste binaire bestand, terwijl ook een reeks controles wordt uitgevoerd om te bepalen of er een sandbox-omgeving wordt uitgevoerd, de systeemtaal niet Russisch is en de tijdzone binnen een Latijns-Amerikaans gebied ligt. regio.

De Orchestrator-module zoekt ook naar bestanden en registersleutels om nogmaals te controleren of de machine niet eerder is geïnfecteerd, voordat een payload-installatiecomponent wordt gestart die een goedaardig lokbestand aan de gebruiker weergeeft, omdat dit uiteindelijk de uitvoering van de primaire payload van TimbreStealer activeert. .

De payload is ontworpen om een breed scala aan gegevens te verzamelen, waaronder inloggegevens uit verschillende mappen, systeemmetagegevens en de geopende URL’s, te zoeken naar bestanden die overeenkomen met specifieke extensies en de aanwezigheid van externe desktopsoftware te verifiëren.

Cisco Talos zei dat het overlappingen heeft vastgesteld met een Mispadu-spamcampagne die in september 2023 werd waargenomen, hoewel de doelsectoren van TimbreStealer gevarieerd zijn en de nadruk liggen op de productie- en transportsector.

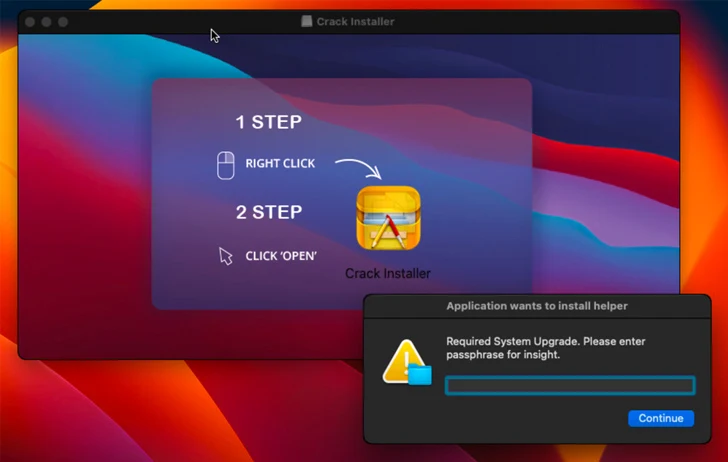

De onthulling komt te midden van de opkomst van een nieuwe versie van een andere informatiedief genaamd Atomic (ook bekend als AMOS), die in staat is gegevens te verzamelen van Apple macOS-systemen, zoals wachtwoorden voor lokale gebruikersaccounts, inloggegevens van Mozilla Firefox en Chromium-gebaseerde browsers, crypto-portemonnee informatie en interessante bestanden, met behulp van een ongebruikelijke combinatie van Python- en Apple Script-code.

“De nieuwe variant verdwijnt en gebruikt een Python-script om verborgen te blijven”, zei Bitdefender-onderzoeker Andrei Lapusneanu, waarbij hij opmerkte dat het Apple Script-blok voor het verzamelen van gevoelige bestanden van de computer van het slachtoffer een “aanzienlijk hoog niveau van gelijkenis” vertoont met de RustDoor-achterdeur.

Het volgt ook op de opkomst van nieuwe stealer-malwarefamilies zoals XSSLite, dat werd uitgebracht als onderdeel van een malware-ontwikkelingswedstrijd georganiseerd door het XSS-forum, ook al werden bestaande soorten zoals Agent Tesla en Pony (ook bekend als Fareit of Siplog) gebruikt voor diefstal van informatie en daaropvolgende verkoop op marktplaatsen voor stealerlogboeken zoals Exodus.