Bedreigingsjagers hebben in de NuGet-pakketbeheerder een verdacht pakket geïdentificeerd dat waarschijnlijk is ontworpen om zich te richten op ontwikkelaars die werken met tools van een Chinees bedrijf dat gespecialiseerd is in de productie van industriële en digitale apparatuur.

Het betreffende pakket is SqzrFramework480waarvan ReversingLabs zei dat het voor het eerst werd gepubliceerd op 24 januari 2024. Het is op het moment van schrijven 2.999 keer gedownload.

Het beveiligingsbedrijf voor de toeleveringsketen van software zei dat het geen ander pakket had gevonden dat soortgelijk gedrag vertoonde.

Er werd echter getheoretiseerd dat de campagne waarschijnlijk zou kunnen worden gebruikt voor het orkestreren van industriële spionage op systemen die zijn uitgerust met camera's, machine vision en robotarmen.

De indicatie dat SqzrFramework480 schijnbaar verbonden is met een Chinees bedrijf genaamd Bozhon Precision Industry Technology Co., Ltd. komt voort uit het gebruik van een versie van het bedrijfslogo voor het pictogram van het pakket. Het is geüpload door een Nuget-gebruikersaccount genaamd “zhaoyushun1999.”

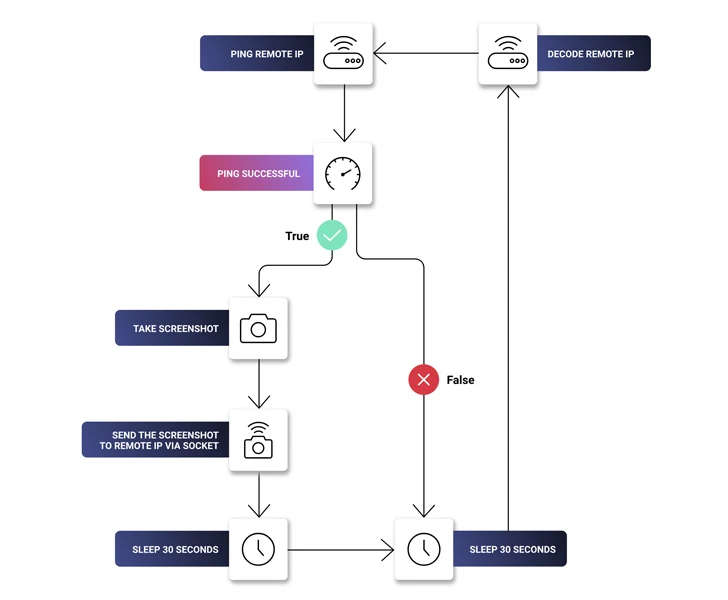

In de bibliotheek is een DLL-bestand “SqzrFramework480.dll” aanwezig dat wordt geleverd met functies om schermafbeeldingen te maken, elke 30 seconden een extern IP-adres te pingen totdat de bewerking succesvol is, en de schermafbeeldingen te verzenden via een socket die is gemaakt en verbonden met het genoemde IP-adres .

“Geen van deze gedragingen is resoluut kwaadaardig. Maar als ze samen worden genomen, veroorzaken ze alarm”, zegt veiligheidsonderzoeker Petar Kirhmajer. “De ping dient als hartslagcontrole om te zien of de exfiltratieserver nog leeft.”

Het kwaadwillige gebruik van sockets voor datacommunicatie en exfiltratie is eerder in het wild waargenomen, zoals in het geval van het npm-pakket nodejs_net_server.

Het exacte motief achter het pakket is nog onduidelijk, hoewel het een bekend feit is dat tegenstanders gestaag hun toevlucht nemen tot het verbergen van snode code in ogenschijnlijk goedaardige software om slachtoffers in gevaar te brengen.

Een alternatieve, onschadelijke verklaring zou kunnen zijn dat het pakket is gelekt door een ontwikkelaar of een derde partij die met het bedrijf samenwerkt.

“Ze kunnen ook het ogenschijnlijk kwaadaardige gedrag van continue schermopname verklaren: het zou voor een ontwikkelaar eenvoudigweg een manier kunnen zijn om beelden van de camera op de hoofdmonitor naar een werkstation te streamen”, aldus Kirhmajer.

Afgezien van de ambiguïteit rond het pakket onderstrepen de bevindingen de gecompliceerde aard van bedreigingen voor de toeleveringsketen, waardoor het absoluut noodzakelijk is dat gebruikers bibliotheken nauwkeurig onderzoeken voordat ze deze downloaden.

“Open-source repository's zoals NuGet hosten steeds vaker verdachte en kwaadaardige pakketten die zijn ontworpen om ontwikkelaars aan te trekken en hen te misleiden om kwaadaardige bibliotheken en andere modules te downloaden en op te nemen in hun ontwikkelingspijplijnen”, aldus Kirhmajer.