De beruchte Russische hackers, bekend als Sandworm, richtten zich vorig jaar op een elektrisch onderstation in Oekraïne en veroorzaakten in oktober 2022 een korte stroomstoring.

De bevindingen zijn afkomstig van Google’s Mandiant, die de hack omschreef als een “multi-event cyberaanval” waarbij gebruik werd gemaakt van een nieuwe techniek om industriële controlesystemen (ICS) te beïnvloeden.

“De acteur gebruikte eerst OT-level living-off-the-land (LotL)-technieken om waarschijnlijk de stroomonderbrekers van het onderstation van het slachtoffer te activeren, waardoor een ongeplande stroomstoring ontstond die samenviel met massale raketaanvallen op kritieke infrastructuur in heel Oekraïne”, aldus het bedrijf.

“Sandworm voerde later een tweede ontwrichtende gebeurtenis uit door een nieuwe variant van CaddyWiper in de IT-omgeving van het slachtoffer in te zetten.”

Het dreigingsinformatiebureau heeft de locatie van de beoogde energievoorziening, de duur van de stroomstoring en het aantal mensen dat door het incident werd getroffen, niet bekendgemaakt.

De ontwikkeling markeert de voortdurende inspanningen van Sandworm om sinds ten minste 2015 ontwrichtende aanvallen uit te voeren en het elektriciteitsnet in Oekraïne in gevaar te brengen met behulp van malware zoals Industroyer.

De exacte initiële vector die voor de cyberfysieke aanval wordt gebruikt, is momenteel onduidelijk, en er wordt aangenomen dat het gebruik van LotL-technieken door de bedreigingsacteur de tijd en middelen die nodig zijn om deze uit te voeren, heeft verminderd.

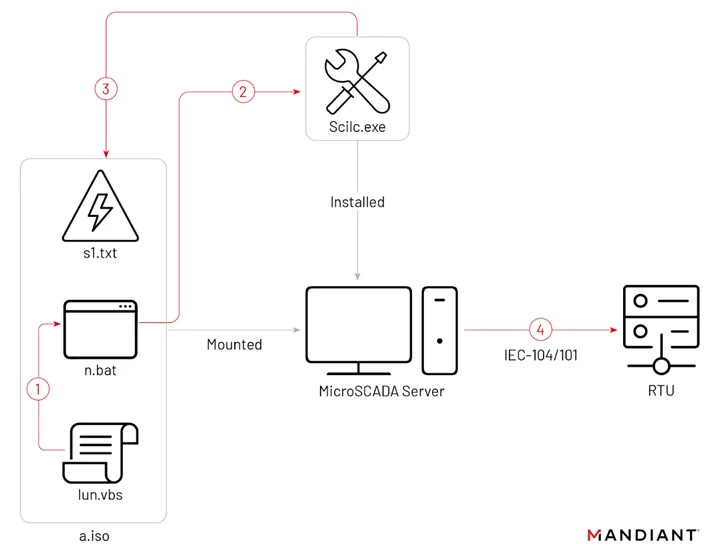

Er wordt aangenomen dat de inbraak rond juni 2022 heeft plaatsgevonden, waarbij de Sandworm-actoren toegang kregen tot de operationele technologie (OT)-omgeving via een hypervisor die een SCADA-beheerinstantie (Supervisory Control and Data Acquisition) voor de onderstationomgeving van het slachtoffer hostte.

Op 10 oktober 2022 werd een afbeeldingsbestand op een optische schijf (ISO) gebruikt om malware te lanceren die onderstations kon uitschakelen, wat resulteerde in een ongeplande stroomstoring.

“Twee dagen na het OT-evenement implementeerde Sandworm een nieuwe variant van CaddyWiper in de IT-omgeving van het slachtoffer om verdere verstoring te veroorzaken en mogelijk forensische artefacten te verwijderen”, aldus Mandiant.

CaddyWiper verwijst naar een datawismalware die voor het eerst aan het licht kwam in maart 2022 in verband met de Russisch-Oekraïense oorlog.

De uiteindelijke uitvoering van de aanval, zo merkte Mandiant op, viel samen met het begin van een meerdaagse reeks gecoördineerde raketaanvallen op kritieke infrastructuur in een aantal Oekraïense steden, waaronder de stad waar het naamloze slachtoffer zich bevond.

“Deze aanval vormt een onmiddellijke bedreiging voor de Oekraïense kritieke infrastructuuromgevingen die gebruik maken van het MicroSCADA-toezichtcontrolesysteem”, aldus het bedrijf.

“Gezien de wereldwijde dreigingsactiviteit van Sandworm en de wereldwijde inzet van MicroSCADA-producten, zouden vermogensbezitters wereldwijd actie moeten ondernemen om hun tactieken, technieken en procedures tegen IT- en OT-systemen te verzachten.”