Cybersecurity-onderzoekers hebben een kritieke beveiligingskwetsbaarheid in Ollama onthuld die, indien succesvol uitgebuit, een externe, niet-geverifieerde aanvaller in staat zou kunnen stellen zijn volledige procesgeheugen te lekken.

De out-of-bounds leesfout, die waarschijnlijk gevolgen heeft voor meer dan 300.000 servers wereldwijd, wordt gevolgd als CVE-2026-7482 (CVSS-score: 9,1). Het heeft de codenaam gekregen Bloedende lama door Cyera.

Ollama is een populair open-sourceframework waarmee grote taalmodellen (LLM’s) lokaal kunnen worden uitgevoerd in plaats van in de cloud. Op GitHub heeft het project meer dan 171.000 sterren en is het meer dan 16.100 keer geforkt.

“Ollama vóór 0.17.1 bevat een grote kwetsbaarheid voor lezen buiten het bereik in de GGUF-modellader”, aldus een beschrijving van de fout in CVE.org. “Het /api/create eindpunt accepteert een door de aanvaller geleverd GGUF-bestand waarin de aangegeven tensor-offset en -grootte de werkelijke lengte van het bestand overschrijden; tijdens kwantisering in fs/ggml/gguf.go en server/quantization.go (WriteTo()) leest de server voorbij de toegewezen heap-buffer.”

GGUF, een afkorting voor GPT-Generated Unified Format, is een bestandsindeling die wordt gebruikt om grote taalmodellen op te slaan, zodat ze eenvoudig lokaal kunnen worden geladen en uitgevoerd.

Het probleem komt in de kern voort uit Ollama’s gebruik van het onveilige pakket bij het maken van een model op basis van een GGUF-bestand, met name in een functie genaamd “WriteTo(),”, waardoor het mogelijk wordt om bewerkingen uit te voeren die de geheugenveiligheidsgaranties van de programmeertaal omzeilen.

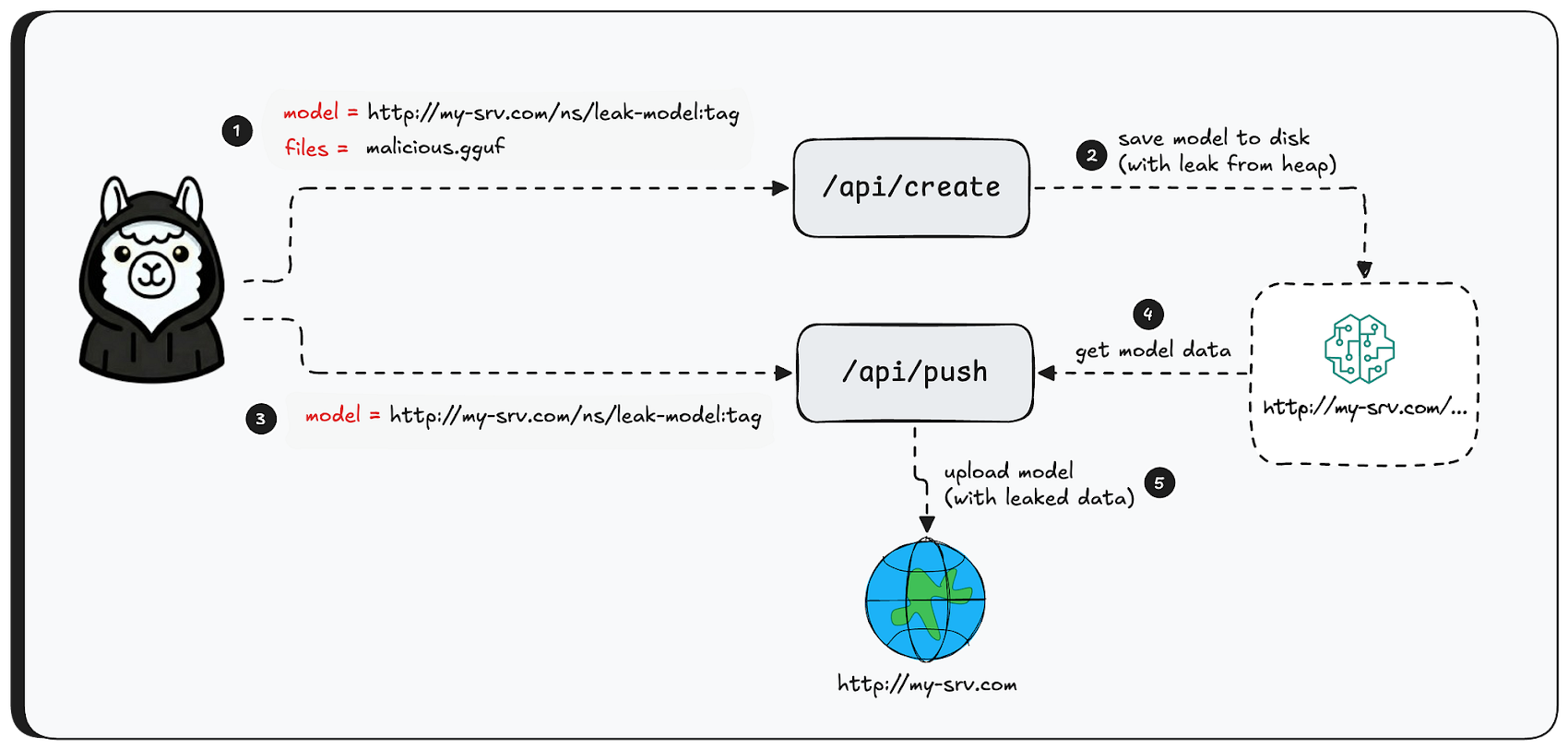

In een hypothetisch aanvalsscenario kan een slechte actor een speciaal vervaardigd GGUF-bestand naar een blootgestelde Ollama-server sturen, waarbij de vorm van de tensor is ingesteld op een zeer groot getal, om de heap-lezing buiten het bereik te activeren tijdens het maken van het model met behulp van het /api/create-eindpunt. Succesvol misbruik van de kwetsbaarheid kan gevoelige gegevens uit het Ollama-procesgeheugen lekken.

Dit kunnen omgevingsvariabelen, API-sleutels, systeemprompts en gespreksgegevens van gelijktijdige gebruikers zijn. Deze gegevens kunnen worden geëxfiltreerd door het resulterende modelartefact via het /api/push-eindpunt te uploaden naar een door de aanvaller beheerd register.

De exploitatieketen ontvouwt zich in drie stappen:

- Upload een vervaardigd GGUF-bestand met een opgeblazen tensorvorm naar een netwerktoegankelijke Ollama-server met behulp van een HTTP POST-verzoek.

- Gebruik het /api/create-eindpunt om het maken van modellen te activeren, waardoor de kwetsbaarheid voor lezen buiten het bereik wordt geactiveerd.

- Gebruik het /api/push-eindpunt om gegevens uit het heap-geheugen naar een externe server te exfiltreren.

“Een aanvaller kan in principe alles over de organisatie te weten komen op basis van uw AI-gevolgtrekking: API-sleutels, bedrijfseigen code, klantcontracten en nog veel meer”, aldus Cyera-beveiligingsonderzoeker Dor Attias.

“Bovendien verbinden ingenieurs Ollama vaak met tools als Claude Code. In die gevallen is de impact zelfs nog groter: alle output van de tools stroomt naar de Ollama-server, wordt op de hoop opgeslagen en komt mogelijk in de handen van een aanvaller terecht.”

Gebruikers wordt geadviseerd om de nieuwste oplossingen toe te passen, de netwerktoegang te beperken, actieve instances te controleren op blootstelling aan internet en deze te isoleren en te beveiligen achter een firewall. Het wordt ook aanbevolen om een authenticatieproxy of API-gateway voor alle Ollama-instanties te implementeren, omdat de REST API geen kant-en-klare authenticatie biedt.

Twee niet-gepatchte fouten in Ollama leiden tot aanhoudende uitvoering van code

De ontwikkeling komt op het moment dat onderzoekers van Striga twee kwetsbaarheden in het Windows-updatemechanisme van Ollama hebben beschreven die kunnen worden gekoppeld aan de uitvoering van persistente code. De tekortkomingen zijn nog steeds niet verholpen na de openbaarmaking op 27 januari 2026, en zijn gepubliceerd na het verstrijken van een openbaarmakingsperiode van 90 dagen.

Volgens Bartłomiej “Bartek” Dmitruk, mede-oprichter van Striga, start de Windows-desktopclient automatisch bij het inloggen vanuit de Windows Startup-map, luistert op 127.0.0(.)1:11434 en vraagt periodiek op de achtergrond naar updates via het /api/update-eindpunt om eventuele openstaande updates uit te voeren bij de volgende start van de app.

De geïdentificeerde kwetsbaarheden hebben betrekking op het doorlopen van een pad en een ontbrekende handtekeningcontrole die, in combinatie met de on-login-routine, een aanvaller in staat kan stellen update-reacties te beïnvloeden om bij elke login willekeurige code uit te voeren. De gebreken worden hieronder opgesomd –

- CVE-2026-42248 (CVSS-score: 7,7) – Een kwetsbaarheid voor ontbrekende handtekeningverificatie die de binaire update niet verifieert vóór installatie, in tegenstelling tot de macOS-versie.

- CVE-2026-42249 (CVSS-score: 7,7) – Een kwetsbaarheid bij het doorlopen van paden die voortkomt uit het feit dat de Windows-updater het lokale pad voor de staging-map van het installatieprogramma rechtstreeks vanuit HTTP-antwoordheaders aanmaakt zonder deze op te schonen.

Om de fouten te kunnen misbruiken, moet de aanvaller de controle hebben over een updateserver die bereikbaar is voor de Ollama-client van het slachtoffer. In een dergelijke situatie kan dit leiden tot een scenario waarin een willekeurig uitvoerbaar bestand wordt geleverd als onderdeel van het updateproces en naar de opstartmap van Windows wordt geschreven zonder problemen met de handtekeningcontrole te veroorzaken.

Om de updatereactie te kunnen controleren, bestaat één benadering uit het overschrijven van de OLLAMA_UPDATE_URL om de client naar een lokale server op gewone HTTP te verwijzen. De aanvalsketen gaat er ook van uit dat AutoUpdateEnabled is ingeschakeld, wat de standaardinstelling is.

Bovendien kan de ontbrekende integriteitscontrole leiden tot zelfuitvoering van de code, zonder dat er misbruik hoeft te worden gemaakt van de kwetsbaarheid bij het doorlopen van paden. In dit geval wordt het installatieprogramma in de verwachte stagingmap geplaatst. Tijdens de volgende start vanuit de map Opstarten wordt het updateproces gestart zonder de handtekening opnieuw te verifiëren, waardoor in plaats daarvan de code van de aanvaller wordt uitgevoerd.

Dat gezegd hebbende, is de uitvoering van de externe code niet persistent, omdat de volgende legitieme update het geënsceneerde bestand overschrijft. Door de padtraversal aan de mix toe te voegen, kan een slechte actor het uitvoerbare bestand omleiden zodat het buiten het gebruikelijke pad wordt geschreven en een persistente code-uitvoering bereiken.

Volgens CERT Polska, die het gecoördineerde openbaarmakingsproces heeft overgenomen, zijn Ollama voor Windows-versies 0.12.10 tot en met 0.17.5 kwetsbaar voor de twee fouten. In de tussentijd wordt gebruikers aangeraden om automatische updates uit te schakelen en eventuele bestaande Ollama-snelkoppelingen uit de map Opstarten (“%APPDATA%MicrosoftWindowsStart MenuProgramsStartup”) te verwijderen om het stille uitvoeringstraject bij inloggen uit te schakelen.

“Elke Ollama voor Windows-installatie met versie 0.12.10 tot en met 0.22.0 is kwetsbaar”, aldus Dmitruk. “Het pad dat wordt doorlopen, schrijft door de aanvaller gekozen uitvoerbare bestanden naar de opstartmap van Windows. De ontbrekende handtekeningverificatie houdt ze daar: de opschoning na het schrijven die niet-ondertekende bestanden op een werkende updater zou verwijderen, is een no-op op Windows. Bij de volgende aanmelding voert Windows uit wat er is achtergebleven.”

“De keten produceert persistente, stille code-uitvoering op het privilegeniveau van de gebruiker die Ollama gebruikt. Realistische payloads omvatten reverse shells, info-stealers die browsergeheimen en SSH-sleutels exfiltreren, of droppers die naar aanvullende persistentiemechanismen draaien. Alles dat draait als de huidige gebruiker. Het verwijderen van het verwijderde binaire bestand uit de map Opstarten maakt een einde aan de persistentie, maar de onderliggende fouten blijven bestaan.”