Een nieuwe aanvalstechniek zou kunnen worden bewapend om duizenden publieke domeincontrollers (DC’s) over de hele wereld te keren om een kwaadaardig botnet te creëren en het te gebruiken om macht gedistribueerde Denial-of-Service (DDOS) -aanvallen uit te voeren.

De aanpak is codenaam win-ddos door SafeBreach-onderzoekers of Yair en Shahak Morag, die hun bevindingen presenteerden op de Def Con 33 Security Conference vandaag.

“Terwijl we de fijne kneepjes van de Windows LDAP -clientcode hebben onderzocht, hebben we een belangrijke fout ontdekt waarmee we het URL -verwijzingsproces konden manipuleren om DC’s op een slachtofferserver te wijzen om het te overweldigen,” zeiden Yair en Morag in een rapport dat werd gedeeld met het hacker -nieuws.

“Als gevolg hiervan konden we win-ddo’s maken, een techniek die een aanvaller in staat zou stellen de kracht van tienduizenden openbare DC’s over de hele wereld te benutten om een kwaadaardig botnet te creëren met enorme bronnen en uploadpercentages. Allemaal zonder iets te kopen en zonder een traceerbare voetafdruk achter te laten.”

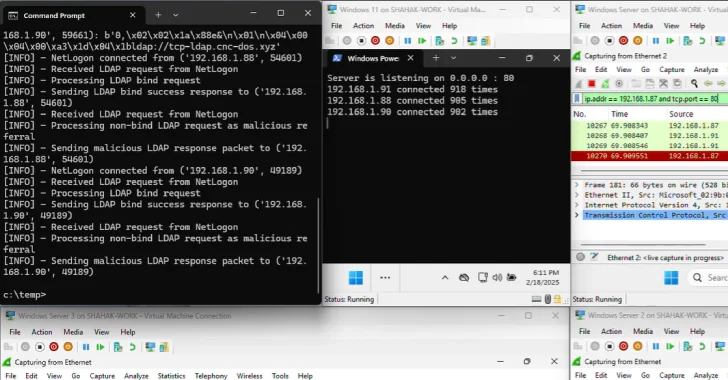

Bij het transformeren van DC’s in een DDoS -bot zonder de noodzaak van code -uitvoering of referenties, verandert de aanval in wezen het Windows -platform om zowel het slachtoffer als het wapen te worden. De aanvalsstroom is als volgt –

- Aanvaller stuurt een RPC -oproep naar DCS die hen activeert om CLDAP -clients te worden

- DC’s sturen het CLDAP -verzoek naar de CLDAP -server van de aanvaller, die vervolgens een verwijzingsreactie retourneert die de DCS naar de LDAP -server van de aanvaller verwijst om over te schakelen van UDP naar TCP

- DCS stuurt vervolgens de LDAP -query naar de LDAP -server van de aanvaller via TCP

- De LDAP -server van de aanvaller reageert met een LDAP -verwijzingsreactie met een lange lijst met LDAP -verwijzings -URL’s, dat allemaal naar een enkele poort op één IP -adres wijst

- DC’s sturen een LDAP -query op die poort, waardoor de webserver die via de poort kan worden geserveerd, de TCP -verbinding kan sluiten

“Zodra de TCP -verbinding is afgebroken, gaan de DC’s door naar de volgende verwijzing op de lijst, die weer naar dezelfde server wijst,” zeiden de onderzoekers. “En dit gedrag herhaalt zich totdat alle URL’s in de verwijzingslijst voorbij zijn, waardoor onze innovatieve win-ddos-aanvalstechniek wordt gecreëerd.”

Wat win-ddos aanzienlijk maakt, is dat het een hoge bandbreedte heeft en geen aanvaller nodig heeft om speciale infrastructuur te kopen. Noch vereist het hen om apparaten te doorbreken, waardoor ze onder de radar kunnen vliegen.

https://www.youtube.com/watch?v=itqhjh-5xmy

Verdere analyse van het LDAP -clientcode -verwijzingsproces heeft aangetoond dat het mogelijk is om een LSASS -crash, reboot of een blauw scherm van overlijden (BSOD) te activeren door langdurige verwijzingslijsten naar DC’s te sturen door te profiteren van het feit dat er geen limieten zijn voor de verordening van de verwijzingen en verwijzingen die niet worden vrijgegeven uit het DC -heapgeheugen totdat de informatie succesvol is.

Bovendien is gevonden dat de transport-agnostische code die is uitgevoerd naar serverclient-aanvragen om drie nieuwe Denial-of-Service (DOS) kwetsbaarheden te herbergen die domeincontrollers kunnen crashen zonder de noodzaak van authenticatie, en een extra DOS-fouten die elke geverifieerde gebruiker de mogelijkheid biedt om een domeincontroller of Windows-computer in een domein te laten vallen.

De geïdentificeerde tekortkomingen worden hieronder vermeld –

- CVE-2025-26673 (CVSS -score: 7.5) – Ongecontroleerd resource -verbruik in Windows Lightweight Directory Access Protocol (LDAP) stelt een ongeautoriseerde aanvaller in staat om service via een netwerk te weigeren (opgelost in mei 2025)

- CVE-2025-32724 (CVSS -score: 7.5) – Ongecontroleerde resource consumptie in Windows Local Security Authority Subsystem Service (LSASS) stelt een ongeautoriseerde aanvaller in staat om service via een netwerk te weigeren (opgelost in juni 2025)

- CVE-2025-49716 (CVSS -score: 7.5) – Ongecontroleerde resource verbruik in Windows NetLogon stelt een ongeautoriseerde aanvaller in staat om service via een netwerk te weigeren (opgelost in juli 2025)

- CVE-2025-49722 (CVSS -score: 5.7) – Ongecontroleerde resource consumptie in Windows Print Spooler -componenten stelt een geautoriseerde aanvaller in staat om service via een aangrenzend netwerk te weigeren (opgelost in juli 2025)

Net als de LDAPNACHMARE (CVE-2024-49113) Kwetsbaarheid die eerder in januari is gedetailleerd, blijkt uit de laatste bevindingen dat er blinde vlekken in Windows bestaan die kunnen worden gericht en geëxploiteerd, verlammende bedrijfsactiviteiten.

“De kwetsbaarheden die we hebben ontdekt, zijn nulklik, niet-geauthenticeerde kwetsbaarheden waarmee aanvallers deze systemen op afstand kunnen crashen als ze publiek toegankelijk zijn, en ook laten zien hoe aanvallers met minimale toegang tot een intern netwerk dezelfde resultaten kunnen activeren tegen particuliere infrastructuur,” zeiden de onderzoekers.

“Onze bevindingen doorbreken gemeenschappelijke veronderstellingen in modellering van bedrijven: dat DOS -risico’s alleen van toepassing zijn op openbare diensten, en dat interne systemen veilig zijn voor misbruik tenzij volledig gecompromitteerd. De implicaties voor veerkracht van ondernemingen, risicomodellen en defensiestrategieën zijn aanzienlijk.”