Cybersecurity-onderzoekers hebben een nieuwe, geavanceerde Android-malware onthuld, genaamd FjordPhantom die sinds begin september 2023 is waargenomen bij gebruikers in Zuidoost-Aziatische landen als Indonesië, Thailand en Vietnam.

“Het verspreidt zich voornamelijk via berichtendiensten en combineert app-gebaseerde malware met social engineering om bankklanten te bedriegen”, zei het in Oslo gevestigde mobiele-app-beveiligingsbedrijf Promon in een donderdag gepubliceerde analyse.

De aanvalsketens, die voornamelijk via e-mail, sms en berichtenapps worden verspreid, misleiden de ontvangers zodat ze een vermeende bankapp downloaden die is uitgerust met legitieme functies, maar ook frauduleuze componenten bevat.

Slachtoffers worden vervolgens onderworpen aan een social engineering-techniek die lijkt op telefonische aanvalslevering (TOAD), waarbij ze een nep-callcenter bellen om stapsgewijze instructies te ontvangen voor het uitvoeren van de app.

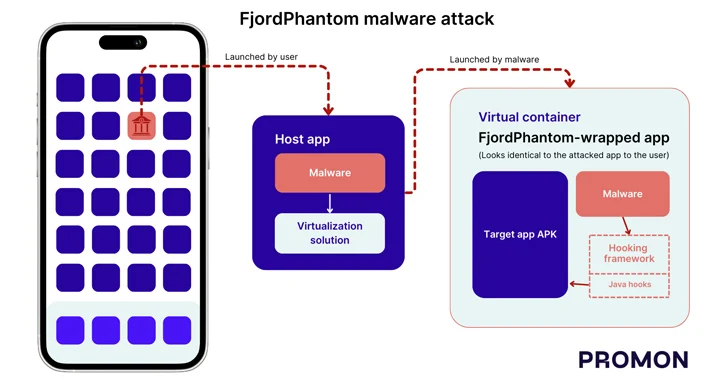

Een belangrijk kenmerk van de malware die het onderscheidt van andere banktrojans in zijn soort, is het gebruik van virtualisatie om kwaadaardige code in een container uit te voeren en onder de radar te blijven.

De stiekeme methode, zegt Promon, verbreekt de sandbox-beveiliging van Android, omdat verschillende apps op dezelfde sandbox kunnen worden uitgevoerd, waardoor de malware toegang krijgt tot gevoelige gegevens zonder dat root-toegang nodig is.

“Virtualisatieoplossingen zoals die door de malware worden gebruikt, kunnen ook worden gebruikt om code in een applicatie te injecteren, omdat de virtualisatieoplossing eerst zijn eigen code (en al het andere in de app) in een nieuw proces laadt en vervolgens de code van het gehoste proces laadt. toepassing”, aldus beveiligingsonderzoeker Benjamin Adolphi.

In het geval van FjordPhantom bevat de gedownloade host-app een kwaadaardige module en het virtualisatie-element dat vervolgens wordt gebruikt om de ingebedde app van de beoogde bank in een virtuele container te installeren en te starten.

Met andere woorden, de nep-app is ontworpen om de legitieme app van de bank in een virtuele container te laden en tegelijkertijd een hooking-framework binnen de omgeving te gebruiken om het gedrag van belangrijke API’s te veranderen om gevoelige informatie programmatisch van het scherm van de applicatie te halen en dialoogvensters te sluiten die worden gebruikt om kwaadaardige activiteiten op de apparaten van gebruikers waarschuwen.

“FjordPhantom zelf is op een modulaire manier geschreven om verschillende bank-apps aan te vallen”, zei Adolphi. “Afhankelijk van welke bankapp in de malware is ingebed, zal deze verschillende aanvallen op deze apps uitvoeren.”