De loader-as-a-service (LaaS) die bekendstaat als FakeBat is dit jaar uitgegroeid tot een van de meest wijdverspreide loader-malwarefamilies die via de drive-by-downloadtechniek wordt verspreid, zo blijkt uit bevindingen van Sekoia.

“FakeBat richt zich vooral op het downloaden en uitvoeren van de volgende fase van de payload, zoals IcedID, Lumma, RedLine, SmokeLoader, SectopRAT en Ursnif”, aldus het bedrijf in een analyse van dinsdag.

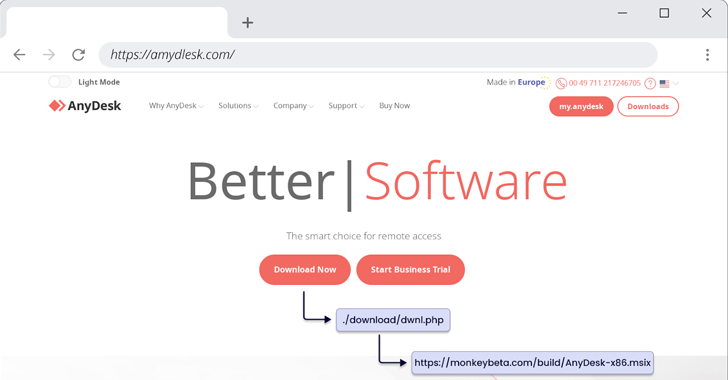

Drive-by-aanvallen omvatten het gebruik van methoden zoals zoekmachineoptimalisatie (SEO)-vergiftiging, malvertising en kwaadaardige code-injecties in gecompromitteerde sites om gebruikers te verleiden valse software-installatieprogramma’s of browserupdates te downloaden.

Het gebruik van malware loaders in de afgelopen jaren sluit aan bij het toenemende gebruik van landingspagina’s die legitieme softwarewebsites imiteren door ze voor te doen als legitieme installers. Dit sluit aan bij het grotere aspect dat phishing en social engineering een van de belangrijkste manieren van dreigingsactoren blijven om initiële toegang te verkrijgen.

FakeBat, ook bekend als EugenLoader en PaykLoader, wordt sinds december 2022 op ondergrondse fora aangeboden aan andere cybercriminelen via een LaaS-abonnementsmodel door een Russischtalige cybercrimineel genaamd Eugenfest (ook bekend als Payk_34).

De loader is ontworpen om beveiligingsmechanismen te omzeilen en biedt klanten opties om builds te genereren met behulp van sjablonen om legitieme software te trojaniseren en om installaties in de loop van de tijd te bewaken via een beheerpaneel.

Terwijl eerdere versies gebruikmaakten van een MSI-formaat voor de malware-builds, zijn de recente iteraties die sinds september 2023 zijn waargenomen, overgestapt op een MSIX-formaat en is er een digitale handtekening aan het installatieprogramma toegevoegd met een geldig certificaat om de beveiliging van Microsoft SmartScreen te omzeilen.

De malware is beschikbaar voor $ 1.000 per week en $ 2.500 per maand voor het MSI-formaat, $ 1.500 per week en $ 4.000 per maand voor het MSIX-formaat en $ 1.800 per week en $ 5.000 per maand voor het gecombineerde MSI- en handtekeningpakket.

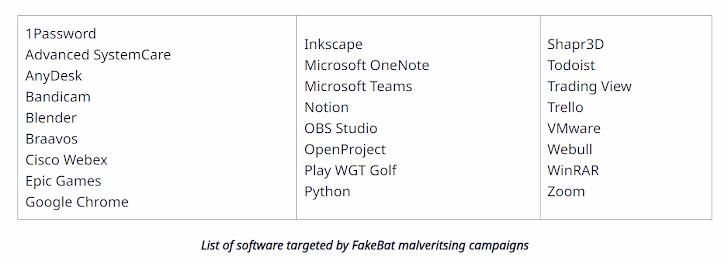

Sekoia zei dat het verschillende activiteitsclusters detecteerde die FakeBat verspreidden via drie primaire benaderingen: het imiteren van populaire software via kwaadaardige Google-advertenties, neppe updates van webbrowsers via gecompromitteerde sites en social engineering-schema’s op sociale netwerken. Dit omvat campagnes die waarschijnlijk gerelateerd zijn aan de FIN7-groep, Nitrogen en BATLOADER.

“Naast het hosten van payloads filteren FakeBat (command-and-control) servers hoogstwaarschijnlijk verkeer op basis van kenmerken zoals de User-Agent-waarde, het IP-adres en de locatie”, aldus Sekoia. “Dit maakt de distributie van de malware naar specifieke doelen mogelijk.”

De onthulling komt nadat het AhnLab Security Intelligence Center (ASEC) een malwarecampagne heeft beschreven die een andere loader met de naam DBatLoader (ook bekend als ModiLoader en NatsoLoader) verspreidt via phishingmails met factuurthema’s.

Het volgt ook op de ontdekking van infectieketens die Hijack Loader (ook bekend als DOILoader en IDAT Loader) verspreiden via illegale filmdownloadsites om uiteindelijk de Lumma-informatiedief te leveren.

“Deze IDATLOADER-campagne maakt gebruik van een complexe infectieketen met meerdere lagen van directe codegebaseerde verduistering in combinatie met innovatieve trucs om de kwaadaardigheid van de code verder te verbergen”, aldus Kroll-onderzoeker Dave Truman.

“De infectie draaide om het gebruik van Microsoft’s mshta.exe om code uit te voeren die diep begraven lag in een speciaal vervaardigd bestand dat zich voordeed als een PGP Secret Key. De campagne maakte gebruik van nieuwe aanpassingen van gangbare technieken en zware verduistering om de kwaadaardige code te verbergen voor detectie.”

Er zijn ook phishingcampagnes waargenomen die de Remcos RAT leveren, waarbij een nieuwe Oost-Europese dreigingsactor genaamd Unfurling Hemlock loaders en e-mails gebruikt om binaire bestanden te verspreiden die als een ‘clusterbom’ fungeren om verschillende soorten malware tegelijk te verspreiden.

“De malware die met deze techniek wordt verspreid, bestaat voornamelijk uit stealers, zoals RedLine, RisePro en Mystic Stealer, en loaders zoals Amadey en SmokeLoader”, aldus Hector Garcia, onderzoeker bij Outpost24.

“De meeste eerste fasen werden gedetecteerd doordat ze via e-mail naar verschillende bedrijven werden verzonden of werden verwijderd van externe sites die door externe laders werden gecontacteerd.”