Netwerkpenetratietests spelen een cruciale rol bij de bescherming van bedrijven in de steeds evoluerende wereld van cyberbeveiliging. Toch hebben bedrijfsleiders en IT-professionals misvattingen over dit proces, dat van invloed is op hun beveiligingspositie en besluitvorming.

Deze blog fungeert als een korte handleiding over netwerkpenetratietesten, legt uit wat het is, ontkracht veelvoorkomende mythen en geeft een nieuwe kijk op de rol ervan in het huidige beveiligingslandschap.

Wat is netwerkpenetratietesten?

Netwerkpenetratietesten zijn een proactieve benadering van cyberbeveiliging waarbij beveiligingsexperts cyberaanvallen simuleren om hiaten in de cyberverdediging van een organisatie te identificeren. Het belangrijkste doel van dit proces is het identificeren en corrigeren van zwakke punten voordat hackers deze kunnen misbruiken. Dit proces wordt soms ‘pentesting’ of ‘ethisch hacken’ genoemd.

Netwerkpentesting controleert op kieren in het pantser van een organisatie om cyberrisico’s te helpen beperken en bescherming te bieden tegen gegevens-, financiële en reputatieverliezen.

Verschillen tussen interne en externe netwerkpenetratietests

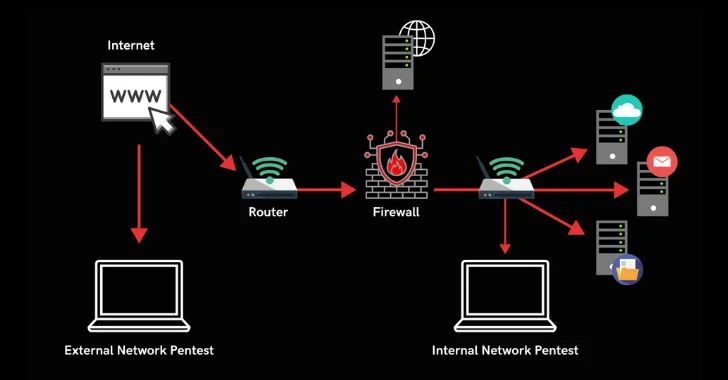

Interne en externe netwerkpenetratietests richten zich op verschillende delen van de verdedigingspositie van een organisatie en zijn om verschillende redenen belangrijk.

Interne netwerkpenetratietests beoordelen de veiligheid van de interne netwerkcomponenten van een organisatie, zoals servers, databases en applicaties. Hun doel is om kwetsbaarheden te identificeren die kunnen worden uitgebuit door een insider: een kwaadwillende medewerker, iemand die per ongeluk schade kan veroorzaken, of een buitenstaander die al ongeautoriseerde toegang heeft verkregen.

Aan de andere kant zoeken externe netwerkpenetratietests naar bedreigingen van buiten de organisatie, veroorzaakt door cybercriminelen. Ze beoordelen naar buiten gerichte delen van het netwerk van een organisatie, zoals websites en webapplicaties, om aanvallen te simuleren die cybercriminelen uitvoeren om ongeautoriseerde toegang te verkrijgen.

Het is geen kwestie van het een boven het ander verkiezen. Interne en externe netwerkpenetratietests zijn complementaire lagen van een alomvattende cyberbeveiligingsaanpak.

Hoe netwerkpenetratietesten werken

Het proces van netwerkpenetratietesten kan grofweg in zeven fasen worden verdeeld.

- De reikwijdte definiëren: De organisatie beslist in samenwerking met experts of penetratietesters welke systemen met welke methoden moeten worden getest en wat niet toegestaan is.

- Informatie verzamelen: Testers verzamelen informatie over het netwerk, zoals IP-adressen en domeinnamen.

- Kwetsbaarheden detecteren: Testers identificeren kwetsbaarheden in het netwerk met behulp van verschillende handmatige en geautomatiseerde tools en technieken.

- Het exploiteren van de kwetsbaarheden: Testers misbruiken de blootgelegde beveiligingsfouten om te proberen ongeautoriseerde toegang te krijgen tot systemen en gevoelige gegevens.

- Post-exploitatie: Testers gebruiken de informatie die in de voorgaande fasen is verzameld om de toegang tot systemen en gevoelige gegevens te escaleren om de impact van een potentiële aanval te testen en aan te tonen.

- Rapportage over de kwetsbaarheden: Testers rapporteren over geïdentificeerde kwetsbaarheden en bevelen beveiligingsoplossingen aan.

- Het oplossen van de kwetsbaarheden: Op basis van het rapport beperkt de organisatie de risico’s en verbetert ze haar beveiligingspositie.

Netwerkpenetratietests helpen organisaties een duidelijk beeld te krijgen van de effectiviteit van hun cyberdefensie, waardoor ze weloverwogen en strategische beveiligingsbeslissingen kunnen nemen.

Veelvoorkomende misvattingen over netwerkpenetratietesten

Nu we weten wat netwerkpenetratietesten zijn en hoe het werkt, kunnen we veelvoorkomende mythen ontkrachten.

Mythe 1: Netwerkpenetratietests zijn een vorm van hacken.

Hoewel de methoden van testers vergelijkbaar kunnen zijn met die van hackers, is het testen van netwerkpenetratie een ethisch proces dat erop gericht is organisaties te beschermen. Hetzelfde kan niet worden gezegd van hacken, omdat de bedoeling kwaadaardig is.

Mythe 2: U hoeft slechts één keer een netwerkpenetratietest uit te voeren.

Verschillende factoren bepalen de veiligheid van een organisatie, waaronder de steeds evoluerende en voortschrijdende capaciteiten van bedreigingsactoren of cybercriminelen en veranderende componenten in de IT-infrastructuur van een organisatie.

Er ontstaan regelmatig nieuwe bedreigingsmogelijkheden als gevolg van veranderingen in deze factoren. Daarom moet u vaak netwerkpenetratietests uitvoeren, en niet slechts één keer, om de veranderingen bij te houden en potentiële kwetsbaarheden te identificeren om risico’s te beperken en bedreigingen voor te blijven.

Mythe 3: Netwerkpenetratietests zijn alleen bedoeld voor grote bedrijven.

Kleine en middelgrote bedrijven zijn een belangrijk doelwit voor hackers, omdat deze organisaties vaak niet over de middelen beschikken om zichzelf efficiënt te beschermen. Ongeveer 40% van de kleine bedrijven verliest gegevens als gevolg van cyberaanvallen, en ongeveer 60% gaat binnen zes maanden na een cyberaanval failliet. Netwerkpenetratietests kunnen deze organisaties helpen hun verdediging te verbeteren door vooraf kwetsbaarheden te identificeren die cybercriminelen kunnen misbruiken.

Mythe 4: Netwerkpenetratietests verstoren de bedrijfsvoering.

De angst rond netwerkpenetratietests is begrijpelijk. Met behulp van geavanceerde tools en technologieën kunt u echter netwerkpenetratietesten uitvoeren met minimale verstoringen. Daarnaast kunt u een verzoek indienen om de pentest buiten kantooruren en in het weekend uit te voeren.

Mythe 5: Handmatige netwerkpenetratietests zijn de enige manier om aan de regelgeving te voldoen.

Nalevingsvereisten variëren afhankelijk van de bedrijfstakken en geografische gebieden. De reikwijdte, frequentie en testvereisten voor netwerkpenetratietesten verschillen per standaard. Er is geen one size fits all, en handmatige netwerkpenetratietesten zijn zeker niet de enige manier om aan de regelgeving te voldoen.

Handmatige versus geautomatiseerde netwerkpenetratietesten

Netwerkpenetratietests, zowel handmatig als automatisch, bieden het duidelijke voordeel dat kwetsbaarheden worden geïdentificeerd en verholpen voordat hackers deze kunnen misbruiken.

Dat gezegd hebbende, beide methoden hebben hun voor- en nadelen.

Handmatige penetratietesten zijn praktischer en worden geleid door menselijke intuïtie, waardoor u beveiligingsbedreigingen en kwetsbaarheden kunt onderzoeken door de lens van beveiligingsexperts.

Het is echter ook gevoelig voor menselijke fouten en inconsistenties. De methoden die testers gebruiken, houden mogelijk geen gelijke tred met de evolutie van de bedreigingen. Belangrijker nog is dat het handmatig testen van netwerkpenetratie notoir tijdrovend en kostbaar is.

Wat de geautomatiseerde netwerkpenetratietesten betreft, hangt de doeltreffendheid ervan af van de keuze van de juiste oplossing. Als u dat echter voor elkaar kunt krijgen, kunnen geautomatiseerde netwerkpenetratietests u helpen de beperkingen van handmatige penetratietests te overwinnen.

Met geautomatiseerde netwerkpenetratietests kunt u kwetsbaarheden identificeren die een kwaadwillende actor sneller en consistenter kan misbruiken. Het is ook minder gevoelig voor menselijke fouten en schaalbaarder en kosteneffectiever.

Met een geavanceerde geautomatiseerde oplossing voor het testen van netwerkpenetratie, zoals vPenTest van Vonahi Security, kunt u voortdurend problemen voorblijven door vaker tests uit te voeren en kunt u het risicoprofiel van uw organisatie vrijwel in realtime monitoren. Verbeter uw netwerk- en cyberbeveiligingsverdediging – ontdek vandaag nog de voordelen van vPenTest op www.vonahi.io!

Bescherm uw bedrijf met geautomatiseerde netwerkpenetratietests

Gezien de complexiteit van moderne IT-infrastructuren en de innovatie van nieuwe aanvalsmethoden, zijn netwerkpenetratietesten een must-have in uw cyberverdediging, omdat u hiermee proactief kunt controleren op kwetsbaarheden en deze kunt oplossen om cybercatastrofes te voorkomen.

Hoewel handmatige penetratietests vervelend en duur kunnen zijn, bieden geautomatiseerde netwerkpenetratietests een efficiënt, kosteneffectief en betrouwbaar alternatief, waardoor u vaker kunt testen met on-demand planning en uw netwerk vrijwel in realtime kunt monitoren.

In de strijd om meer cyberbeveiliging zijn geautomatiseerde penetratietesten een effectief schild, waarmee organisaties zich kunnen beschermen tegen downtime, reputatie- en financiële schade en incidenten met gegevensverlies.

Versterk de cyberbeveiliging van uw organisatie met vPenTest van Vonahi Security – de toonaangevende geautomatiseerde oplossing voor het testen van netwerkpenetratie. Beveilig uw bedrijf efficiënt, kosteneffectief en in realtime tegen cyberdreigingen. Sluit u aan bij de ruim 8.000 organisaties die profiteren van vPenTest. Bezoek Vonahi Security om uw netwerk te beveiligen en de zich ontwikkelende cyberrisico’s voor te blijven.

Over Vonahi-beveiliging

Vonahi Security, een bedrijf van Kaseya, is een pionier in het opbouwen van de toekomst van offensieve adviesdiensten op het gebied van cyberbeveiliging door middel van automatisering. vPenTest van Vonahi is een SaaS-platform dat handmatige interne en externe netwerkpenetratietests volledig repliceert, waardoor het voor organisaties eenvoudig en betaalbaar wordt om cyberbeveiligingsrisico’s voortdurend in realtime te evalueren. vPenTest wordt gebruikt door managed service providers, managed security service providers en interne IT-teams. Vonahi Security heeft zijn hoofdkantoor in Atlanta, Georgia.