Bedreigingsjagers hebben details bekendgemaakt van een nieuwe, sluipende malwarecampagne genaamd DOOD#VAX dat gebruik maakt van een mix van “gedisciplineerd vakmanschap en slim misbruik van legitieme systeemfuncties” om traditionele detectiemechanismen te omzeilen en een trojan voor externe toegang (RAT) in te zetten, bekend als AsyncRAT.

“De aanval maakt gebruik van IPFS-gehoste VHD-bestanden, extreme scriptverduistering, runtime-decodering en in-memory shellcode-injectie in vertrouwde Windows-processen, waarbij nooit een gedecodeerd binair bestand op schijf wordt neergezet”, aldus Securonix-onderzoekers Akshay Gaikwad, Shikha Sangwan en Aaron Beardslee in een rapport gedeeld met The Hacker News.

AsyncRAT is een open source-malware die aanvallers uitgebreide controle biedt over gecompromitteerde eindpunten, waardoor bewaking en gegevensverzameling mogelijk is via keylogging, scherm- en webcamopname, klembordmonitoring, toegang tot het bestandssysteem, uitvoering van opdrachten op afstand en persistentie bij opnieuw opstarten.

Het startpunt van de infectiereeks is een phishing-e-mail die een virtuele harde schijf (VHD) bezorgt die wordt gehost op het gedecentraliseerde InterPlanetary Filesystem (IPFS)-netwerk. De VHD-bestanden zijn vermomd als PDF-bestanden voor inkooporders om doelen te misleiden.

De uit meerdere fasen bestaande campagne is gefinancierd om gebruik te maken van Windows Script Files (WSF), sterk versluierde batchscripts en zelfparserende PowerShell-laders om een gecodeerde x64-shellcode te leveren. De shellcode in kwestie is AsyncRAT, die rechtstreeks in vertrouwde Windows-processen wordt geïnjecteerd en volledig in het geheugen wordt uitgevoerd, waardoor eventuele forensische artefacten op schijf effectief worden geminimaliseerd.

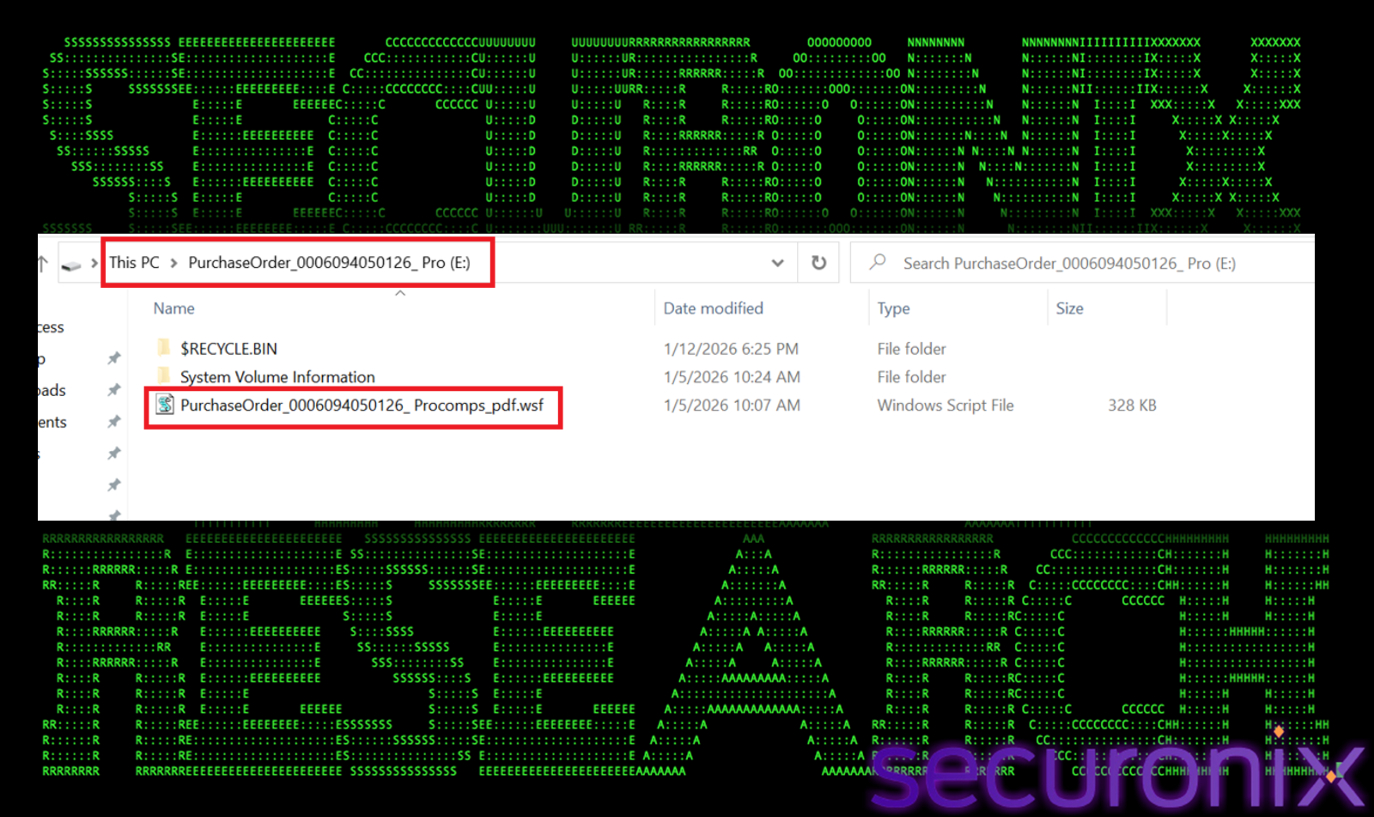

“Als een gebruiker na het downloaden eenvoudig dit PDF-achtige bestand probeert te openen en erop dubbelklikt, wordt het geactiveerd als een virtuele harde schijf”, leggen de onderzoekers uit. “Het gebruik van een VHD-bestand is een zeer specifieke en effectieve ontwijkingstechniek die wordt gebruikt in moderne malwarecampagnes. Dit gedrag laat zien hoe VHD-bestanden bepaalde beveiligingscontroles omzeilen.”

Gepresenteerd op de nieuw aangekoppelde schijf “E:” is een WSF-script dat, wanneer het door het slachtoffer wordt uitgevoerd, ervan uitgaande dat het een PDF-document is, een verborgen batchscript verwijdert en uitvoert dat eerst een reeks controles uitvoert om vast te stellen of het niet in een gevirtualiseerde of sandbox-omgeving draait, en dat het de nodige rechten heeft om verder te gaan.

Zodra aan alle voorwaarden is voldaan, ontketent het script een op PowerShell gebaseerde procesinjector en persistentiemodule die is ontworpen om de uitvoeringsomgeving te valideren, ingebedde payloads te decoderen, persistentie in te stellen met behulp van geplande taken en de uiteindelijke malware te injecteren in door Microsoft ondertekende Windows-processen (bijv. RuntimeBroker.exe, OneDrive.exe, taskhostw.exe en sihost.exe) om te voorkomen dat de artefacten naar schijf worden geschreven.

De PowerShell-component legt de basis voor een ‘heimelijke, veerkrachtige uitvoeringsengine’ waarmee de trojan volledig in het geheugen kan draaien en zich kan mengen in legitieme systeemactiviteiten, waardoor langdurige toegang tot gecompromitteerde omgevingen mogelijk wordt gemaakt.

Om de mate van stealth verder te vergroten, controleert de malware de uitvoeringstijd en beperkt de uitvoering met behulp van slaapintervallen om het CPU-gebruik te verminderen, verdachte snelle Win32 API-activiteit te vermijden en het runtime-gedrag minder abnormaal te maken.

“Moderne malwarecampagnes zijn steeds meer afhankelijk van vertrouwde bestandsformaten, scriptmisbruik en geheugenresidente uitvoering om traditionele beveiligingscontroles te omzeilen”, aldus de onderzoekers. “In plaats van een enkel kwaadaardig binair bestand af te leveren, bouwen aanvallers nu meertraps executiepijplijnen waarin elk afzonderlijk onderdeel goedaardig lijkt als het afzonderlijk wordt geanalyseerd. Deze verschuiving heeft detectie, analyse en incidentrespons aanzienlijk uitdagender gemaakt voor verdedigers.”

“In deze specifieke infectieketen vergroot de beslissing om AsyncRAT te leveren als gecodeerde, geheugenresidente shellcode de stealth ervan aanzienlijk. De payload verschijnt nooit op schijf in een herkenbare uitvoerbare vorm en draait binnen de context van vertrouwde Windows-processen. Dit bestandsloze uitvoeringsmodel maakt detectie en forensische reconstructie aanzienlijk moeilijker, waardoor AsyncRAT kan werken met een verminderd risico op ontdekking door traditionele eindpuntbeveiligingscontroles.”