Crypto-hardware portemonnee-maker Ledger publiceerde een nieuwe versie van zijn “@ledgerhq/connect-kit” npm-module nadat niet-geïdentificeerde bedreigingsactoren kwaadaardige code hadden gepusht die leidde tot de diefstal van ruim $600.000 in virtuele activa.

Het compromis was het gevolg van het feit dat een voormalige werknemer het slachtoffer werd van een phishing-aanval, aldus het bedrijf in een verklaring.

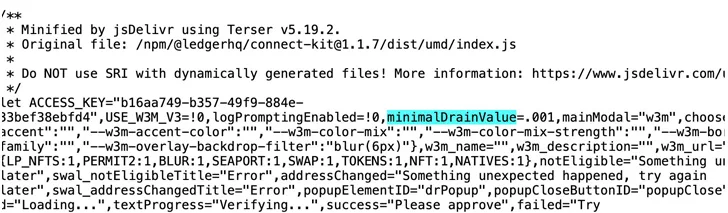

Hierdoor konden de aanvallers toegang krijgen tot het npm-account van Ledger en drie kwaadaardige versies van de module – 1.1.5, 1.1.6 en 1.1.7 – uploaden en verspreiden crypto drainer-malware naar andere applicaties die afhankelijk zijn van de module, wat resulteert in een inbreuk op de softwareleveringsketen.

“De kwaadaardige code gebruikte een frauduleus WalletConnect-project om geld om te leiden naar een hackerportemonnee”, aldus Ledger.

Connect Kit maakt het, zoals de naam al aangeeft, mogelijk om DApps (korte gedecentraliseerde applicaties) te verbinden met de hardware wallets van Ledger.

Volgens beveiligingsbedrijf Sonatype bevatte versie 1.1.7 direct een portemonnee-aftappende payload om ongeautoriseerde transacties uit te voeren om digitale activa over te dragen naar een door een actor bestuurde portemonnee.

Versies 1.1.5 en 1.1.6, hoewel ze geen ingebouwde afdruiprek hadden, werden aangepast om een secundair npm-pakket te downloaden, geïdentificeerd als 2e6d5f64604be31, dat fungeert als een crypto-aftapsysteem. De module kan op het moment van schrijven nog steeds worden gedownload.

“Eenmaal geïnstalleerd in uw software, presenteert de malware de gebruikers een nep-modale prompt die hen uitnodigt om portemonnees te verbinden”, aldus Sonatype-onderzoeker Ilkka Turunen. “Zodra de gebruikers door deze modaliteit klikken, begint de malware geld uit de verbonden portemonnees te halen.”

Het kwaadaardige bestand is naar schatting ongeveer vijf uur live geweest, hoewel de actieve exploitatieperiode waarin het geld werd weggesluisd beperkt was tot een periode van minder dan twee uur.

Ledger heeft sindsdien alle drie de kwaadaardige versies van Connect Kit van npm verwijderd en 1.1.8 gepubliceerd om het probleem te verhelpen. Het heeft ook de portefeuilleadressen van de bedreigingsacteur gerapporteerd en opgemerkt dat de uitgever van stablecoin Tether het gestolen geld heeft bevroren.

De ontwikkeling onderstreept in ieder geval de voortdurende targeting van open-source-ecosystemen, waarbij softwareregisters zoals PyPI en npm steeds vaker worden gebruikt als vectoren voor het installeren van malware via supply chain-aanvallen.

“De specifieke targeting van cryptocurrency-activa demonstreert de zich ontwikkelende tactieken van cybercriminelen om binnen enkele uren aanzienlijke financiële winsten te behalen, waarbij ze rechtstreeks geld verdienen met hun malware”, aldus Turunen.