Cybersecurity-onderzoekers hebben een bijgewerkte versie van een macOS-informatiesteler geïdentificeerd, genaamd Atoom (of AMOS), wat aangeeft dat de bedreigingsactoren achter de malware actief de mogelijkheden ervan verbeteren.

“Het lijkt erop dat Atomic Stealer rond midden tot eind december 2023 werd bijgewerkt, waarbij de ontwikkelaars payload-encryptie introduceerden in een poging om detectieregels te omzeilen”, zei Jérôme Segura van Malwarebytes in een rapport van woensdag.

Atomic Stealer verscheen voor het eerst in april 2023 voor een maandelijks abonnement van $ 1.000. Het is in staat gevoelige informatie van een gecompromitteerde host te verzamelen, waaronder sleutelhangerwachtwoorden, sessiecookies, bestanden, crypto-wallets, systeemmetagegevens en het wachtwoord van de machine via een valse prompt.

De afgelopen maanden is waargenomen dat de malware zich via malvertising en gecompromitteerde sites verspreidt onder het mom van legitieme software en webbrowser-updates.

Uit de laatste analyse van Malwarebytes blijkt dat Atomic Stealer nu wordt verkocht voor een flinke huurprijs van $3.000 per maand, waarbij de acteurs een promotie houden die samenvalt met Kerstmis, waarbij de malware wordt aangeboden voor een gereduceerde prijs van $2.000.

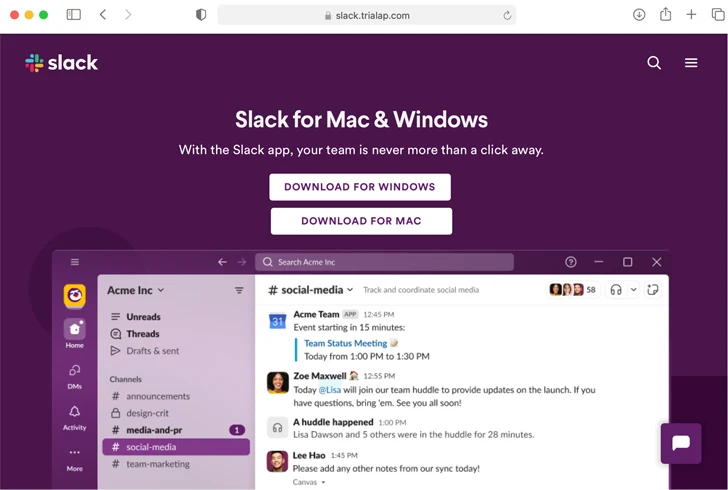

Naast het integreren van encryptie om detectie door beveiligingssoftware te dwarsbomen, hebben campagnes die Atomic Stealer distribueren een kleine verschuiving ondergaan, waarbij Google-zoekadvertenties die Slack nabootsen, worden gebruikt als kanalen om Atomic Stealer of een malware-lader genaamd EugenLoader (ook bekend als FakeBat) in te zetten, afhankelijk van het besturingssysteem.

Het is vermeldenswaard dat een malvertisingcampagne die in september 2023 werd opgemerkt, gebruik maakte van een frauduleuze site voor het TradingView-grafiekplatform om NetSupport RAT te leveren, indien bezocht vanuit Windows, en Atomic Stealer, als het besturingssysteem macOS is.

Het malafide Slack disk image (DMG)-bestand vraagt het slachtoffer bij het openen om het systeemwachtwoord in te voeren, waardoor bedreigingsactoren gevoelige informatie kunnen verzamelen waarvoor de toegang beperkt is. Een ander cruciaal aspect van de nieuwe versie is het gebruik van verduistering om de command-and-control-server te verbergen die de gestolen informatie ontvangt.

“Aangezien stealers een grote bedreiging blijven voor Mac-gebruikers, is het belangrijk om software te downloaden van vertrouwde locaties”, aldus Segura. “Schadelijke advertenties en loksites kunnen echter erg misleidend zijn en er is slechts één enkele fout nodig (het invoeren van uw wachtwoord) voordat de malware uw gegevens verzamelt en exfiltreert.”