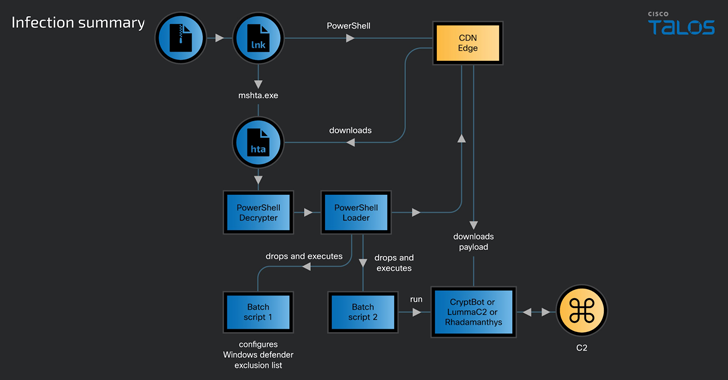

Er is sinds februari 2024 een nieuwe lopende malwarecampagne waargenomen waarbij drie verschillende stealers worden verspreid, zoals CryptBot, LummaC2 en Rhadamanthys, gehost op Content Delivery Network (CDN) cachedomeinen.

Cisco Talos heeft de activiteit met matig vertrouwen toegeschreven aan een bedreigingsacteur die wordt gevolgd als CoralRaider, een vermoedelijk van Vietnamese afkomst zijnde groep die eerder deze maand aan het licht kwam.

Deze beoordeling is gebaseerd op “verschillende overlappingen in tactieken, technieken en procedures (TTP's) van de Rotbot-campagne van CoralRaider, waaronder de initiële aanvalsvector van het Windows Shortcut-bestand, de tussenliggende PowerShell-decryptor en downloadscripts voor de payload, de FoDHelper-techniek die wordt gebruikt om gebruikerstoegang te omzeilen Controles (UAC) van de slachtoffermachine”, aldus het bedrijf.

Doelstellingen van de campagne omvatten verschillende bedrijfssectoren in verschillende geografische gebieden, waaronder de VS, Nigeria, Pakistan, Ecuador, Duitsland, Egypte, het VK, Polen, de Filippijnen, Noorwegen, Japan, Syrië en Turkije.

Bij aanvalsketens downloaden gebruikers bestanden die zich voordoen als filmbestanden via een webbrowser, waardoor de kans op een grootschalige aanval groter wordt.

“Deze bedreigingsacteur gebruikt een Content Delivery Network (CDN) cache om de kwaadaardige bestanden op te slaan op hun netwerkrandhost in deze campagne, waardoor vertragingen bij verzoeken worden vermeden”, aldus Talos-onderzoekers Joey Chen, Chetan Raghuprasad en Alex Karkins. “De acteur gebruikt de CDN-cache als downloadserver om netwerkverdedigers te misleiden.”

Er wordt vermoed dat de initiële toegangsvector voor de drive-by downloads phishing-e-mails zijn, die deze gebruiken als kanaal om boobytrapped-links te verspreiden die verwijzen naar ZIP-archieven die een Windows-snelkoppelingsbestand (LNK) bevatten.

Het snelkoppelingsbestand voert op zijn beurt een PowerShell-script uit om een HTML-toepassingslading (HTA) in de volgende fase op te halen die wordt gehost in de CDN-cache, die vervolgens Javascript-code uitvoert om een ingebedde PowerShell-lader te starten die stappen onderneemt om onder de radar te vliegen en uiteindelijk downloadt en voert een van de drie stealer-malware uit.

Het modulaire PowerShell-laderscript is ontworpen om de User Access Controls (UAC) op de machine van het slachtoffer te omzeilen met behulp van een bekende techniek genaamd FodHelper, die ook is gebruikt door Vietnamese bedreigingsactoren die zijn gekoppeld aan een andere stealer, bekend als NodeStealer, die Facebook kan stelen. accountgegevens.

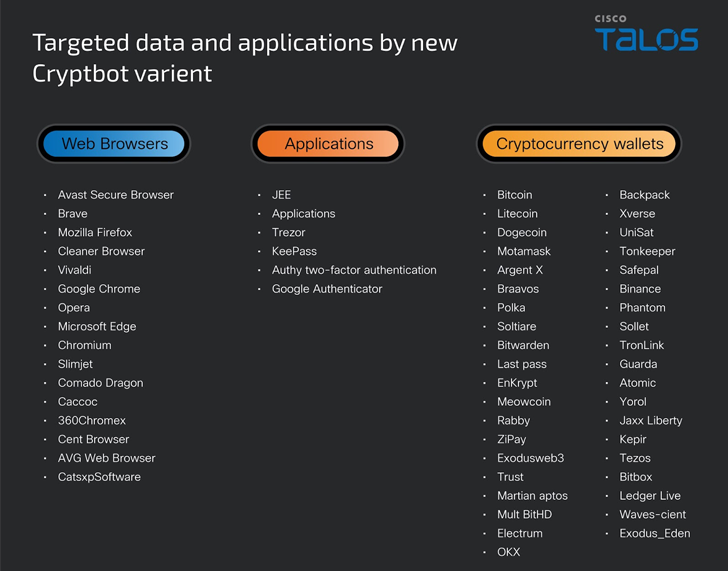

De stealer-malware verzamelt, ongeacht wat er wordt ingezet, de informatie van slachtoffers, zoals systeem- en browsergegevens, inloggegevens, cryptocurrency-portefeuilles en financiële informatie.

Wat opvalt aan de campagne is dat deze gebruik maakt van een bijgewerkte versie van CryptBot die nieuwe anti-analysetechnieken bevat en ook applicatiedatabases van wachtwoordbeheer en authenticatorapplicatie-informatie vastlegt.