Cybersecurity-onderzoekers hebben een nieuwe campagne ontdekt die misbruik maakt van een onlangs onthuld beveiligingslek in Fortinet FortiClient EMS-apparaten om ScreenConnect- en Metasploit Powerfun-payloads te leveren.

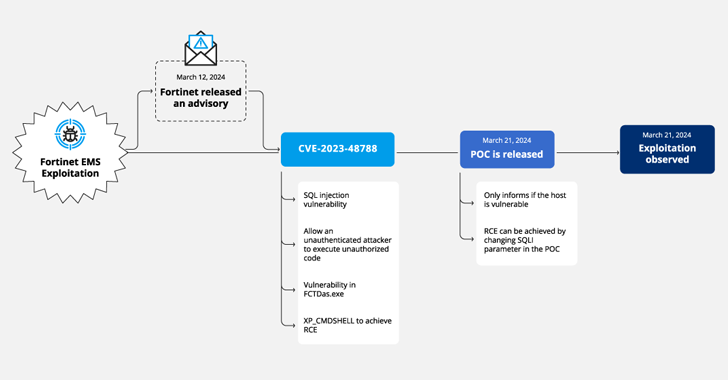

De activiteit omvat de exploitatie van CVE-2023-48788 (CVSS-score: 9,3), een kritieke SQL-injectiefout die een niet-geverifieerde aanvaller in staat zou kunnen stellen ongeautoriseerde code of opdrachten uit te voeren via specifiek vervaardigde verzoeken.

Cybersecuritybedrijf Forescout volgt de campagne onder de codenaam Verbinden: leuk vanwege het gebruik van ScreenConnect en Powerfun voor post-exploitatie.

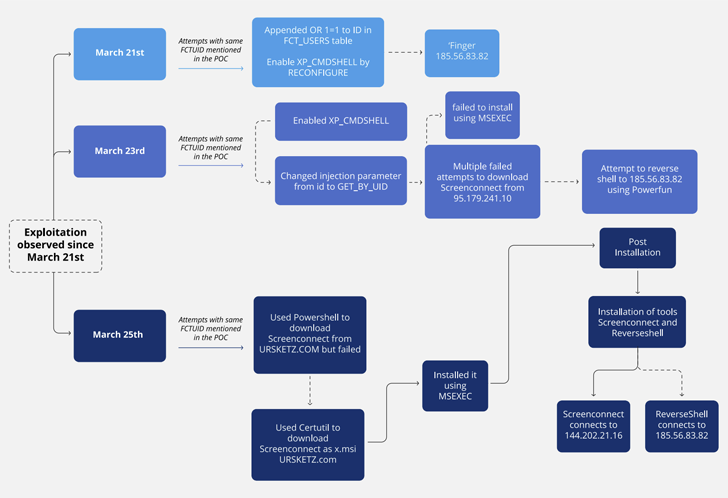

De inbraak was gericht tegen een niet nader genoemd mediabedrijf waarvan het kwetsbare FortiClient EMS-apparaat aan het internet werd blootgesteld kort na de release van een proof-of-concept (PoC)-exploit voor de fout op 21 maart 2024.

De daaropvolgende dagen werd waargenomen dat de onbekende tegenstander de fout gebruikte om ScreenConnect tevergeefs te downloaden en vervolgens de externe desktopsoftware te installeren met behulp van het hulpprogramma msiexec.

Op 25 maart werd de PoC-exploit echter gebruikt om PowerShell-code te lanceren die het Powerfun-script van Metasploit downloadde en een omgekeerde verbinding met een ander IP-adres op gang bracht.

Er zijn ook SQL-instructies gedetecteerd die zijn ontworpen om ScreenConnect te downloaden van een extern domein (“ursketz[.]com”) met behulp van certutil, dat vervolgens via msiexec werd geïnstalleerd voordat verbinding werd gemaakt met een command-and-control (C2)-server.

Er zijn aanwijzingen dat de dreigingsactor die erachter zit al sinds 2022 actief is, waarbij hij zich specifiek richt op Fortinet-apparaten en Vietnamese en Duitse talen gebruikt in hun infrastructuur.

“De waargenomen activiteit heeft duidelijk een handmatige component, wat blijkt uit alle mislukte pogingen om tools te downloaden en te installeren, evenals de relatief lange tijd tussen pogingen”, aldus beveiligingsonderzoeker Sai Molige.

“Dit is een bewijs dat deze activiteit deel uitmaakt van een specifieke campagne, en niet van een exploit in geautomatiseerde cybercriminele botnets. Uit onze observaties blijkt dat de actoren achter deze campagne geen massascans uitvoeren, maar doelomgevingen kiezen die over VPN-apparaten beschikken.”

Forescout zei dat de aanval tactische en infrastructurele overlappingen vertoont met andere incidenten die in maart 2024 door Palo Alto Networks Unit 42 en Blumira werden gedocumenteerd en waarbij misbruik werd gemaakt van CVE-2023-48788 om ScreenConnect en Atera te downloaden.

Organisaties wordt aangeraden patches van Fortinet toe te passen om potentiële bedreigingen aan te pakken, te controleren op verdacht verkeer en een webapplicatiefirewall (WAF) te gebruiken om potentieel kwaadaardige verzoeken te blokkeren.