Bedreigingsactoren zijn actief bezig met het scannen en exploiteren van een paar beveiligingsfouten die naar verluidt maar liefst 92.000 aan internet blootgestelde D-Link Network-Attached Storage (NAS)-apparaten treffen.

Bijgehouden als CVE-2024-3272 (CVSS-score: 9,8) en CVE-2024-3273 (CVSS-score: 7,3) zijn de kwetsbaarheden van invloed op oudere D-Link-producten die de end-of-life (EoL)-status hebben bereikt. D-Link zei in een advies dat het niet van plan is een patch te verzenden en dringt er in plaats daarvan bij klanten op aan deze te vervangen.

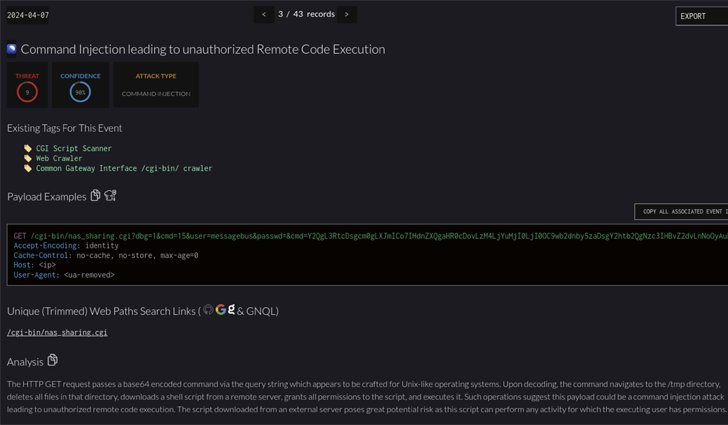

“De kwetsbaarheid ligt in de nas_sharing.cgi uri, die kwetsbaar is vanwege twee hoofdproblemen: een achterdeur die wordt gefaciliteerd door hardgecodeerde inloggegevens, en een kwetsbaarheid voor commando-injectie via de systeemparameter”, zei beveiligingsonderzoeker met de naam netsecfish in eind maart 2024.

Succesvol misbruik van de fouten zou kunnen leiden tot willekeurige uitvoering van opdrachten op de getroffen D-Link NAS-apparaten, waardoor bedreigingsactoren de mogelijkheid krijgen toegang te krijgen tot gevoelige informatie, systeemconfiguraties te wijzigen of zelfs een denial-of-service (DoS)-toestand te activeren.

De problemen zijn van invloed op de volgende modellen:

- DNS-320L

- DNS-325

- DNS-327L, en

- DNS-340L

Threat Intelligence-bedrijf GreyNoise zei dat het aanvallers had waargenomen die probeerden de fouten te bewapenen om de Mirai-botnet-malware te verspreiden, waardoor het mogelijk werd om de D-Link-apparaten op afstand te overmeesteren.

Bij gebrek aan een oplossing is de Shadowserver Foundation dat wel aanbevelen dat gebruikers deze apparaten offline halen of externe toegang krijgen tot het apparaat dat is beveiligd met een firewall om potentiële bedreigingen te beperken.

De bevindingen illustreren eens te meer dat Mirai-botnets zich voortdurend aanpassen en nieuwe kwetsbaarheden in hun repertoire opnemen, waarbij bedreigingsactoren snel nieuwe varianten ontwikkelen die zijn ontworpen om deze problemen te misbruiken om zoveel mogelijk apparaten binnen te dringen.

Nu netwerkapparaten gemeenschappelijke doelwitten worden voor financieel gemotiveerde en aan de natiestaat gekoppelde aanvallers, komt deze ontwikkeling op het moment dat Palo Alto Networks Unit 42 onthulde dat bedreigingsactoren steeds vaker overstappen op door malware geïnitieerde scanaanvallen om kwetsbaarheden in doelnetwerken te signaleren.

“Sommige scanaanvallen zijn afkomstig van goedaardige netwerken die waarschijnlijk worden aangestuurd door malware op geïnfecteerde machines”, aldus het bedrijf.

“Door scanaanvallen vanaf gecompromitteerde hosts te lanceren, kunnen aanvallers het volgende bereiken: hun sporen verbergen, geofencing omzeilen, botnets uitbreiden, [and] door gebruik te maken van de middelen van deze gecompromitteerde apparaten om een groter aantal scanverzoeken te genereren vergeleken met wat ze zouden kunnen bereiken met alleen hun eigen apparaten.”