Indiase overheidsinstanties en energiebedrijven zijn het doelwit van onbekende bedreigingsactoren met als doel een aangepaste versie van een open-source informatiesteler-malware genaamd HackBrowserData te leveren en in sommige gevallen gevoelige informatie te exfiltreren door Slack als command-and-control (C2) te gebruiken. .

“De informatiedief werd geleverd via een phishing-e-mail, vermomd als een uitnodigingsbrief van de Indiase luchtmacht”, zei EclecticIQ-onderzoeker Arda Büyükkaya in een vandaag gepubliceerd rapport.

“De aanvaller gebruikte Slack-kanalen als exfiltratiepunten om vertrouwelijke interne documenten, privé-e-mailberichten en in de cache opgeslagen webbrowsergegevens te uploaden na de uitvoering van de malware.”

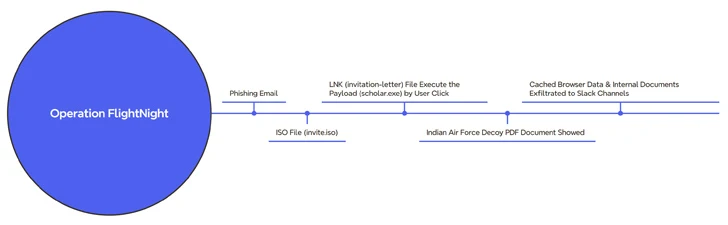

De campagne, die vanaf 7 maart 2024 door het Nederlandse cyberbeveiligingsbedrijf werd geobserveerd, heeft de codenaam Operatie FlightNight gekregen, verwijzend naar de Slack-kanalen die door de tegenstander worden beheerd.

Doelwitten van de kwaadaardige activiteit omvatten meerdere overheidsinstanties in India, inclusief de entiteiten die verband houden met elektronische communicatie, IT-beheer en nationale defensie.

De bedreigingsacteur zou met succes particuliere energiebedrijven hebben gecompromitteerd door financiële documenten, persoonlijke gegevens van werknemers en details over booractiviteiten in olie en gas te verzamelen. In totaal is er in de loop van de campagne ongeveer 8,81 GB aan gegevens geëxfiltreerd.

De aanvalsketen begint met een phishing-bericht dat een ISO-bestand bevat (“invite.iso”), dat op zijn beurt een Windows-snelkoppeling (LNK) bevat die de uitvoering activeert van een verborgen binair bestand (“scholar.exe”) dat aanwezig is in de gemonteerde optische schijfimage.

Tegelijkertijd wordt aan het slachtoffer een pdf-bestand getoond dat beweert een uitnodigingsbrief van de Indiase luchtmacht te zijn, terwijl de malware clandestien documenten en in de cache opgeslagen webbrowsergegevens verzamelt en deze doorstuurt naar een door een acteur bestuurd Slack-kanaal genaamd FlightNight.

De malware is een gewijzigde versie van HackBrowserData die verder gaat dan de functies voor diefstal van browsergegevens en mogelijkheden biedt om documenten (Microsoft Office, PDF's en SQL-databasebestanden) over te hevelen, via Slack te communiceren en detectie beter te omzeilen met behulp van verduisteringstechnieken.

Er wordt vermoed dat de bedreigingsacteur de lok-PDF heeft gestolen tijdens een eerdere inbraak, waarbij gedragsovereenkomsten terug te voeren zijn op een phishing-campagne gericht op de Indiase luchtmacht met een Go-gebaseerde stealer genaamd GoStealer.

Details van de activiteit zijn bekendgemaakt door een Indiase veiligheidsonderzoeker onder de alias xelemental (@ElementalX2) medio januari 2024.

De GoStealer-infectievolgorde is vrijwel identiek aan die van FlightNight, waarbij gebruik wordt gemaakt van kunstaas met een inkoopthema (“SU-30 Aircraft Procurement.iso”) om een lokbestand weer te geven, terwijl de lading van de stealer wordt ingezet om interessante informatie via Slack te exfiltreren.

Door vrij beschikbare offensieve tools aan te passen en legitieme infrastructuur zoals Slack, die gangbaar is in bedrijfsomgevingen, opnieuw te gebruiken, kunnen bedreigingsactoren tijd en ontwikkelingskosten besparen en gemakkelijk onder de radar blijven.

De efficiëntievoordelen betekenen ook dat het veel gemakkelijker is om een gerichte aanval uit te voeren, waardoor zelfs minder bekwame en ambitieuze cybercriminelen in actie kunnen komen en organisaties aanzienlijke schade kunnen toebrengen.

“Operatie FlightNight en de GoStealer-campagne benadrukken een eenvoudige maar effectieve aanpak van bedreigingsactoren om open-source tools te gebruiken voor cyberspionage”, aldus Büyükkaya.

“Dit onderstreept het evoluerende landschap van cyberdreigingen, waarin actoren veelgebruikte open-source offensieve tools en platforms misbruiken om hun doelstellingen te bereiken met een minimaal risico op detectie en investeringen.”