De met Noord-Korea verbonden dreigingsacteur, bekend als Kimsuky (ook bekend als Black Banshee, Emerald Sleet of Springtail) is waargenomen dat het zijn tactiek verlegde en Compiled HTML Help (CHM)-bestanden als vectoren gebruikte om malware af te leveren voor het verzamelen van gevoelige gegevens.

Het is bekend dat Kimsuky, actief sinds minstens 2012, zich richt op entiteiten in Zuid-Korea, maar ook in Noord-Amerika, Azië en Europa.

Volgens Rapid7 hebben aanvalsketens gebruik gemaakt van bewapende Microsoft Office-documenten, ISO-bestanden en Windows-snelkoppelingsbestanden (LNK), waarbij de groep ook CHM-bestanden gebruikt om malware op gecompromitteerde hosts te implementeren.

Het cyberbeveiligingsbedrijf heeft de activiteit met gematigd vertrouwen aan Kimsuky toegeschreven, daarbij verwijzend naar soortgelijke ambachten die in het verleden zijn waargenomen.

“Hoewel ze oorspronkelijk zijn ontworpen voor hulpdocumentatie, worden CHM-bestanden ook misbruikt voor kwaadaardige doeleinden, zoals het verspreiden van malware, omdat ze JavaScript kunnen uitvoeren wanneer ze worden geopend”, aldus het bedrijf.

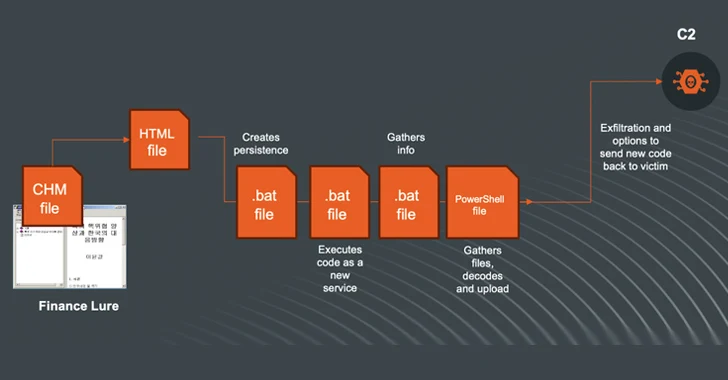

Het CHM-bestand wordt verspreid binnen een ISO-, VHD-, ZIP- of RAR-bestand, waarbij het wordt geopend en een Visual Basic Script (VBScript) wordt uitgevoerd om persistentie in te stellen en contact op te nemen met een externe server om een payload in de volgende fase op te halen die verantwoordelijk is voor het verzamelen en exfiltreren gevoelige data.

Rapid7 beschreef de aanvallen als aanhoudend en evoluerend, gericht op organisaties in Zuid-Korea. Het identificeerde ook een alternatieve infectiesequentie die een CHM-bestand gebruikt als startpunt om batchbestanden te verwijderen die belast zijn met het verzamelen van de informatie en een PowerShell-script om verbinding te maken met de C2-server en de gegevens over te dragen.

“De modus operandi en het hergebruik van code en tools laten zien dat de dreigingsactor actief zijn technieken en tactieken gebruikt en verfijnt/hervormt om informatie van slachtoffers te verzamelen”, aldus het rapport.

De ontwikkeling komt op het moment dat Symantec, eigendom van Broadcom, onthulde dat de Kimsuky-actoren malware verspreiden die zich voordoet als een applicatie van een legitieme Koreaanse publieke entiteit.

“Eenmaal gecompromitteerd, installeert de dropper een Endoor-backdoor-malware”, aldus Symantec. “Deze dreiging stelt aanvallers in staat gevoelige informatie van het slachtoffer te verzamelen of extra malware te installeren.”

Het is vermeldenswaard dat het in Golang gevestigde Endoor onlangs samen met Troll Stealer (ook bekend als TrollAgent) is ingezet in verband met cyberaanvallen die gericht zijn op gebruikers die beveiligingsprogramma's downloaden van de website van een Koreaanse bouwgerelateerde vereniging.

De bevindingen komen ook voort uit een door de Verenigde Naties geïnitieerd onderzoek naar 58 vermoedelijke cyberaanvallen die tussen 2017 en 2023 door Noord-Koreaanse natiestaten zijn uitgevoerd en die 3 miljard dollar aan illegale inkomsten opleverden om het land te helpen zijn kernwapenprogramma verder te ontwikkelen.

“Het hoge aantal cyberaanvallen door hackgroepen die ondergeschikt zijn aan het Reconnaissance General Bureau, bleef naar verluidt voortduren”, aldus het rapport. “Trends zijn onder meer het richten op defensiebedrijven en toeleveringsketens en, in toenemende mate, het delen van infrastructuur en hulpmiddelen.”

Het Reconnaissance General Bureau (RGB) is de belangrijkste buitenlandse inlichtingendienst van Noord-Korea en omvat de dreigingsclusters die algemeen worden gevolgd als de Lazarus Group – en zijn ondergeschikte elementen, Andariel en BlueNoroff – en Kimsuky.

“Kimsuky heeft interesse getoond in het gebruik van generatieve kunstmatige intelligentie, inclusief grote taalmodellen, mogelijk voor het coderen of schrijven van phishing-e-mails”, aldus het rapport. “Kimsuky is waargenomen met behulp van ChatGPT.”