Onderzoekers op het gebied van cyberbeveiliging hebben een nieuwe golf van phishing-aanvallen ontdekt die tot doel hebben een zich steeds verder ontwikkelende informatiedief te leveren, ook wel bekend als StrelaStealer.

De campagnes hebben invloed op meer dan 100 organisaties in de EU en de VS, aldus onderzoekers van Palo Alto Networks Unit 42 in een nieuw rapport dat vandaag is gepubliceerd.

“Deze campagnes komen in de vorm van spam-e-mails met bijlagen die uiteindelijk de DLL-payload van StrelaStealer lanceren”, aldus het bedrijf in een vandaag gepubliceerd rapport.

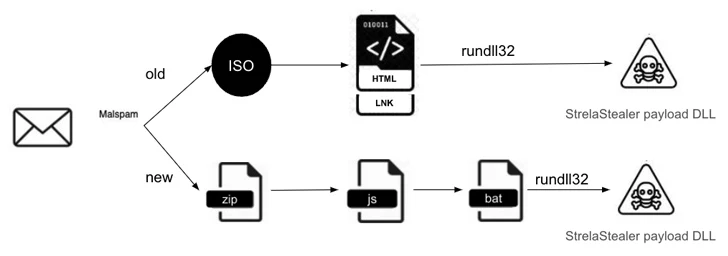

“In een poging om detectie te omzeilen, veranderen aanvallers het initiële bestandsformaat van e-mailbijlagen van de ene campagne naar de volgende, om detectie van de eerder gegenereerde handtekening of patronen te voorkomen.”

StrelaStealer werd voor het eerst onthuld in november 2022 en is uitgerust om e-mailinloggegevens van bekende e-mailclients over te hevelen en deze naar een door de aanvaller bestuurde server te exfiltreren.

Sindsdien zijn er in november 2023 en januari 2024 twee grootschalige campagnes met de malware gedetecteerd, gericht op de hightech-, financiële, professionele en juridische, productie-, overheids-, energie-, verzekerings- en bouwsectoren in de EU en de VS.

Deze aanvallen zijn ook bedoeld om een nieuwe variant van de stealer te creëren die betere verduisterings- en anti-analysetechnieken bevat, terwijl deze wordt verspreid via e-mails met factuurthema en ZIP-bijlagen, wat een verschuiving van ISO-bestanden markeert.

In de ZIP-archieven bevindt zich een JavaScript-bestand dat een batchbestand plaatst, dat op zijn beurt de stealer-DLL-payload start met behulp van rundll32.exe, een legitiem Windows-onderdeel dat verantwoordelijk is voor het uitvoeren van 32-bits dynamische linkbibliotheken.

De stealer-malware maakt ook gebruik van een reeks verduisteringstrucs om analyse in sandbox-omgevingen moeilijk te maken.

“Bij elke nieuwe golf e-mailcampagnes updaten bedreigingsactoren zowel de e-mailbijlage, die de infectieketen initieert, als de DLL-payload zelf”, aldus de onderzoekers.

De onthulling komt op het moment dat Symantec, eigendom van Broadcom, onthulde dat nep-installatieprogramma's voor bekende applicaties of gekraakte software gehost op GitHub, Mega of Dropbox dienen als kanaal voor een stealer-malware die bekend staat als Stealc.

Er zijn ook phishing-campagnes waargenomen die Revenge RAT en Remcos RAT (ook bekend als Rescoms) opleveren, waarbij de laatste wordt geleverd door middel van een cryptors-as-a-service (CaaS) genaamd AceCryptor, per ESET.

‘In de tweede helft van [2023]Rescoms werd de meest voorkomende malwarefamilie van AceCryptor”, aldus het cyberbeveiligingsbedrijf, daarbij verwijzend naar telemetriegegevens. “Meer dan de helft van deze pogingen vond plaats in Polen, gevolgd door Servië, Spanje, Bulgarije en Slowakije.”

Andere prominente kant-en-klare malware die in de tweede helft van 2023 in AceCryptor is verpakt, zijn onder meer SmokeLoader, STOP-ransomware, RanumBot, Vidar, RedLine, Tofsee, Fareit, Pitou en Stealc. Het is vermeldenswaard dat veel van deze malwaresoorten ook via PrivateLoader zijn verspreid.

Een andere social engineering-zwendel die door Secureworks Counter Threat Unit (CTU) is waargenomen, richt zich op personen die informatie zoeken over onlangs overleden personen via zoekmachines met valse overlijdensadvertenties die op valse websites worden gehost, waardoor verkeer naar de sites wordt geleid via zoekmachineoptimalisatie (SEO). om uiteindelijk adware en andere ongewenste programma's te pushen.

“Bezoekers van deze sites worden doorgestuurd naar websites voor e-dating of entertainment voor volwassenen of krijgen onmiddellijk CAPTCHA-prompts te zien die webpushmeldingen of pop-upadvertenties installeren wanneer erop wordt geklikt”, aldus het bedrijf.

“De meldingen tonen valse viruswaarschuwingen van bekende antivirusprogramma's zoals McAfee en Windows Defender, en blijven in de browser aanwezig, zelfs als het slachtoffer op een van de knoppen klikt.”

“De knoppen linken naar legitieme landingspagina's voor op abonnementen gebaseerde antivirussoftwareprogramma's, en een affiliate-ID ingebed in de hyperlink beloont bedreigingsactoren voor nieuwe abonnementen of verlengingen.”

Hoewel de activiteit momenteel beperkt is tot het vullen van de schatkist van fraudeurs via partnerprogramma's, kunnen de aanvalsketens gemakkelijk worden hergebruikt om informatiestelers en andere kwaadaardige programma's af te leveren.

De ontwikkeling volgt ook op de ontdekking van een nieuw activiteitencluster, gevolgd als Fluffy Wolf, dat profiteert van phishing-e-mails met een uitvoerbare bijlage om een cocktail van bedreigingen af te leveren, zoals MetaStealer, Warzone RAT, XMRig miner en een legitieme externe desktoptool genaamd Remote Utilities.

De campagne is een teken dat zelfs ongeschoolde bedreigingsactoren Malware-as-a-Service (MaaS)-programma's kunnen gebruiken om succesvolle aanvallen op grote schaal uit te voeren en gevoelige informatie te plunderen, die vervolgens verder kan worden omgezet in geld voor winst.

“Hoewel ze middelmatig zijn in termen van technische vaardigheden, bereiken deze bedreigingsactoren hun doelen door slechts twee sets tools te gebruiken: legitieme diensten voor externe toegang en goedkope malware”, aldus BI.ZONE.