De malware voor het wissen van gegevens wordt gebeld Zuurgieten kan zijn ingezet bij aanvallen gericht op vier telecomproviders in Oekraïne, zo blijkt uit nieuwe bevindingen van SentinelOne.

Het cyberbeveiligingsbedrijf bevestigde ook verbindingen tussen de malware en AcidRain, en koppelde deze aan dreigingsactiviteitenclusters die verband houden met de Russische militaire inlichtingendienst.

“De uitgebreide mogelijkheden van AcidPour zouden het mogelijk maken om embedded apparaten, waaronder netwerken, IoT, grote opslag (RAID’s) en mogelijk ICS-apparaten met Linux x86-distributies, beter uit te schakelen”, aldus beveiligingsonderzoekers Juan Andres Guerrero-Saade en Tom Hegel.

AcidPour is een variant van AcidRain, een ruitenwisser die werd gebruikt om Viasat KA-SAT-modems bruikbaar te maken aan het begin van de Russisch-Oekraïense oorlog begin 2022 en de militaire communicatie van Oekraïne te verlammen.

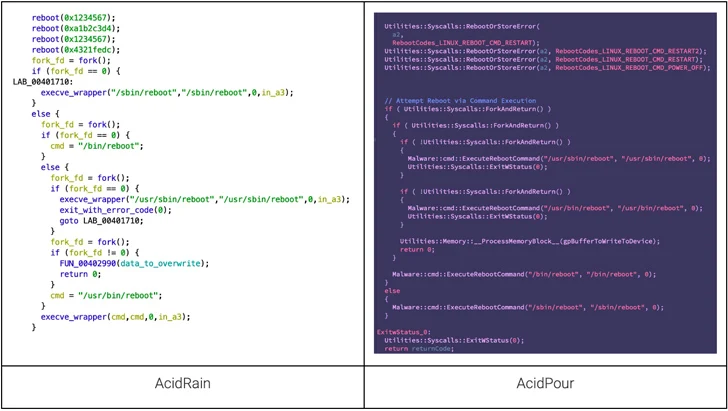

Het bouwt ook voort op de kenmerken van laatstgenoemde, terwijl het zich richt op Linux-systemen die op x86-architectuur draaien. AcidRain daarentegen is gecompileerd voor MIPS-architectuur.

Waar AcidRain meer generiek was, bevat AcidPour logica om ingebedde apparaten, Storage Area Networks (SAN’s), Network Attached Storage (NAS) -apparaten en speciale RAID-arrays te targeten.

Dat gezegd hebbende, overlappen beide soorten elkaar als het gaat om het gebruik van de reboot-aanroepen en de methode die wordt gebruikt voor het recursief wissen van mappen. Ook identiek is het op IOCTLs gebaseerde mechanisme voor het wissen van apparaten dat ook overeenkomsten vertoont met een andere malware die is gekoppeld aan Sandworm, bekend als VPNFilter.

“Een van de meest interessante aspecten van AcidPour is de codeerstijl, die doet denken aan de pragmatische CaddyWiper die breed wordt gebruikt tegen Oekraïense doelen naast opmerkelijke malware zoals Industroyer 2”, aldus de onderzoekers.

De op C gebaseerde malware wordt geleverd met een zelfverwijderingsfunctie die zichzelf aan het begin van de uitvoering op de schijf overschrijft, terwijl er ook een alternatieve wisaanpak wordt gebruikt, afhankelijk van het apparaattype.

AcidPour wordt toegeschreven aan een hackploeg die wordt gevolgd als UAC-0165, die wordt geassocieerd met Sandworm en een trackrecord heeft in het aanvallen van Oekraïense kritieke infrastructuur.

Het Computer Emergency Response Team van Oekraïne (CERT-UA) betrok in oktober 2023 de tegenstander bij aanvallen gericht op ten minste elf telecommunicatiedienstverleners in het land tussen mei en september vorig jaar.

“[AcidPour] had in 2023 gebruikt kunnen worden”, vertelde Hegel aan The Hacker News. “Het is waarschijnlijk dat de acteur gedurende de oorlog consequent gebruik heeft gemaakt van AcidRain/AcidPour-gerelateerde tools. Een leemte in dit perspectief zegt iets over het niveau van inzicht dat het publiek vaak heeft over cyberinbraken – over het algemeen vrij beperkt en onvolledig.”

De banden met Sandworm worden verder versterkt door het feit dat een bedreigingsacteur bekend als Solntsepyok (ook bekend als Solntsepek of SolntsepekZ) beweerde vier verschillende telecommunicatie-exploitanten in Oekraïne te hebben geïnfiltreerd en hun diensten te hebben verstoord op 13 maart 2024, drie dagen vóór de ontdekking van Zuurgieten.

Solntsepyok is volgens de State Special Communications Service of Ukraine (SSSCIP) een Russische geavanceerde persistente dreiging (APT) die waarschijnlijk banden heeft met het hoofddirectoraat van de generale staf van de strijdkrachten van de Russische Federatie (GRU), dat ook opereert Zandworm.

Het is de moeite waard erop te wijzen dat Solntsepyok al in mei 2023 ervan wordt beschuldigd de systemen van Kievstar te hebben gehackt. De inbreuk kwam eind december aan het licht.

Hoewel het momenteel niet duidelijk is of AcidPour bij de nieuwste reeks aanvallen is gebruikt, suggereert de ontdekking dat dreigingsactoren voortdurend hun tactieken verfijnen om destructieve aanvallen uit te voeren en een aanzienlijke operationele impact teweeg te brengen.

“Deze vooruitgang onthult niet alleen een verfijning in de technische capaciteiten van deze bedreigingsactoren, maar ook hun berekende aanpak om doelen te selecteren die de vervolgeffecten maximaliseren, waardoor kritieke infrastructuur en communicatie worden verstoord”, aldus de onderzoekers.