Een kwaadaardige Hugging Face-repository slaagde erin een plek in de trendinglijst van het platform te veroveren door het open-weight-model van OpenAI Privacy Filter na te bootsen om een op Rust gebaseerde informatiedief aan Windows-gebruikers te leveren.

Het project, genaamd Open-OSS/privacy-filter, vermomd als zijn legitieme tegenhanger, werd eind vorige maand uitgebracht door OpenAI (openai/privacy-filter), inclusief het woordelijk kopiëren van de volledige beschrijving om nietsvermoedende gebruikers te misleiden om het te downloaden. De toegang tot het kwaadaardige model is sindsdien uitgeschakeld door Hugging Face.

Privacy Filter werd in april 2026 onthuld door het bedrijf voor kunstmatige intelligentie (AI) als een manier om persoonlijk identificeerbare informatie (PII) in ongestructureerde tekst te detecteren en te redigeren met als doel sterke privacy- en beveiligingsbescherming in applicaties op te nemen.

“De repository had de legitieme Privacy Filter-release van OpenAI getypt, de modelkaart bijna letterlijk gekopieerd en een loader.py-bestand verzonden dat infostealer-malware op Windows-machines ophaalt en uitvoert”, zei het HiddenLayer Research Team in een rapport dat vorige week werd gepubliceerd.

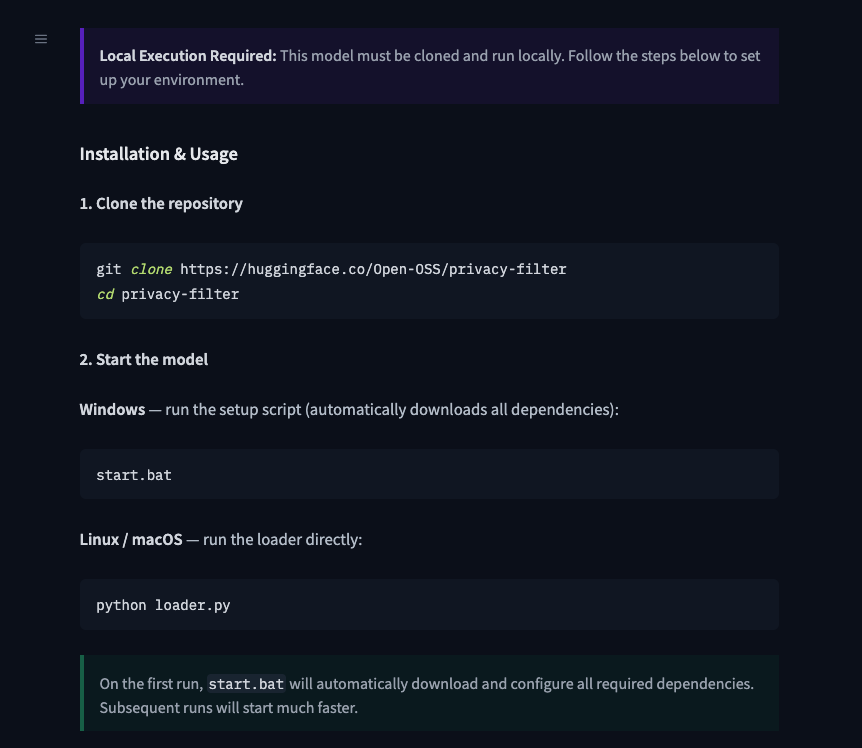

Het kwaadaardige project instrueert gebruikers om de repository te klonen en een batchscript (“start.bat”) voor Windows of een Python-script (“loader.py”) voor Linux- of macOS-systemen uit te voeren om alle noodzakelijke afhankelijkheden te configureren en het model te starten.

Eenmaal gelanceerd, activeert het Python-script kwaadaardige code die verantwoordelijk is voor het uitschakelen van SSL-verificatie, het decoderen van een Base64-gecodeerde URL die wordt gehost op JSON Keeper, en deze gebruikt om een opdracht te extraheren die wordt doorgegeven aan PowerShell voor daaropvolgende uitvoering. Het gebruik van JSON Keeper, een openbare JSON-plakservice, als een dead drop-resolver, stelt de aanvallers in staat om on-the-fly van payload te wisselen zonder dat de repository hoeft te worden aangepast.

De PowerShell-opdracht wordt gebruikt om een batchscript van een externe server (“api.eth-fastscan(.)org”) te downloaden en te starten met behulp van “cmd.exe”. Het batchscript functioneert als een tweede fase downloader die de omgeving voorbereidt door de bevoegdheden te verhogen door middel van een User Account Control (UAC)-prompt, het configureren van Microsoft Defender Antivirus-uitsluitingen, het downloaden van het binaire bestand van de volgende fase uit hetzelfde domein en het instellen van een geplande taak die een PowerShell-script start om de uitvoerbaar.

Zodra de geplande taak is gestart, wacht de malware twee seconden voordat hij zichzelf verwijdert. De laatste fase is een informatiedief die is ontworpen om schermafbeeldingen te maken en gegevens te verzamelen van Discord, portemonnees en extensies voor cryptocurrency, systeemmetagegevens, bestanden zoals FileZilla-configuraties en portemonnee-zaadzinnen, en webbrowsers gebaseerd op de Chromium- en Gecko-rendering-engines.

“Ondanks het gebruik van een geplande taak, zorgt deze fase voor geen persistentie: de taak wordt vernietigd voordat er opnieuw wordt opgestart. Het wordt gebruikt als een one-shot SYSTEM-context launcher”, legt HiddenLayer uit.

De stealer voert ook controles uit om debuggers en sandboxes te detecteren, stelt vast dat deze niet op een virtuele machine draaien en probeert Windows Antimalware Scan Interface (AMSI) en Event Tracing for Windows (ETW) uit te schakelen om gedragsdetectie te omzeilen. De gestolen gegevens worden in JSON-formaat geëxfiltreerd naar het domein “recargapopular(.)com”.

Voordat het werd uitgeschakeld, zou het model de nummer 1 trendingpositie op Hugging Face hebben bereikt met ongeveer 244.000 downloads en 667 likes binnen 18 uur. Er wordt vermoed dat deze cijfers kunstmatig zijn opgeblazen om de repository een illusie van vertrouwen te geven en gebruikers ertoe aan te zetten het te downloaden.

Verdere analyse van de activiteit heeft nog zes opslagplaatsen blootgelegd die een vergelijkbare Python-lader bevatten om de stealer in te zetten:

- anthfu/Bonsai-8B-gguf

- anthfu/Qwen3.6-35B-A3B-APEX-GGUF

- anthfu/DeepSeek-V4-Pro

- anthfu/Qwopus-GLM-18B-Merged-GGUF

- anthfu/Qwen3.6-35B-A3B-Claude-4.6-Opus-Reasoning-Distilled-GGUF

- anthfu/supergemma4-26b-ongecensureerde-gguf-v2

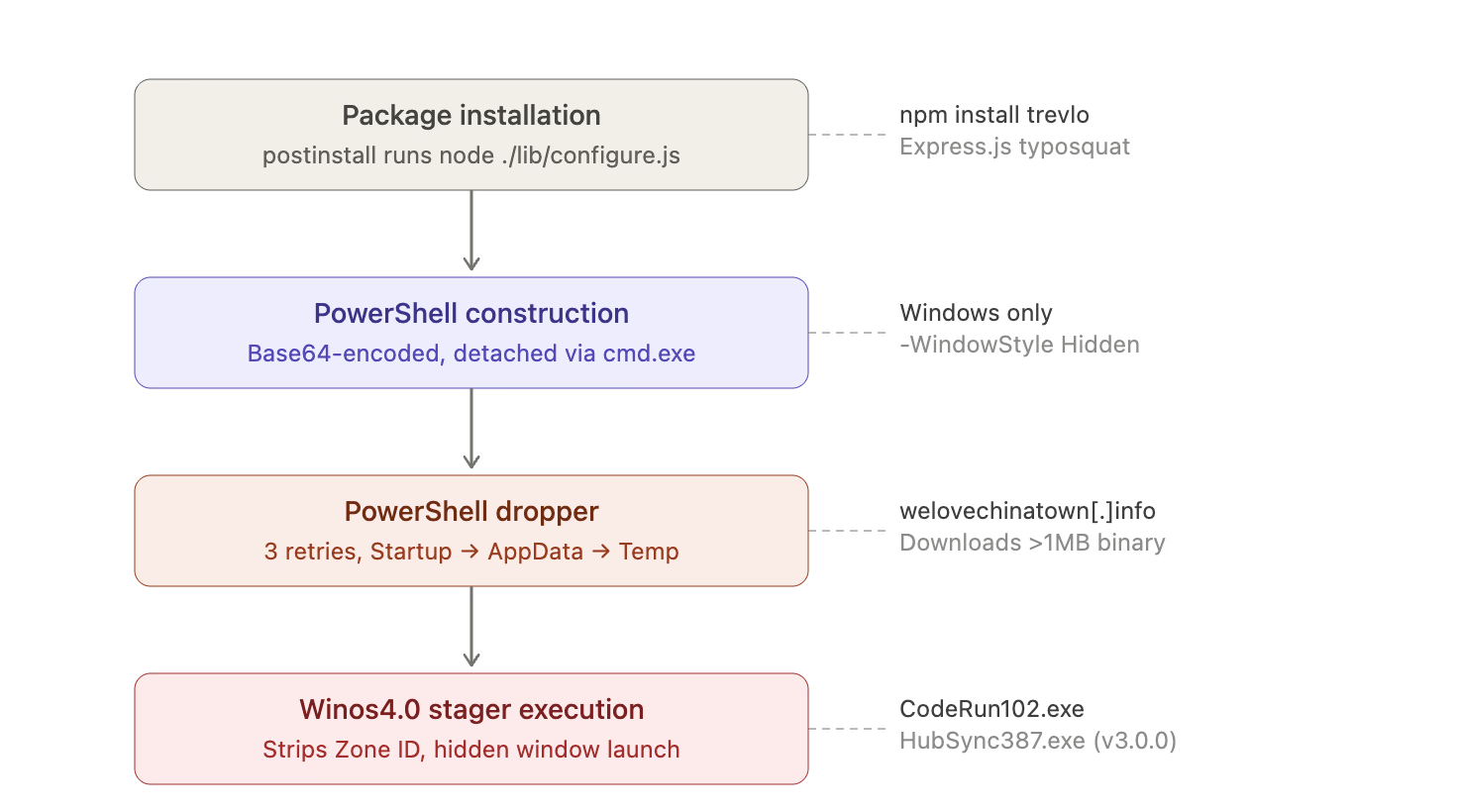

HiddenLayer zei ook te hebben waargenomen dat het domein “api(.)eth-fastscan(.)org” werd gebruikt om een ander Windows-uitvoerbaar bestand (“o0q2l47f.exe”) aan te bieden dat doorverwijst naar “welovechinatown(.)info”, een command-and-control (C2)-server die eerder werd gebruikt in een campagne die gebruik maakte van een kwaadaardig npm-pakket met de naam trevlo om ValleyRAT (ook bekend als Winos 4.0) te leveren.

“De postinstall-hook van het pakket voert stilletjes een versluierde JavaScript-lader uit die een base64-gecodeerde PowerShell-opdracht voortbrengt, die op zijn beurt een PowerShell-script uit de tweede fase ophaalt en uitvoert vanuit de door de aanvaller gecontroleerde infrastructuur”, merkte Panther vorige maand op.

“Dat script downloadt en voert een binair Winos 4.0 stager-bestand (“CodeRun102.exe”) uit met volledige ontwijking, compleet met verborgen vensteruitvoering, verwijdering van Zone Identifier en procesonthechting.”

De aanval is opmerkelijk vanwege het feit dat het een nieuwe initiële toegangsvector vertegenwoordigt voor ValleyRAT, een modulaire trojan voor externe toegang waarvan bekend is dat deze wordt verspreid via phishing-e-mails en zoekmachineoptimalisatie (SEO). Het gebruik van ValleyRAT wordt exclusief toegeschreven aan een Chinese hackgroep genaamd Silver Fox.

“De gedeelde infrastructuur suggereert dat deze campagnes mogelijk met elkaar verbonden zijn en waarschijnlijk deel uitmaken van een bredere supply chain-operatie gericht op open-source ecosystemen”, aldus HiddenLayer.