Een geavanceerde China-nexus Advanced Persistent Threat (APT)-groep wordt sinds ten minste eind 2024 toegeschreven aan aanvallen op overheidsinstanties in Zuid-Amerika en op overheidsinstanties in Zuidoost-Europa in 2025.

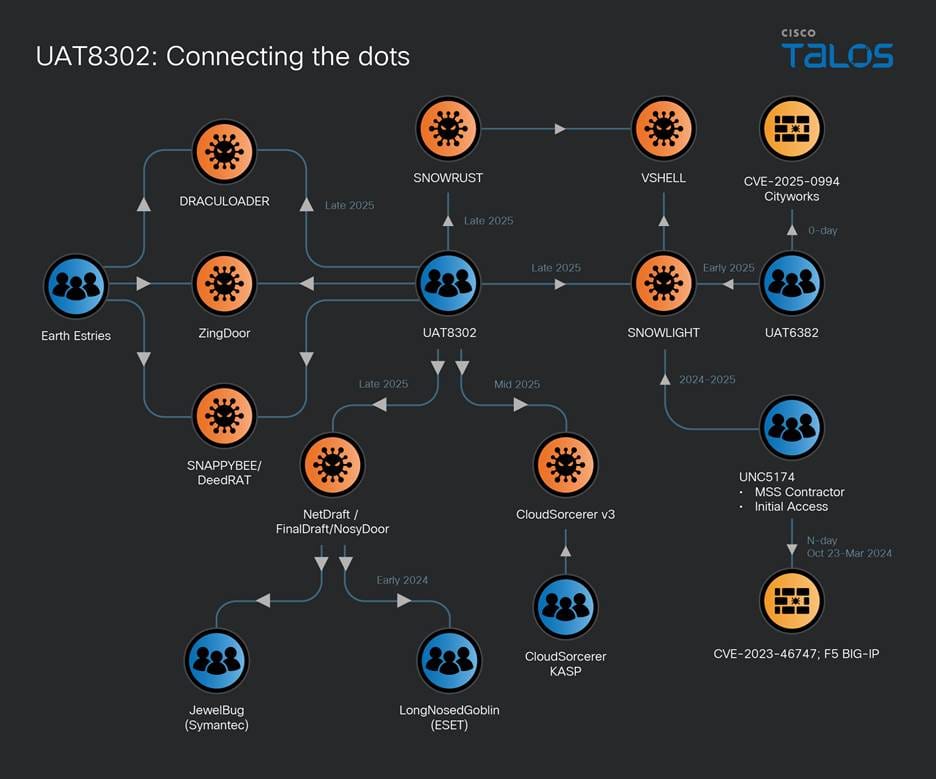

De activiteit wordt gevolgd door Cisco Talos onder de naam UAT-8302waarbij na de exploitatie gebruik wordt gemaakt van op maat gemaakte malwarefamilies die zijn gebruikt door andere aan China verbonden hackgroepen.

Opvallend onder de malwarefamilies is een op .NET gebaseerde achterdeur genaamd NetDraft (ook bekend als NosyDoor), een C#-variant van FINALDRAFT (ook bekend als Squidoor) die eerder is gekoppeld aan bedreigingsclusters die bekend staan als Ink Dragon, CL-STA-0049, Earth Alux, Jewelbug en REF7707.

ESET volgt het gebruik van NosyDoor tot een groep die het LongNosedGoblin noemt. Interessant is dat dezelfde malware ook is ingezet tegen Russische IT-organisaties door een bedreigingsacteur die Erudite Mogwai wordt genoemd (ook bekend als Space Pirates en Webworm), volgens het Russische cyberbeveiligingsbedrijf Solar, dat het de naam LuckyStrike Agent heeft gegeven.

Enkele van de andere tools die door UAT-8302 worden gebruikt, zijn als volgt:

“Malware die door UAT-8302 wordt ingezet, verbindt het met verschillende eerder openbaar gemaakte dreigingsclusters, wat op zijn minst een nauwe operationele relatie tussen hen aangeeft”, aldus Talos-onderzoekers Jungsoo An, Asheer Malhotra en Brandon White in een technisch rapport dat vandaag is gepubliceerd.

“Over het geheel genomen geven de verschillende kwaadaardige artefacten die door UAT-8302 zijn ingezet aan dat de groep toegang heeft tot tools die worden gebruikt door andere geavanceerde APT-actoren, die allemaal zijn beoordeeld als China-nexus of Chineessprekend door verschillende externe industrierapporten.”

Het is momenteel niet bekend welke initiële toegangsmethoden de tegenstander gebruikt om in te breken in doelnetwerken, maar er wordt vermoed dat het gaat om de beproefde aanpak van het bewapenen van zero-day en N-day exploits in webapplicaties.

Zodra de aanvallers voet aan de grond hebben gekregen, is het bekend dat ze uitgebreide verkenningen uitvoeren om het netwerk in kaart te brengen, open source-tools zoals gogo gebruiken om automatisch te scannen en zich lateraal door de omgeving verplaatsen. De aanvalsketens culmineren in de inzet van NetDraft, CloudSorcerer (versie 3.0) en VShell.

Er is ook waargenomen dat UAT-8302 een op Rust gebaseerde variant van SNOWLIGHT gebruikt, genaamd SNOWRUST, om de VShell-payload van een externe server te downloaden en uit te voeren. Naast het gebruik van aangepaste malware, zet de bedreigingsacteur alternatieve manieren voor achterdeurtoegang op met behulp van proxy- en VPN-tools zoals Stowaway en SoftEther VPN.

De bevindingen onderstrepen de trend van geavanceerde samenwerkingstactieken tussen meerdere met China verbonden groepen. In oktober 2025 wierp Trend Micro licht op een fenomeen genaamd ‘Premier Pass-as-a-Service’, waarbij initiële toegang verkregen door Earth Estries wordt doorgegeven aan Earth Naga voor vervolgexploitatie, waardoor de uitputtingsinspanningen worden vertroebeld. Er wordt aangenomen dat dit partnerschap al sinds eind 2023 bestaat.

“Premier Pass-as-a-Service biedt directe toegang tot kritieke bedrijfsmiddelen, waardoor de tijd die wordt besteed aan verkennings-, initiële exploitatie- en laterale verplaatsingsfasen wordt verkort”, aldus Trend Micro. “Hoewel de volledige omvang van dit model nog niet bekend is, suggereert het beperkte aantal waargenomen incidenten, gecombineerd met het substantiële risico van blootstelling dat een dergelijke dienst met zich meebrengt, dat de toegang waarschijnlijk beperkt is tot een kleine kring van bedreigingsactoren.”