Microsoft heeft details bekendgemaakt van een grootschalige campagne voor diefstal van inloggegevens, waarbij gebruik is gemaakt van een combinatie van lokmiddelen met een gedragscode en legitieme e-maildiensten om gebruikers naar door aanvallers gecontroleerde domeinen te leiden en authenticatietokens te stelen.

De uit meerdere fasen bestaande campagne, die tussen 14 en 16 april 2026 werd waargenomen, richtte zich op meer dan 35.000 gebruikers in meer dan 13.000 organisaties in 26 landen, waarbij 92% van de doelwitten zich in de VS bevond. Het merendeel van de phishing-e-mails was gericht tegen de sectoren gezondheidszorg en biowetenschappen (19%), financiële dienstverlening (18%), professionele dienstverlening (11%) en technologie en software (11%).

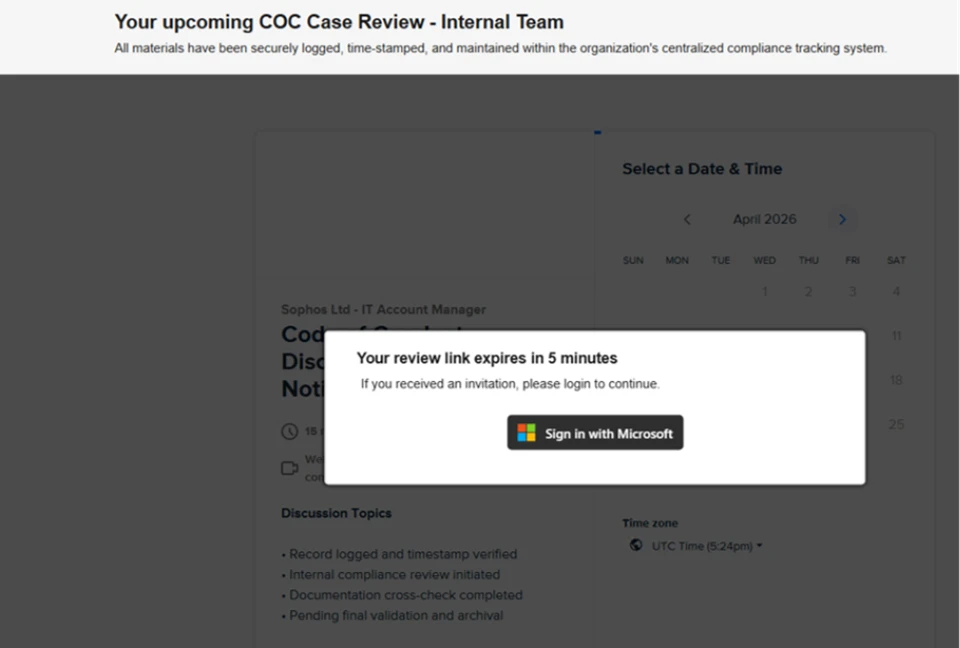

“De aantrekkingskracht in deze campagne maakte gebruik van gepolijste HTML-sjablonen in bedrijfsstijl met gestructureerde lay-outs en preventieve authenticiteitsverklaringen, waardoor ze geloofwaardiger overkwamen dan typische phishing-e-mails en hun plausibiliteit als legitieme interne communicatie vergrootten”, aldus het Microsoft Defender Security Research Team en Microsoft Threat Intelligence.

“Omdat de berichten beschuldigingen en herhaalde tijdgebonden actieaanwijzingen bevatten, creëerde de campagne een gevoel van urgentie en druk om in actie te komen.”

De e-mailberichten die in de campagne worden gebruikt, maken gebruik van lokmiddelen die verband houden met beoordelingen van de gedragscode, waarbij weergavenamen worden gebruikt als ‘Internal Regulatory COC’, ‘Workforce Communications’ en ‘Team Conduct Report’. Onderwerpregels die aan deze e-mails zijn gekoppeld, zijn onder meer ‘Intern casuslogboek uitgegeven onder gedragsbeleid’ en ‘Herinnering: de werkgever heeft een casuslogboek van niet-naleving geopend’.

“Bovenaan elk bericht stond een mededeling dat het bericht ‘uitgegeven was via een geautoriseerd intern kanaal’ en dat links en bijlagen ‘nagekeken en goedgekeurd waren voor veilige toegang’, wat de vermeende legitimiteit van de e-mail versterkte”, legt Microsoft uit.

Er is vastgesteld dat de e-mails zijn verzonden via een legitieme e-mailbezorgservice. De berichten worden ook geleverd met een pdf-bijlage die zogenaamd aanvullende informatie geeft over de gedragsbeoordeling, waardoor slachtoffers worden verleid om op een link in het document te klikken om het verzamelen van inloggegevens te starten.

Er is vastgesteld dat de aanvalsketen de slachtoffers door meerdere CAPTCHA-rondes en tussenpagina’s leidt die zijn ontworpen om het plan een laagje legitimiteit te geven en tegelijkertijd geautomatiseerde verdedigingen buiten te houden.

Uiteindelijk eindigt het met een aanmeldingservaring die gebruik maakt van phishing-tactieken van Adversary-in-the-Middle (AiTM) om in realtime Microsoft-referenties en tokens te verzamelen, waardoor de bedreigingsactoren effectief multi-factor authenticatie (MFA) kunnen omzeilen. De uiteindelijke bestemming hangt volgens Microsoft af van de vraag of de kwaadaardige stroom werd geactiveerd vanaf een mobiel apparaat of een desktopsysteem.

Phishingtrends in 2026

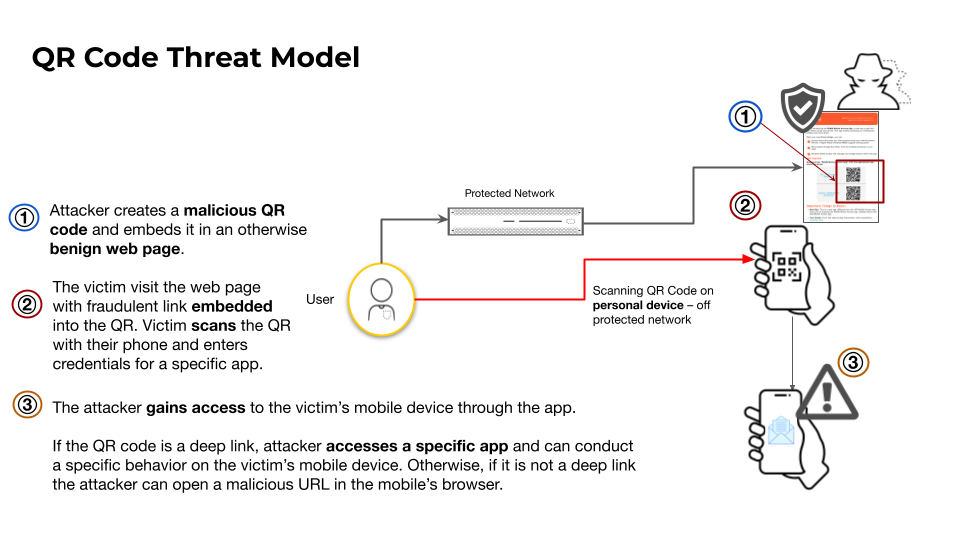

De onthulling komt op het moment dat Microsoft’s analyse van het landschap van e-mailbedreigingen tussen januari en maart 2026 aantoonde dat phishing met QR-codes naar voren kwam als de snelst groeiende aanvalsvector, terwijl CAPTCHA-gated phishing zich “snel” ontwikkelde over verschillende soorten payloads. In totaal zei de technologiegigant dat het ongeveer 8,3 miljard op e-mail gebaseerde phishing-bedreigingen heeft gedetecteerd.

Hiervan was bijna 80% gebaseerd op links, waarbij grote HTML- en ZIP-bestanden een groot deel van de kwaadaardige ladingen voor hun rekening namen die via phishing-e-mails werden verspreid. Het einddoel van de overgrote meerderheid van deze aanvallen was het verzamelen van inloggegevens, waarbij de levering van malware tegen het einde van het kwartaal was gedaald tot slechts 5-6%.

Microsoft zei ook dat de exploitanten van het Tycoon 2FA phishing-as-a-service (PhaaS)-platform hebben geprobeerd hostingproviders en domeinregistratiepatronen te verschuiven na een gecoördineerde verstoringsoperatie in maart 2026.

“Eind maart zagen we dat Tycoon 2FA afstapte van Cloudflare als hostingservice en nu de meeste domeinen host op een verscheidenheid aan alternatieve platforms, wat erop wijst dat de groep vervangende services probeert te vinden die vergelijkbare anti-analysebescherming bieden”, voegde het eraan toe.

In een rapport dat in februari werd gepubliceerd, benadrukte Palo Alto Networks Unit 42 hoe bedreigingsactoren QR-codes misbruiken als URL-verkorters om kwaadaardige bestemmingen te verhullen, deep links in de app om accountgegevens te stelen en de beveiliging van de app store te omzeilen door te linken naar directe downloads van kwaadaardige apps.

Uit gegevens van Microsoft blijkt dat het aantal phishing-aanvallen met QR-codes in de afgelopen drie maanden enorm is toegenomen. Het aantal aanvallen is gestegen van 7,6 miljoen in januari naar 18,7 miljoen in maart, wat neerkomt op een stijging van 146%. Een opmerkelijke ontwikkeling die eind maart werd waargenomen, was het gebruik van QR-codes die rechtstreeks in de e-mailteksten waren ingebed.

Oplichting via zakelijke e-mailcompromis (BEC) vertoonde daarentegen meer schommelingen en overschreed in maart 2026 een aanvalsvolume van meer dan 4 miljoen, vergeleken met ruim 3,5 miljoen in januari en ruim 3 miljoen in februari. Gezamenlijk werden 10,7 miljoen BEC-aanvallen geregistreerd.

Hieronder staan twee opmerkelijke campagnes die tijdens het eerste kwartaal van 2026 zijn waargenomen:

- Een grote, aanhoudende campagne tussen 23 februari en 25 februari 2026, die meer dan 1,2 miljoen berichten stuurde naar gebruikers bij meer dan 53.000 organisaties in 23 landen, waarbij gebruik werd gemaakt van 401(k)-, betalings- en factuurthema’s om een SVG-bijlage weer te geven. Door het bestand te openen, werden de slachtoffers naar een CAPTCHA-controle geleid, die ze met succes voltooiden. Ze kregen een valse inlogpagina te zien om hun accounts te compromitteren.

- Een enorme campagne op 17 maart 2026, waarbij meer dan 1,5 miljoen bevestigde kwaadaardige berichten betrokken waren, verzonden naar meer dan 179.000 organisaties in 43 landen. Deze activiteit was verantwoordelijk voor 7% van alle kwaadaardige HTML-bijlagen die in de maand werden waargenomen. Wanneer het HTML-bestand werd geopend, werden de slachtoffers doorgestuurd naar een eerste phishingpagina die de bezoeker screende voordat deze naar de eindbestemming werd geleid: een phishingpagina die een CAPTCHA-uitdaging presenteerde voordat een frauduleuze inlogpagina werd weergegeven.

“Interessant is dat, hoewel de berichten in deze campagne dezelfde tooling, structuur en leveringskenmerken hadden, de infrastructuur die de uiteindelijke phishing-payload host, gekoppeld was aan meerdere verschillende PhaaS-providers”, aldus Microsoft. “De meeste waargenomen phishing-eindpunten werden geassocieerd met Tycoon 2FA, terwijl extra activiteit gekoppeld was aan de infrastructuur van Kratos (voorheen Sneaky 2FA) en EvilTokens.”

De bevindingen vallen samen met de opkomst van phishing- en BEC-campagnes die Amazon Simple Email Service (SES) misbruiken als bezorgingsvector om SPF-, DKIM- en DMARC-controles te omzeilen en diefstal van inloggegevens via valse inlogpagina’s te vergemakkelijken. Deze aanvallen werken vaak door toegang te krijgen tot Amazon SES via gelekte AWS-toegangssleutels.

“Het verraderlijke karakter van Amazon SES-aanvallen ligt in het feit dat aanvallers geen verdachte of gevaarlijke domeinen gebruiken; in plaats daarvan maken ze gebruik van de infrastructuur die zowel gebruikers als beveiligingssystemen zijn gaan vertrouwen”, aldus Kaspersky.

“Door deze dienst te bewapenen, vermijden aanvallers de moeite om dubieuze domeinen en mailinfrastructuur helemaal opnieuw op te bouwen. In plaats daarvan kapen ze bestaande toegangssleutels om duizenden phishing-e-mails te kunnen versturen. Deze berichten passeren e-mailauthenticatie, zijn afkomstig van IP-adressen waarvan het onwaarschijnlijk is dat ze op de blokkeerlijst komen, en bevatten links naar phishing-formulieren die er volledig legitiem uitzien.”