De in China gevestigde cybercriminaliteitsgroep bekend als Zilveren Vos is gekoppeld aan een nieuwe campagne gericht op organisaties in Rusland en India met een nieuwe malware genaamd ABCDoor.

De activiteit omvatte het gebruik van phishing-e-mails die correspondentie van de Indiase belastingdienst in december 2025 nabootsen, gevolgd door een soortgelijke campagne gericht op Russische entiteiten.

“Beide golven volgden een vrijwel identieke structuur: phishing-e-mails werden vormgegeven als officiële mededelingen over belastingaudits of vroegen gebruikers een archief te downloaden met een ‘lijst met belastingovertredingen'”, aldus Kaspersky. “In het archief bevond zich een aangepaste, op Rust gebaseerde lader die uit een openbare repository werd gehaald. Deze lader zou de bekende ValleyRAT-achterdeur downloaden en uitvoeren.”

Er wordt geschat dat de campagne een impact heeft gehad op organisaties in de industriële, advies-, detailhandel- en transportsector. Tussen begin januari en begin februari werden ruim 1.600 phishing-e-mails gemarkeerd.

Wat opvalt aan deze phishing-golven is de levering van een nieuwe ValleyRAT-plug-in die functioneert als een lader voor een voorheen ongedocumenteerde, op Python gebaseerde achterdeur met de codenaam ABCDoor. De achterdeur maakt volgens het Russische cyberbeveiligingsbedrijf al sinds 19 december 2024 deel uit van het arsenaal van de bedreigingsactoren en werd vanaf februari of maart 2025 gebruikt bij cyberaanvallen.

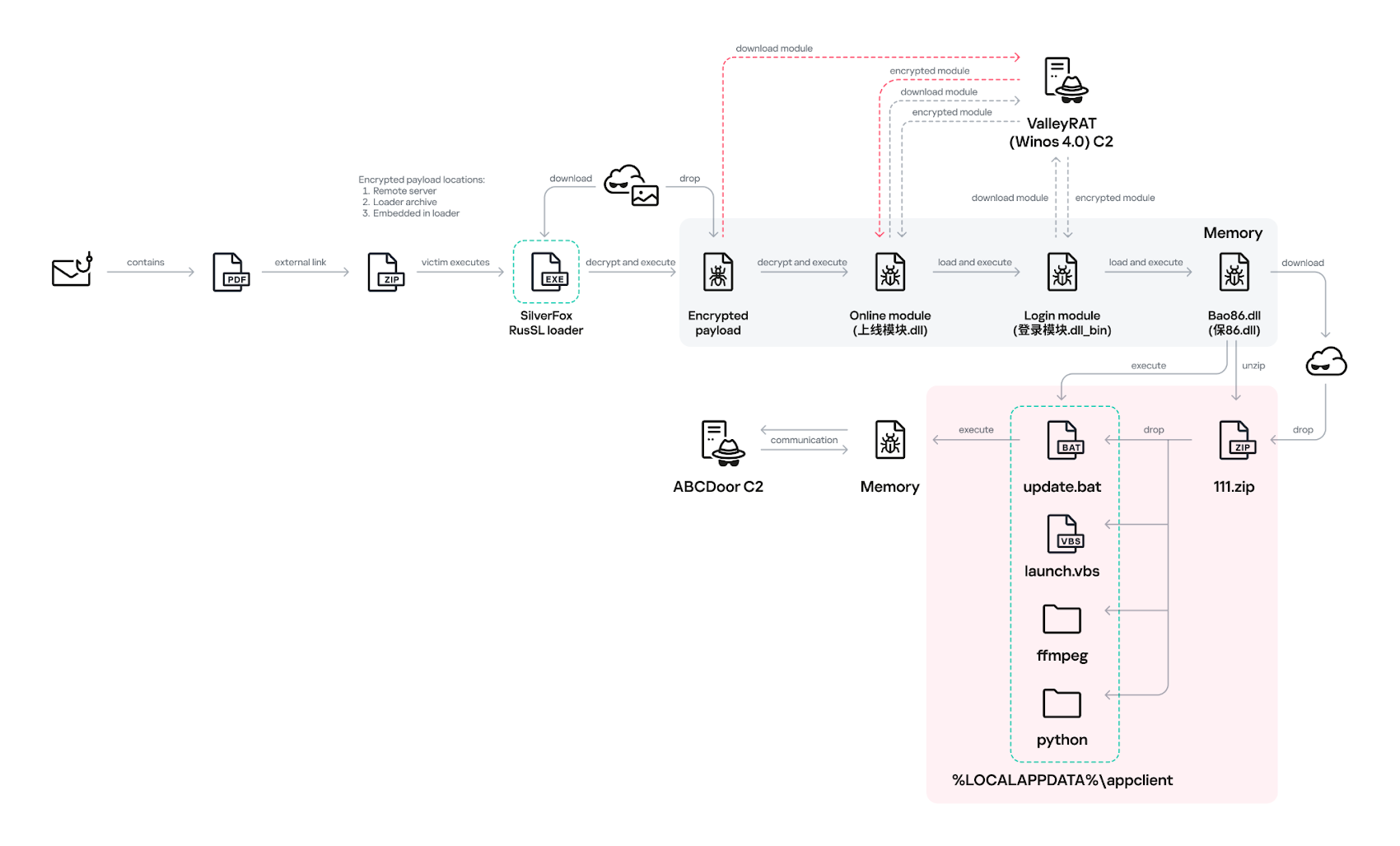

Het startpunt van de aanvalsketen is een phishing-e-mail met daarin een PDF-bestand met twee klikbare links die leiden naar het downloaden van een ZIP- of RAR-archief dat wordt gehost op “abc.haijing88(.)com.” In de campagne die in december 2025 werd gedetecteerd, zou de kwaadaardige code rechtstreeks zijn ingesloten in de bestanden die bij de e-mail waren gevoegd.

In het archief is een uitvoerbaar bestand aanwezig dat een PDF-bestand nabootst. Het binaire bestand is een aangepaste versie van een open-source shellcode-lader en antivirus-bypass-framework genaamd RustSL. Het eerste geregistreerde gebruik van RustSL door Silver Fox dateert van eind december 2025.

Het einddoel van de Silver Fox RustSL-variant is het uitpakken van de gecodeerde kwaadaardige lading, terwijl landgebaseerde geofencing- en omgevingscontroles worden geïmplementeerd om virtuele machines en sandboxes te detecteren. Terwijl de GitHub-variant alleen China op de landenlijst vermeldt, bevat de op maat gemaakte versie India, Indonesië, Zuid-Afrika, Rusland en Cambodja.

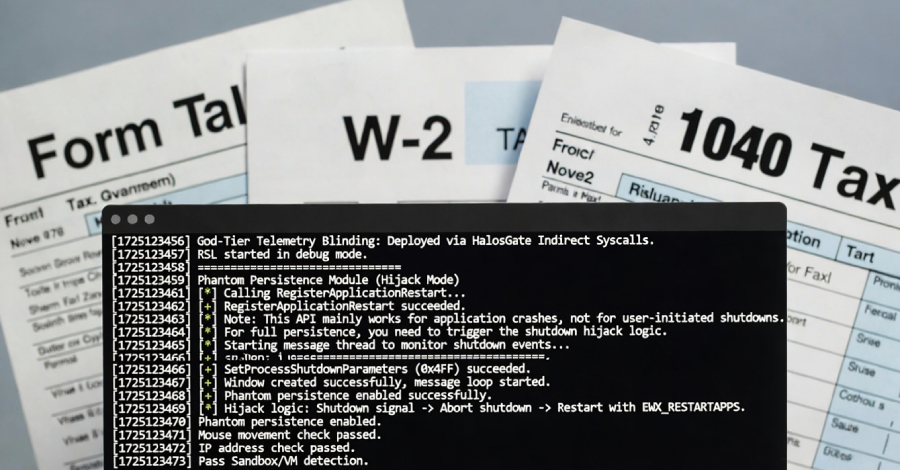

Eén variant van de lader blijkt een roman te gebruiken genaamd Phantom Persistence om persistentie op de gecompromitteerde host tot stand te brengen. Het werd voor het eerst gedocumenteerd in juni 2025.

“Deze methode maakt misbruik van functionaliteit die is ontworpen om ervoor te zorgen dat applicaties die opnieuw moeten worden opgestart voor updates het installatieproces correct voltooien”, legt Kaspersky uit. “De aanvallers onderscheppen het uitschakelsignaal van het systeem, stoppen de normale uitschakelprocedure en activeren een herstart onder het mom van een update voor de malware. Bijgevolg dwingt de lader het systeem om deze uit te voeren bij het opstarten van het besturingssysteem.”

De gecodeerde payload die door RustSL wordt geladen, resulteert in het downloaden van de gecodeerde ValleyRAT (ook bekend als Winos 4.0) malware, waarbij de kerncomponent (“login-module.dll_bin”) verantwoordelijk is voor command-and-control (C2) communicatie, opdrachtuitvoering en het ophalen en uitvoeren van aanvullende modules.

Een van de aangepaste modules die als onderdeel van de aanval na een tweede geofencing-controle wordt ingezet, is ABCDoor, dat via HTTPS contact maakt met een externe server en inkomende berichten verwerkt om persistentie te vergemakkelijken, backdoor-updates en -verwijdering af te handelen, gegevens zoals schermafbeeldingen te verzamelen, muis- en toetsenbordbediening op afstand mogelijk te maken, bestandssysteembewerkingen uit te voeren, systeemprocessen te beheren en de inhoud van het klembord te exfiltreren.

Nog in november 2025 werd waargenomen dat Silver Fox een JavaScript-lader gebruikte om ABCDoor te leveren, waarbij de lader werd gedistribueerd via zelfuitpakkende (SFX) archieven die waren verpakt in ZIP-archieven die waarschijnlijk via phishing-e-mails waren verzonden. Nieuwere versies van RustSL hebben sindsdien de geografische focus uitgebreid naar Japan.

Het hoogste aantal aanvallen is gedetecteerd in India, Rusland en Indonesië, gevolgd door Zuid-Afrika en Japan. Bij het merendeel van de ontdekte ladermonsters is gebruik gemaakt van kunstaas met een belastingthema om de infectievolgorde te imiteren.

“Sinds 2024 is (Silver Fox) geëvolueerd naar een tweesporig operationeel model dat tegelijkertijd winstgevende uitgebreide opportunistische activiteiten en spionageactiviteiten uitvoert”, aldus S2W. “In de beginfase richtte de groep zich op China voor aanvallen, maar breidde later zijn operationele reikwijdte uit naar Taiwan en Japan.”

“De Silver Fox-groep maakt voornamelijk gebruik van zeer aangepaste spearphishing-technieken voor initiële infiltratie, waarbij geavanceerde en gediversifieerde aanvalsscenario’s worden ingezet die zijn afgestemd op de seizoensproblemen van het doelland en de werkkenmerken van het doelwit.”