Een voorheen onbekende bedreigingsacteur werd opgespoord als UAT-9921 Er is waargenomen dat het gebruik maakt van een nieuw modulair raamwerk genaamd VoidLink in zijn campagnes gericht op de technologie- en financiële dienstensector, volgens bevindingen van Cisco Talos.

“Deze dreigingsactor lijkt actief te zijn sinds 2019, hoewel ze VoidLink niet noodzakelijkerwijs hebben gebruikt tijdens de duur van hun activiteit”, aldus onderzoekers Nick Biasini, Aaron Boyd, Asheer Malhotra en Vitor Ventura. “UAT-9921 gebruikt gecompromitteerde hosts om VoidLink command-and-control (C2) te installeren, die vervolgens worden gebruikt om scanactiviteiten zowel intern als extern op het netwerk te starten.”

VoidLink werd vorige maand voor het eerst gedocumenteerd door Check Point en beschreef het als een feature-rijk malwareframework geschreven in Zig, ontworpen voor langdurige, heimelijke toegang tot Linux-gebaseerde cloudomgevingen. Er wordt aangenomen dat het het werk is van één enkele ontwikkelaar, met hulp van een groot taalmodel (LLM) om de interne onderdelen ervan uit te werken, gebaseerd op een paradigma dat spec-driven development wordt genoemd.

In een andere analyse die eerder deze week werd gepubliceerd, wees Ontinue erop dat de opkomst van VoidLink een nieuwe zorg met zich meebrengt waarbij door LLM gegenereerde implantaten, boordevol rootkits op kernelniveau en functies voor cloudomgevingen, de vaardigheidsbarrière die nodig is om moeilijk te detecteren malware verder kunnen verlagen.

Volgens Talos wordt aangenomen dat UAT-9921 kennis van de Chinese taal bezit, gezien de taal van het raamwerk, en de toolkit lijkt een recente toevoeging te zijn. Er wordt ook aangenomen dat de ontwikkeling over teams was verdeeld, hoewel de omvang van de afbakening tussen ontwikkeling en de daadwerkelijke operaties onduidelijk blijft.

“De operators die VoidLink inzetten, hebben toegang tot de broncode van sommige (kernel)modules en enkele tools om met de implantaten te communiceren zonder de C2”, merkten de onderzoekers op. “Dit duidt op innerlijke kennis van de communicatieprotocollen van de implantaten.”

VoidLink wordt ingezet als een post-compromis-tool, waardoor de tegenstander detectie kan omzeilen. Er is ook waargenomen dat de bedreigingsacteur een SOCKS-proxy op gecompromitteerde servers inzet om scans voor interne verkenning en laterale verplaatsing te starten met behulp van open-sourcetools zoals Fscan.

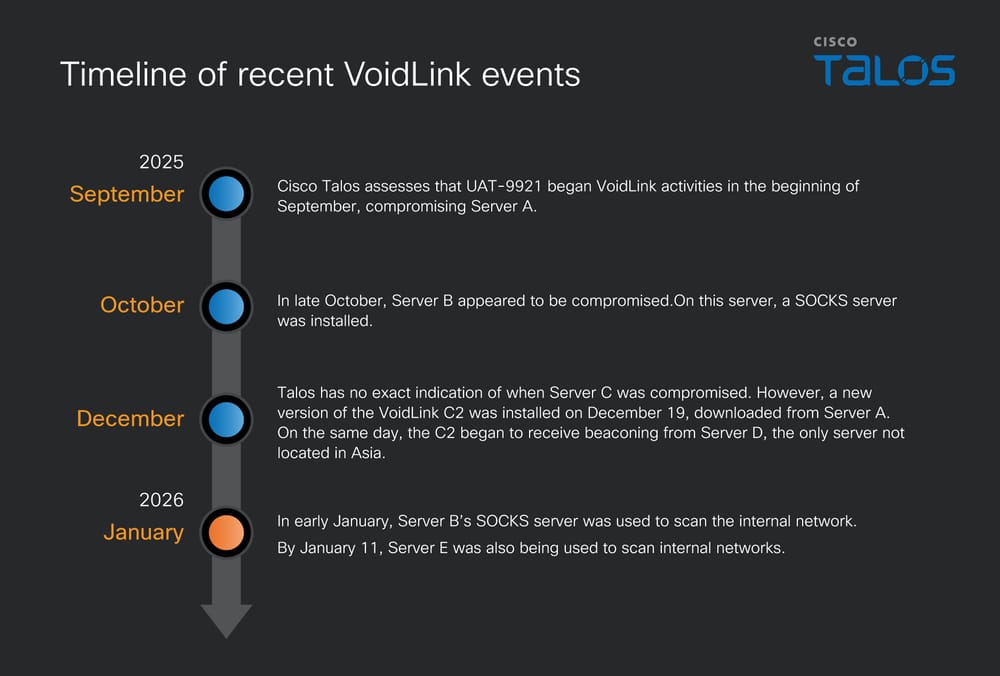

Het cyberbeveiligingsbedrijf zei dat het op de hoogte is van meerdere VoidLink-gerelateerde slachtoffers die dateren uit september 2025, wat aangeeft dat het werk aan de malware mogelijk veel eerder is begonnen dan de tijdlijn van november 2025 die door Check Point is samengesteld.

VoidLink gebruikt drie verschillende programmeertalen: ZigLang voor het implantaat, C voor de plug-ins en GoLang voor de backend. Het ondersteunt compilatie op aanvraag van plug-ins en biedt ondersteuning voor de verschillende Linux-distributies die mogelijk het doelwit zijn. De plug-ins maken het verzamelen van informatie, zijwaartse beweging en anti-forensisch onderzoek mogelijk.

Het raamwerk is ook uitgerust met een breed scala aan stealth-mechanismen om de analyse te belemmeren, de verwijdering ervan van de geïnfecteerde hosts te voorkomen en zelfs eindpuntdetectie- en responsoplossingen (EDR) te detecteren en ter plekke een ontwijkingsstrategie te bedenken.

“De C2 zal dat implantaat voorzien van een plug-in om een specifieke database te lezen die de operator heeft gevonden of een exploit voor een bekende kwetsbaarheid, die zich toevallig op een interne webserver bevindt”, zei Talos.

“De C2 hoeft niet noodzakelijkerwijs al deze tools beschikbaar te hebben – hij kan een agent hebben die zijn onderzoek zal doen en de tool zal voorbereiden zodat de operator deze kan gebruiken. Met de huidige VoidLink compile-on-demand-mogelijkheid zou het integreren van een dergelijke functie niet complex moeten zijn. Houd er rekening mee dat dit allemaal zal gebeuren terwijl de operator de omgeving blijft verkennen.”

Een ander bepalend kenmerk van VoidLink is de controleerbaarheid en het bestaan van een op rollen gebaseerd toegangscontrolemechanisme (RBAC), dat uit drie rolniveaus bestaat: SuperAdmin, Operator en Viewer. Dit suggereert dat de ontwikkelaars van het raamwerk toezicht hielden bij het ontwerpen ervan, waardoor de mogelijkheid ontstond dat de activiteit deel uitmaakt van rode teamoefeningen.

Bovendien zijn er tekenen dat er een hoofdimplantaat bestaat dat voor Windows is gecompileerd en plug-ins kan laden via een techniek die DLL side-loading wordt genoemd.

“Dit is een bijna productierijp proof of concept”, aldus Talos. “VoidLink is gepositioneerd om een nog krachtiger raamwerk te worden op basis van zijn mogelijkheden en flexibiliteit.”