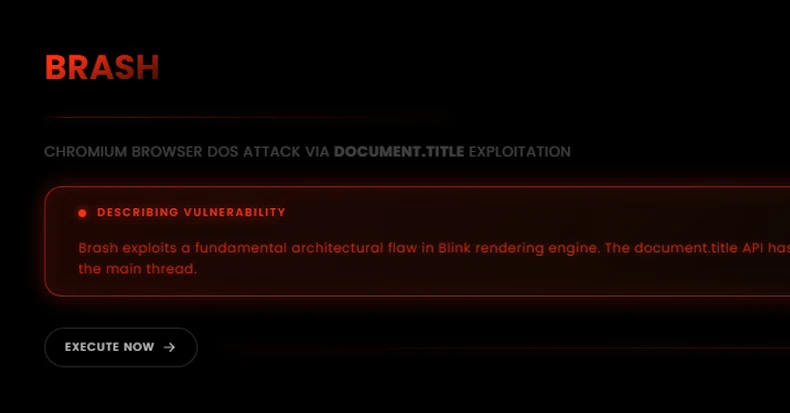

Een ernstige kwetsbaarheid die is onthuld in de Blink-rendering-engine van Chromium kan worden misbruikt om veel Chromium-gebaseerde browsers binnen enkele seconden te laten crashen.

Beveiligingsonderzoeker Jose Pino, die details van de fout heeft onthuld, heeft er de codenaam voor gegeven Onbezonnen.

“Het zorgt ervoor dat elke Chromium-browser binnen 15 tot 60 seconden kan instorten door gebruik te maken van een architectonische fout in de manier waarop bepaalde DOM-bewerkingen worden beheerd”, zei Pino in een technische analyse van de tekortkoming.

In de kern komt Brash voort uit het gebrek aan snelheidsbeperking op “document.title” API-updates, die op hun beurt het bombarderen van miljoenen (documentobjectmodel) mutaties per seconde mogelijk maken, waardoor de webbrowser crasht en de systeemprestaties afnemen als gevolg van het besteden van CPU-bronnen aan dit proces.

De aanval verloopt in drie stappen:

- Hashgeneratie- of voorbereidingsfase, waarbij de aanvaller 100 unieke hexadecimale reeksen van 512 tekens vooraf in het geheugen laadt die fungeren als basis voor de titelwijzigingen van het browsertabblad per interval om de impact van de aanval te maximaliseren

- Burst-injectiefase, waarbij bursts van drie opeenvolgende document.title-updates worden uitgevoerd, waarbij ongeveer 24 miljoen updates per seconde worden geïnjecteerd in de standaardconfiguratie (burst: 8000, interval: 1 ms)

- UI-threadverzadigingsfase, waarbij de continue stroom updates de hoofdthread van de browser verzadigt, waardoor deze niet meer reageert en gedwongen beëindiging vereist

“Een cruciaal kenmerk dat het gevaar van Brash vergroot, is het vermogen om te worden geprogrammeerd om op specifieke momenten te worden uitgevoerd,” zei Pino. “Een aanvaller kan de code injecteren met een tijdelijke trigger en inactief blijven tot een vooraf bepaald exact tijdstip.”

“Dit kinetische timingvermogen transformeert Brash van een verstoringsinstrument in een temporeel precisiewapen, waarbij de aanvaller niet alleen het ‘wat’ en ‘waar’ controleert, maar ook het ‘wanneer’ met millisecondennauwkeurigheid.”

Dit betekent ook dat de aanval zich kan gedragen als een logische bom die is geconfigureerd om op een specifiek tijdstip of nadat een bepaalde tijd is verstreken tot ontploffing te komen, terwijl de initiële inspectie of detectie wordt omzeild. In een hypothetisch aanvalsscenario is een klik op een speciaal vervaardigde URL voldoende om het gedrag te activeren, wat tot onbedoelde gevolgen kan leiden.

De kwetsbaarheid werkt op Google Chrome en alle webbrowsers die op Chromium draaien, waaronder Microsoft Edge, Brave, Opera, Vivaldi, Arc Browser, Dia Browser, OpenAI ChatGPT Atlas en Perplexity Comet. Mozilla Firefox en Apple Safari zijn immuun voor de aanval, net als alle browsers van derden op iOS, aangezien ze allemaal gebaseerd zijn op WebKit.

The Hacker News heeft contact opgenomen met Google voor verder commentaar op de bevindingen en de plannen voor een oplossing, en we zullen het verhaal bijwerken als we iets horen.