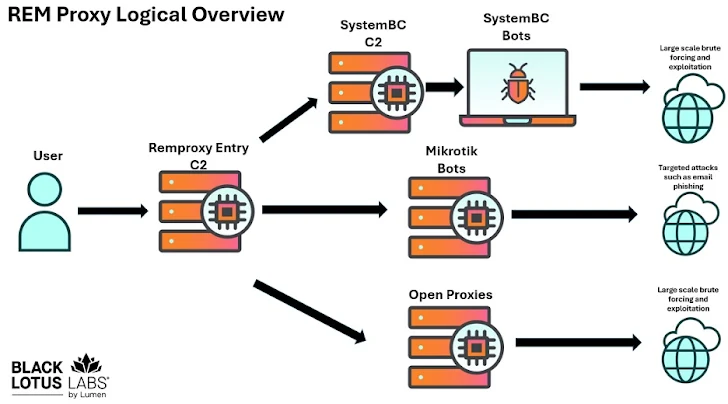

Een proxy -netwerk dat bekend staat als REM -proxy wordt aangedreven door malware bekend als SystembcVolgens nieuwe bevindingen van het Black Lotus Labs -team van Lumen Technologies, volgens nieuwe bevindingen van het Black Lotus Labs -team.

“REM Proxy is een aanzienlijk netwerk, dat ook een pool van 20.000 Mikrotik -routers en een verscheidenheid aan open proxy’s op de markt brengt die het vrij online beschikbaar vindt,” zei het bedrijf in een rapport dat wordt gedeeld met het Hacker News. “Deze service is een favoriet geweest voor verschillende acteurs, zoals die achter Transferloader, die banden heeft met de Morpheus Ransomware -groep.”

SystemBC is een op C gebaseerde malware die geïnfecteerde computers verandert in Socks5-proxy’s, waardoor geïnfecteerde hosts kunnen communiceren met een command-and-control (C2) -server en extra payloads downloaden. Voor het eerst gedocumenteerd door Proofpoint in 2019, is het in staat om zowel Windows- als Linux -systemen te richten.

In een rapport eerder in januari onthulde Any.Run dat de Linux -variant van SystemBC Proxy -implantaat mogelijk is ontworpen voor interne bedrijfsdiensten en dat deze voornamelijk wordt gebruikt om zich te richten op bedrijfsnetwerken, cloudservers en IoT -apparaten.

Zoals meestal het geval is bij elke proxy-oplossing, bereiken gebruikers van het netwerk SystemBC C2S op hoog getunde poorten, die de gebruiker vervolgens naar een van de slachtoffers routeren voordat ze hun bestemming bereiken.

Volgens Lumen omvat het SystemBC -botnet meer dan 80 C2 -servers en een dagelijks gemiddelde van 1500 slachtoffers, waarvan bijna 80% een compromitteerde virtuele privé -server (VPS) -systemen van verschillende grote commerciële providers. Interessant is dat 300 van die slachtoffers deel uitmaken van een andere botnet genaamd Gobruteforcer (aka Gobrut).

Hiervan hebben bijna 40% van de compromissen een “extreem lange gemiddelde” infectielevenslevens, die gedurende 31 dagen duren. Tot overmaat van ramp is de overgrote meerderheid van de slachtoffer -servers vatbaar gevonden voor verschillende bekende beveiligingsfouten. Elk slachtoffer heeft gemiddeld 20 niet -gepatchte CVE’s en ten minste één kritieke CVE, met een van de geïdentificeerde VPS -servers in de Amerikaanse stad Atlanta die kwetsbaar is voor meer dan 160 niet -gepatchte CVE’s.

“De slachtoffers worden tot volgelingen gemaakt die een grote hoeveelheden kwaadaardig verkeer mogelijk maken voor gebruik door een groot aantal criminele dreigingsgroepen,” merkte het bedrijf op. “Door VPS-systemen te manipuleren in plaats van apparaten in residentiële IP-ruimte, zoals typisch is in malware-gebaseerde proxy-netwerken, kan SystemBC proxy’s bieden met enorme hoeveelheden volume gedurende langere periodes.”

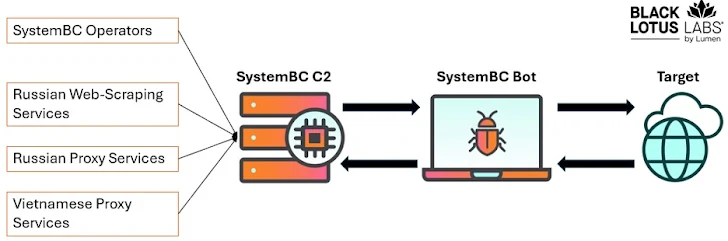

Naast REM-proxy omvatten sommige van de andere klanten van de SystemBC ten minste twee verschillende in Rusland gevestigde proxy-diensten, een Vietnamese proxy-service genaamd VN5Socks (AKA Shopsocks5) en een Russische webschraapservice.

Cruciaal voor het functioneren van de malware is het IP -adres 104.250.164 (.) 214, dat niet alleen de artefacten host, maar ook de bron van aanvallen lijkt te zijn om potentiële slachtoffers te werven. Zodra nieuwe slachtoffers zijn verstrikt, wordt een shell -script op de machine gevallen om vervolgens de malware te leveren.

De botnet werkt met weinig aandacht voor stealth, met als primaire doel om in volume uit te breiden om zoveel mogelijk apparaten in te schakelen in het botnet. Een van de grootste gebruiksscenario’s van het illegale netwerk is door de dreigingsactoren achter SystemBC zelf, die het gebruiken om Word-force WordPress-site-referenties te gebruiken.

Het einddoel zal waarschijnlijk de geoogste referenties verkopen aan andere criminele acteurs in underground forums, die hen vervolgens bewapenen om kwaadaardige code te injecteren in de betreffende sites voor vervolgcampagnes.

“SystemBC heeft gedurende meerdere jaren aanhoudende activiteiten en operationele veerkracht vertoond en zich vestigt als een aanhoudende vector binnen het landschap van de cyberdreiging,” zei Lumen. “Oorspronkelijk gebruikt door dreigingsacteurs om ransomware -campagnes mogelijk te maken, is het platform geëvolueerd om de montage en verkoop van op maat gemaakte botnets aan te bieden.”

“Hun model biedt aanzienlijke voordelen: het maakt de uitvoering van wijdverbreide verkenning, spamverspreiding en gerelateerde activiteiten mogelijk, waardoor een aanvaller meer selectieve proxy -middelen kan reserveren voor gerichte aanvallen die zijn geïnformeerd door eerdere inlichtingenvergadering.”